O malware QakBot representa um alto risco de segurança devido à baixa taxa de detecção. O QakBot é distribuído por meio de arquivos XLSB, dificultando sua detecção.

Embora o Qakbot não seja novo no céu do malware, o Hornetsecurity Security Lab agora está alertando sobre um novo tipo de distribuição: os especialistas em segurança de TI descobriram que macros XLM são usadas em documentos XLSB para espalhar o malware QakBot. Como as macros XLM e o formato de documento XLSB são incomuns, esses novos documentos maliciosos têm uma taxa de detecção muito baixa pelas soluções antivírus atuais.

O que é QakBot?

O QakBot (também conhecido como QBot, QuakBot, Pinkslipbot) existe desde 2008. O malware é distribuído via Emotet, fazendo com que o Emotet baixe o carregador QakBot nas vítimas infectadas. No entanto, o QakBot também é distribuído diretamente por e-mail. Para isso, as campanhas usam o seqüestro de conversas por e-mail, ou seja, respondem a e-mails encontrados nas caixas de correio das vítimas. O QakBot também é conhecido por escalar ataques baixando o ransomware ProLock.

Por que os ataques não são reconhecidos?

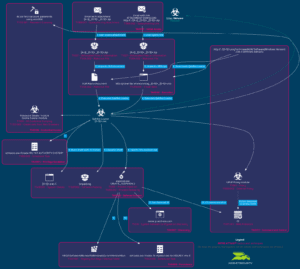

Sequência de um ataque QakBot via macros XLM em documentos XLSB. Informação: Hornetsecurity Security Labs (Clique para ampliar)

XLSB é um formato binário de pasta de trabalho do Excel cujo principal objetivo é agilizar a leitura e a escrita no arquivo e reduzir o tamanho de planilhas muito complexas. No entanto, com o atual poder de computação e disponibilidade de memória, a necessidade desse formato binário diminuiu e raramente é usado hoje.

Segundo os especialistas do Hornetsecurity Security Labs, a combinação com as antigas macros XLM, que também não são reconhecidas com muita frequência, significa que os documentos atuais não são identificados como maliciosos por nenhuma das soluções antivírus listadas no VirusTotal.

Disfarçado em um arquivo ZIP

Os arquivos QakBot XLSB são distribuídos em um arquivo ZIP anexado. Este arquivo ZIP contém o documento XLSB que, quando aberto, finge ser um documento criptografado do DocuSign. O usuário deve "Habilitar Edição" e "Habilitar Conteúdo" para descriptografá-lo.

A URL é montada usando a macro XLM e simula o download de um arquivo PNG.

Na realidade, o arquivo PNG é o executável do carregador QakBot.

O que pode ser feito contra esse método de ataque?

- A maioria das soluções antivírus concentra-se em malware de macro VBA moderno, mas muitas vezes não consegue detectar macros XLM antigas e documentos XLSB que ressurgiram e são menos comuns hoje em dia.

- As empresas devem, portanto, contar com serviços de segurança avançados, capazes de responder a novas ameaças e métodos de ataque no menor tempo possível.

Os especialistas em segurança do Hornetsecurity Security Lab fornecem uma análise detalhada desse método de ataque em seu blog.

Saiba mais em HornetSecurity.com

Sobre o Hornet Security A Hornetsecurity é a provedora de segurança em nuvem alemã líder na Europa para e-mail e protege a infraestrutura de TI, a comunicação digital e os dados de empresas e organizações de todos os tamanhos. O especialista em segurança de Hanover fornece seus serviços por meio de 10 data centers protegidos de forma redundante em todo o mundo. O portfólio de produtos inclui todas as áreas importantes de segurança de e-mail, desde filtros de spam e vírus por meio de arquivamento e criptografia legalmente compatíveis até defesa contra fraude de CEO e ransomware. A Hornetsecurity é representada globalmente com cerca de 200 funcionários em 12 locais e opera com sua rede internacional de revendedores em mais de 30 países.