Ainda não há confirmação oficial de um ataque de hacking LockBit na Continental. Se o log de bate-papo na página de vazamento do LockBit for genuíno, a transferência de 40 TB de dados foi negociada. Segundo o hacker, apenas a lista de arquivos pura dos dados deveria ter um volume de 8 GB.

Um log de bate-papo foi encontrado recentemente na página LockBit. Em algum momento, quem estava conversando com os hackers do LockBit simplesmente parou de responder. Antes, porém, houve uma conversa em que o hacker falava sobre os dados e o negociador desconhecido - talvez comissionado pela Continental - queria ter provas dos dados capturados. De acordo com o bate-papo, o hacker compila uma lista de arquivos para ele e oferece o envio de um link especial. Porém, isso levaria tempo, pois a lista de arquivos e diretórios já seria um arquivo com 8 GB.

O chat simplesmente para

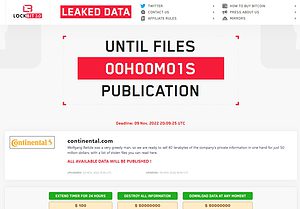

🔎 Criar pressão: o contador LockBit expira e deseja exibir dados. Somente a Continental sabe se são originais (Imagem: B2B-CS).

Em algum momento, a contraparte do hacker simplesmente para de responder. O hacker continuou ameaçando publicar os dados no chat e pediu que o resgate fosse pago. Mas não houve mais resposta do outro lado. Enquanto isso, o site de vazamento indicou que a LockBit publicará os dados. Mas os hackers não desistiram completamente. Enquanto a contagem regressiva continua, existem botões sob o relógio para estender a contagem regressiva. Apenas $ 100 é suficiente para mais 24 horas. Além disso, os dados são oferecidos para download por 50 milhões de dólares ou para exclusão por 50 milhões de dólares.

Como prova, os hackers mostram 4 capturas de tela que dizem vir da coleta de dados; Provavelmente é sobre equipamento de carro. Embora a nota “Confidencial” possa ser encontrada em algumas telas, não se pode dizer se os dados são genuínos. Se realmente são 40 TB de dados da Continental, permanece em aberto.

A contagem regressiva está acabando

Logo após o contador expirar, a página de vazamento do LockBit virou e mostrou a nota “Arquivos publicados”. No entanto, nenhum outro arquivo estava visível no início. A página continua mostrando novas contagens regressivas, mas sem dados. É assim que você deseja manter a pressão sobre a Continental. No entanto, os chantagistas não tiveram sucesso até agora. Comportamento da Continental em não pagar pelo ataque está certo de acordo com a maioria dos especialistas, como mostra este artigo.

Porta de entrada para o ataque anterior?

“O ataque de ransomware à Continental é outro exemplo de por que é tão importante dar um passo simples em direção à contenção de violações de segurança. Mesmo que as organizações pensem que pararam o ransomware em uma área, elas não podem garantir que ele ainda não tenha se espalhado para outras partes da organização. Detecção e resposta por si só não são suficientes, agora estamos em um momento em que a contenção de violações de segurança é a principal prioridade.

O ransomware está mais difundido do que nunca - nosso estudo mostra que 79% das empresas alemãs foram atingidas por um ataque de ransomware - mas, como nação, ainda estamos muito focados em prevenir ou impedir ataques. É claro que nunca seremos capazes de prevenir e detectar todos os ataques, então as práticas de segurança devem evoluir para aumentar a resiliência. Isso significa que precisamos estar preparados para violações de segurança e empregar tecnologia para mitigar o impacto dos ataques.” De acordo com Alexander Goller, Engenheiro de Sistemas Sênior em Ilumio.