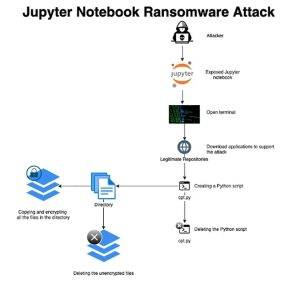

A equipe Nautilus, unidade de pesquisa da Aqua Security especializada na pilha de tecnologia nativa da nuvem, descobriu um novo vetor de ataque que os cibercriminosos podem usar para atingir empresas que executam ransomware. Pela primeira vez, a equipe descobriu um ataque de ransomware baseado em Python visando o software de código aberto Jupyter Notebook, popular entre os profissionais de dados.

Os invasores primeiro obtêm acesso por meio de ambientes mal configurados e, em seguida, executam um script de ransomware que criptografa todos os arquivos em um caminho especificado no servidor e depois se exclui após a execução para ofuscar o ataque. Como o Jupyter Notebook é usado para analisar dados e criar modelos de dados, esse ataque pode causar danos significativos às organizações se esses ambientes não estiverem devidamente protegidos.

Empresas e pesquisadores estão em risco

Os pesquisadores criaram um honeypot usando um aplicativo Jupyter conectado à Internet, projetado para simular um ambiente corporativo do mundo real. Continha, portanto, acesso a instâncias reais de Jupyter Notebooks e dados brutos que o invasor poderia criptografar. Tracee of Aqua Security, uma ferramenta forense e de segurança em tempo de execução de código aberto para Linux, foi usada para detectar o ataque.

Criminosos cibernéticos usam o popular software Jupyter para atacar notebooks com ransomware (Imagem: Aqua Security).

Existem algumas recomendações para os usuários do Jupyter Notebook se protegerem contra esse método

- Use tokens ou outro método de autenticação para controlar o acesso ao seu aplicativo de desenvolvimento de dados.

- Certifique-se de usar SSL para proteger os dados em trânsito.

- Limite o tráfego de entrada para o aplicativo bloqueando completamente o acesso à Internet ou, se o ambiente exigir acesso à Internet, use regras de rede ou VPN para controlar o tráfego de entrada. Também é recomendável restringir o acesso de saída.

- Execute seus aplicativos com um usuário sem privilégios ou com direitos limitados.

- Certifique-se de conhecer todos os usuários do notebook Jupyter. Você pode consultar os usuários em um banco de dados Sqlite3 que você deve encontrar no seguinte caminho: './root/.local/share/jupyter/nbsignatures.db'. Se o acesso SSH ao servidor estiver ativado, você também pode verificar os arquivos de chave SSH autorizados para garantir que conhece todas as chaves e que não há usuários ou chaves desconhecidos.

A Aqua Security publicou um blog detalhado detalhando o honeypot Team Nautilus e a cadeia de ataques observados: Alerta de ameaça: primeiro ataque de ransomware Python direcionado a notebooks Jupyter.

Mais em Aquasec.com

Sobre a Aqua Security

Aqua Security é o maior provedor de segurança nativa de nuvem pura. A Aqua oferece a seus clientes a liberdade de inovar e acelerar sua transformação digital. A Aqua Platform fornece automação de prevenção, detecção e resposta em todo o ciclo de vida do aplicativo para proteger a cadeia de suprimentos, a infraestrutura de nuvem e as cargas de trabalho contínuas, independentemente de onde são implantados.