ほとんどのサイバー犯罪者は、単純に犯罪会社に属しています。 そしてここでも、歓迎されない競争があります。 マルウェアを使用して他の攻撃者からの重要な情報にアクセスするか、バックドアが組み込まれた Malware-as-a-Service を販売して自分でデータにアクセスできるようにすることができます。 Zscaler は、他のサイバー犯罪者と比較して、バックドア付きマルウェアを調査しました。

情報を盗むことは、サイバー ギャングがシステムにアクセスし、企業に対して大規模なマルウェア キャンペーンを開始するための基本です。 Prynt Stealer マルウェアの最近の分析で、Zscaler の ThreatLabz セキュリティ研究者は、情報窃盗がサイバー犯罪者の間でもよくあることを発見しました。

サイバー犯罪者による情報窃取

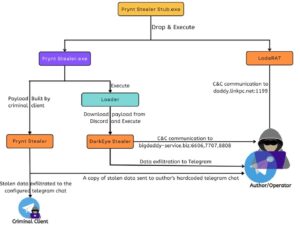

インフォスティーラーの Prynt など、企業情報を盗むように設計された悪意のあるコードは、多くの場合、作成者によってビルダーを介して構成され、その後、経験の浅い攻撃者に販売されます。 Prynt Stealer を分析したところ、セキュリティ研究者は、被害者が盗み出したデータのコピーをプライベートの Telegram チャットに自動的に転送するバックドアを発見しました。 このチャットはビルダーの開発者によって監視されており、盗まれたデータにアクセスするために使用できます。 このようにして、盗まれた組織からのデータが複数の脅威アクターの手に渡り、XNUMX つまたは複数の大規模な攻撃のリスクが高まります。

Prynt Stealer が競争から盗む

サイバー犯罪者は、Prynt Stealer を使用して、Web ブラウザー、VPN/FTP クライアント、メッセージングおよびゲーム アプリケーションなど、侵害されたシステムに保存されている資格情報を収集できます。 スティーラーは、AsyncRAT や StormKitty などのオープン ソース プロジェクトに基づいてプログラムされています。 セキュリティ研究者の調査結果によると、同じく情報を盗む DarkEye および WorldWind マルウェア ファミリは、Prynt Stealer とほぼ同じです。

Prynt Stealer は、.NET で記述された比較的新しい情報窃盗マルウェア ファミリです。 Prynt Stealer は、WorldWind および DarkEye の亜種のレポジトリから部分的にコードを直接コピーしたものであり、同じマルウェア作成者からのものであると考えられています。 他のマルウェア ファミリから借用した Prynt Stealer コードの多くの部分は使用されませんが、到達不能なコードとしてバイナリに存在します。 被害者がキャプチャしたファイルは、Prynt オペレーターの Telegram アカウントに転送されます。 ただし、オペレータが知っておくべきことは、このデータのコピーが、別の組み込みテレグラム チャネルを介してマルウェアの実際の作成者にも送信されるということです。 DarkEye コードはバックドアとして使用されます。

無料のバックドア マルウェア

このアプローチは、マルウェアが無料で入手できるようになった過去に、マルウェアの作成者によってすでに確認されていました。 著者は、彼のマルウェアを使用して企業に感染するサイバー犯罪者の活動から利益を得ています。 発見されたすべての Prynt Stealer サンプルには同じ Telegram チャネルが埋め込まれているため、これは収益化を目的としてバックドアを意図的にインストールしたことを示唆していますが、一部の顧客は Prynt Stealer にもお金を払っています。

結論:泥棒に名誉はない

多数のマルウェア ファミリのソース コードが無料で利用できるようになったことで、プログラミングの知識がほとんどない攻撃者にとって、開発とカスタマイズがかつてないほど容易になりました。 その結果、NjRat、AsyncRAT、QuasarRAT などの人気のあるオープン ソース マルウェア プロジェクトに基づいて、長年にわたって多くの新しいマルウェア ファミリが出現しています。 Prynt Stealer の作成者はさらに一歩進んで、顧客から盗むためのバックドアを追加しました。 これを行うために、彼は Telegram トークンとチャット ID をマルウェアに組み込みました。 この戦術は決して新しいものではなく、泥棒には名誉がないことをもう一度示しています。

詳細は Zscaler.com をご覧ください

ゼットスケーラーについて

Zscaler はデジタル トランスフォーメーションを加速するため、顧客はより機敏で効率的、回復力があり、安全になります。 Zscaler Zero Trust Exchange は、人、デバイス、アプリケーションをどこからでも安全に接続することで、何千もの顧客をサイバー攻撃やデータ損失から保護します。 SSE ベースのゼロ トラスト エクスチェンジは、世界最大のインライン クラウド セキュリティ プラットフォームであり、世界中の 150 以上のデータ センターに分散されています。