再びランサムウェア グループの中心メンバーが逮捕されました。APT グループ DoppelPaymer のリーダーは、警察、ユーロポール、FBI、その他多くの当局の協力により、ウクライナとドイツで逮捕されました。 このグループは、デュッセルドルフ大学病院への攻撃を通じて知られるようになりました。

すでに 28 年 2023 月 XNUMX 日、ノルトライン ヴェストファーレン州のドイツ国家刑事警察署とウクライナ国家警察は、ユーロポール、オランダ警察 (Politie)、および米国連邦捜査局の支援を受けて、 DoppelPaymer ランサムウェアに関与する大規模なサイバー攻撃を行った犯罪グループ。

ドッペル・パーマーも病院を攻撃

ランサムウェアは、2019 年にサイバー犯罪者が組織や重要なインフラストラクチャ、産業に攻撃を仕掛け始めたときに出現しました。 BitPaymer ランサムウェアと Dridex マルウェア ファミリの一部に基づく DoppelPaymer は、攻撃されたシステムのセキュリティ関連プロセスを停止することで防御メカニズムを侵害できる独自のツールを利用しました。 DoppelPaymer 攻撃も Emotet によって可能になりました。

ランサムウェアは、悪意のあるコード (JavaScript または VBScript) を含むドキュメントが添付されたフィッシングやスパム メールなど、さまざまなチャネルを通じて配布されました。 このランサムウェアの背後にいる犯罪グループは、二重のランサムウェア スキームに依存しており、2020 年初頭に攻撃者が立ち上げたリーク Web サイトを使用していました。 ドイツ当局は、このランサムウェア グループの 37 人の被害者を認識しており、そのすべてが企業でした。 最も深刻な攻撃の 2019 つは、デュッセルドルフの大学病院に対して行われました。 米国では、被害者は 2021 年 40 月から XNUMX 年 XNUMX 月までの間に少なくとも XNUMX 万ユーロを支払いました。

数千万の戦利品

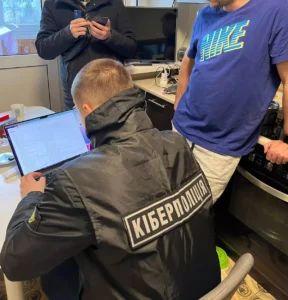

同時の行動中に、ドイツの警官は、DoppelPaymer ランサムウェア グループで重要な役割を果たしたと考えられているドイツ人の家を捜索しました。 捜査官は現在、押収されたデバイスを分析して、ランサムウェア グループの構造における容疑者の正確な役割を特定しています。 同時に、ロシアの侵略によりウクライナが現在非常に困難な治安状況にあるにもかかわらず、ウクライナの警察官は、同じくドッペルペイマーのコアグループのメンバーであると疑われるウクライナ国民を尋問しました。 ウクライナ当局は、キエフとハリコフの XNUMX か所を捜索しました。 捜索中に、彼らは現在法医学的に調査されている電子機器を没収しました。

ユーロポールは捜査開始当初から、情報交換を促進し、国際的な法執行機関の協力を調整し、作戦活動を支援しました。 Europol はまた、利用可能なデータを EU 内外のさまざまな刑事事件にリンクすることで分析サポートを提供し、暗号通貨、マルウェア、復号化、法医学分析で調査を支援しました。

赤/セル

詳しくは Europol.com をご覧ください