分析の中で、Bitdefender は、オンプレミスの Microsoft Exchange インストールを標的とする一連の ProxyNotShell/OWASSRF 攻撃について警告しています。 多くの場合、攻撃はサーバーを乗っ取ることさえあります。 Bitdefender のテクニカル ガイドがヘルプを提供します。

2022 年 XNUMX 月末以降、特に米国で観測された攻撃には、さまざまな目的がありました。 サーバーサイド リクエスト フォージェリ (SSRF) 攻撃は、別のサーバー上の脆弱なサーバーを介した日和見攻撃を可能にし、たとえば、Microsoft Exchange サーバーの完全な乗っ取りにつながる可能性があります。 このような高レベルのアーキテクチャで脆弱性が見つかることはめったにありません。 それらが存在する場合、本稼働システムでそれらを閉じるのは困難です。 これは、Microsoft Exchange など、下位互換性が重要な役割を果たす広範なソフトウェアに特に当てはまります。

インテリジェントなサーバー乗っ取り攻撃

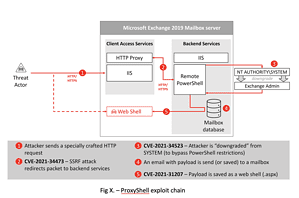

SSRF 攻撃は、セキュリティがハードコーディングされていないサーバー指向アーキテクチャ (SOA) でプログラムされたバックエンド サービスを攻撃する一般的な方法です。 フロントエンド プロキシは、それらを保護する責任があります。 攻撃の 2019 つで、サイバー犯罪者は Microsoft Exchange XNUMX メールボックス サーバーのプロキシ保護としてクライアント アクセス サービス (CAS) を攻撃しました。 ハッカーが脆弱なシステムを介してリクエストを送信すると、CAS プロキシが攻撃者のリクエストを認証し、バックエンド サービスへのシステム アクセスを攻撃者に許可します (画像を参照)。

Microsoft Exchange は、下位互換性のために変更が困難な一連のフロントエンド サービスとバックエンド サービスに依存しているため、このような攻撃の理想的なターゲットです。 バックエンド サービスは、フロントエンド CAS レイヤーからの要求を信頼します。 さまざまなバックエンドの目標が SYSTEM アカウントを通じて実行されます。 リモート PowerShell (RPS) は、多くの Power Shell コマンドを提供します。

最初にサーバー、次に独自のリモート ツール

ハッカーは、さまざまな目的でこのような価値のある標的を攻撃します。たとえば、リモート アクセス用のツールをインストールしたいと考えていました。 Web シェル プログラムを介して侵害されたシステムに永続的に存在すると、さまざまなアクションが可能になります。 ハッカーは、ProxyNotShell と呼ばれる攻撃を使用して PowerShell コマンドを実行します。これはおそらくランサムウェアのインストールを目的としています。 別の亜種によるアクセス データのキャプチャも、ランサムウェア攻撃の開始に使用されます。

このような攻撃を防御するには、防御、検出、緩和機能を備えた多層型のサイバー防御が必要です。 これにはパッチ管理も含まれます。これは、Windows だけに限定されるものではなく、インターネットにアクセスできるすべてのアプリケーションとサービスに適用されます。 IP アドレスと URL のレピュテーションを確認することも重要です。 防御ソリューションは、ファイルレス攻撃も検出できなければなりません。

詳しくは Bitdefender.com をご覧ください

Bitdefenderについて Bitdefender は、サイバーセキュリティ ソリューションとウイルス対策ソフトウェアのグローバル リーダーであり、500 か国以上で 150 億を超えるシステムを保護しています。 2001 年の設立以来、同社のイノベーションは、優れたセキュリティ製品と、デバイス、ネットワーク、およびクラウド サービスのインテリジェントな保護を、個人の顧客や企業に定期的に提供してきました。 最適なサプライヤーとして、Bitdefender テクノロジは、世界で展開されているセキュリティ ソリューションの 38% で使用されており、業界の専門家、メーカー、および顧客から信頼され、認められています。 www.bitdefender.de