2019 年後半、FireEye の一部門である Mandiant のレッド チームは、Digi International の ConnectPort X2e デバイスに多数の脆弱性を発見しました。

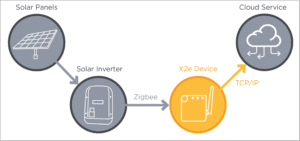

Mandiant の調査は、プライベート ソーラー システムでデータを収集するために使用される SolarCity (現在の Tesla) によってブランド変更された X2e デバイスに焦点を当てていました。 典型的なセットアップは、SolarCity が顧客にゲートウェイ (X2e デバイス) を提供し、それを顧客のホーム ネットワーク上のイーサネット ケーブルを介してインターネットに接続することです。 これにより、デバイスは測定されたエネルギー値を解釈して送信できます。 ハッカーは、デバイスへのリモート アクセスを取得することに成功しました。

脆弱性が修正されました - さらなる攻撃が差し迫っています

それまでの間、Mandiant は Digi International および Tesla と協力して脆弱性を修正しました。 しかし、Mandiant のディレクターである Jake Valletta 氏によると、「リモートでアクセスできるホーム ネットワークに追加されたデバイスは、ベビー モニターであろうと VoIP デバイスであろうと、セキュリティ上の脆弱性を意味します。」Mandiant の専門家は次のように確信しています。そのようなデバイスで。

FireEye は XNUMX つのブログ記事で、ハッカーが使用する方法やツールなど、適用されるハードウェア攻撃に光を当てています。

一部1 X2e デバイスの概要、初期のネットワーク ベースのスカウト、PCB 検査技術、物理デバッグ インターフェイスのプロービング、チップオフ技術、およびファームウェア分析を提供します。 これらの方法を使用して、Mandiant は、管理者権限がなくても、ハードコードされた資格情報 (CVE-2-2020) に基づいて X9306e デバイスをリモートで侵害することに成功しました。

一部2 Mandiant がパワー グリッチ攻撃を使用してデバイス上でローカルに特権シェルを取得した方法に対処します。 CVE-2020-12878 の脆弱性により、リモートで権限を昇格させ、ハッカーに管理者権限を与えることが可能になりました。 これら 2020 つの脆弱性 (CVE-9306-2020 と CVE-12878-2) を組み合わせると、XXNUMXe デバイスの完全なリモート侵害が発生します。

FireEye.com のパート 1 にジャンプ FireEye.com のパート 2 にジャンプ

トレリックスについて Trellix は、サイバーセキュリティの未来を再定義するグローバル企業です。 同社のオープンでネイティブな XDR (Extended Detection and Response) プラットフォームは、今日の最も高度な脅威に直面している組織が、運用が保護され回復力があるという確信を得るのに役立ちます。 Trellix のセキュリティ専門家は、広範なパートナー エコシステムとともに、機械学習と自動化を通じて技術革新を加速し、40.000 を超える企業および政府の顧客をサポートしています。