Google は、クラウド サービスで Cloud Armor サービスも提供しています。 これは、お客様を DDoS 攻撃から保護することを目的としています。 7 月には、ネットワークは 46 秒あたり XNUMX 万回のリクエストという史上最大の DDoS 攻撃 (レイヤー XNUMX) を撃退しました。

近年、Google は、分散型サービス拒否 (DDoS) 攻撃の頻度と規模が指数関数的に増加していることを観察しています。 今日のインターネットに接続されたワークロードは、常に攻撃のリスクにさらされています。 この影響により、正当なユーザーのパフォーマンスが低下します。 さらに、ビジネス クリティカルなワークロードが完全に利用できなくなるまで、運用コストとホスティング コストが増加します。

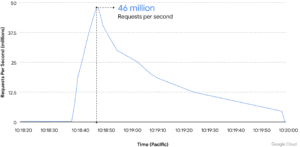

毎秒46万ヒット!

1 月 46 日、Google Cloud Armor のお客様が一連の HTTPS DDoS 攻撃の標的になり、毎秒 7 万回のリクエストがピークに達しました。 これは、これまでに報告されたレイヤー 76 の DDoS としては最大のものであり、以前に報告された記録よりも少なくとも 10% 大きくなっています。 攻撃の規模を理解するために、これはウィキペディアに対する毎日のすべてのクエリをわずか XNUMX 秒で取得することにほぼ相当します。

Cloud Armor Adaptive Protection は、攻撃ライフサイクルの早い段階でトラフィックを検出して分析することができました。 Cloud Armor は、推奨される保護ルールで顧客に警告し、攻撃が完全に及ぶ前に展開しました。 Cloud Armor は攻撃をブロックし、顧客のサービスがオンラインのままであり、エンド ユーザーにサービスを提供し続けることを保証しました。

132 か国のデバイスを使用するボットネット

予想外に大量のトラフィックに加えて、この攻撃には他にも注目すべき特徴がありました。 5.256 か国の 132 の送信元 IP が攻撃に関与していました。 これら 4 か国、インドネシア、ブラジル、インド、ロシアだけで、総攻撃トラフィックの約 31% を占めています。 この攻撃では、暗号化されたリクエスト (HTTPS) が使用されていたため、生成するには追加のコンピューティング リソースが必要でした。 トラフィックを検査して攻撃を効果的に軽減するには、暗号化を停止する必要がありましたが、Google が HTTP パイプラインを使用するために必要な TLS ハンドシェイクは比較的少なくなりました。

ソース IP の約 22% (1.169) が Tor 出口ノードに対応していましたが、これらのノードからのリクエスト量は攻撃トラフィックのわずか 3% に過ぎませんでした。 脆弱なサービスの性質上、Tor の攻撃への関与はランダムであると考えられますが、分析によると、ピークの 3% (1,3 万 U/秒以上) でも、Tor 出口ノードは重要な Web アプリケーションとサービスを経験していました。多くの不要なトラフィックを Tor に送信できます。

詳しくは Google.com をご覧ください