現在最も活動的なランサムウェア グループである LockBit は、XNUMX 月にその活動を macOS デバイスに拡大しました。 さらに、PaperCut プリンタ ソフトウェアの脆弱性が積極的に悪用されています。 教育セクターを攻撃することを好む Vice Society と Play は、新しい手法を開発しました。 XNUMX 月に検出された脅威の概要。

Mac エコシステムには伝統的にランサムウェアがほとんど存在しなかったため、LockBit の新しい macOS ランサムウェアは、脅威の状況において危険な展開となっています。 この新たな行動は、LockBitが活動をさらに多様化しており、現在macOS向けのマルウェアを積極的に開発していることを示している。 macOS の arm64 アーキテクチャを標的とした亜種は、2022 年 2023 月と XNUMX 月に初めて VirusTotal に登場しましたが、XNUMX 年 XNUMX 月末まで注目されませんでした。

LockBit 暗号化装置はテスト段階にあります

ただし、これまでのところ、Malwarebytes によって分析された LockBit macOS サンプルは無害であるようです。 このマルウェアは無効な署名を使用しており、macOS で実行すると早期終了につながるバッファ オーバーフローなどのバグに悩まされています。 Malwarebytes の Mac およびモバイル プラットフォーム担当ディレクターである Thomas Reed 氏は、「現在の形式では、LockBit 暗号化機能はあまり成熟していないようです」と述べています。 「ただし、将来のテストでどの程度有望であることが判明するかによっては、実際の機能は将来的に改善される可能性があります。」

Malwarebytes によると、LockBit の macOS ランサムウェア亜種に対する取り組みは、将来さらに多くのランサムウェアが Mac エコシステムに登場する兆候である可能性があります。

Cl0p は PaperCut プリンタ ソフトウェアの脆弱性を悪用します

ロシアのハッカー グループ Cl0p は、GoAnywhere MFT のゼロデイ脆弱性を悪用し、合計 104 件の攻撃を行ったとして XNUMX 月に知られ、XNUMX 月には Microsoft によって PaperCut の重大な脆弱性を悪用して企業データを盗んでいると特定されました。

PaperCut は、0 月に Cl2023p と LockBit の両方から攻撃を受けた印刷管理ソフトウェアです。 27350 つの深刻な脆弱性が悪用されました。2023 つはリモートでコードが実行される可能性があるもの (CVE-27351-0)、もう XNUMX つは情報漏洩が可能となるもの (CVE-XNUMX-XNUMX) です。 ClXNUMXp メンバーは、TrueBot マルウェアと Cobalt Strike ビーコンを使用してネットワークを侵入し、データを盗みました。 それ以外の場合、ランサムウェア ギャングは XNUMX 月にわずか XNUMX 回の攻撃を行っただけで、ほぼ撤退しました。

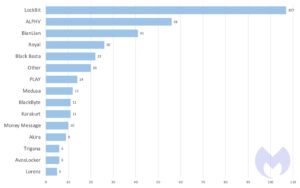

Malwarebytes の脅威インテリジェンス チームによる分析によると、2023 年 107 月に LockBit が再び最も活発なランサムウェア グループとなりました。 彼女はダークウェブ漏洩ウェブサイトで合計56人の被害者を報告した。 これに、ALPHV の犠牲者が 41 名、BianLian の犠牲者が 26 名、Royal の犠牲者が 22 名、Black Basta の犠牲者が XNUMX 名と続きます。

Vice Society と Play は洗練された手法を開発

教育分野への攻撃で知られるランサムウェア グループ Vice Society は、最近、自動データ盗難のための PowerShell スクリプトを公開しました。 パロアルトネットワークス Unit 42 によって発見されたデータ引き出しツールは、LotL (living-off-the-land) 技術を巧みに使用して検出を回避しています。

これとは別に、ランサムウェア グループ Play は、サイバー攻撃をさらに効果的にするために、Grixba と VSS Copying Tool という XNUMX つの高度な .NET ツールを開発しました。 Grixba は、ウイルス対策プログラム、EDR スイート、バックアップ ツールをスキャンして、攻撃の次のステップを効果的に計画します。 VSS コピー ツールは、Windows ボリューム シャドウ コピー サービス (VSS) をバイパスして、システム スナップショットとバックアップからファイルを盗みます。 どちらのツールも Costura .NET 開発ツールを使用して開発されており、潜在的な被害者のシステムに簡単にインストールできます。

Vice Society、Play、その他のランサムウェア グループがますます高度化した LotL 手法や Grixba のような高度なツールを使用するにつれ、組織とその防御戦略にとって、悪意のあるツールとネットワーク内の正規ツールの悪意のある使用の両方を積極的に検出できることがますます重要になっています。 。

ちょっと時間ありますか?

2023 年のユーザー アンケートに数分お時間をいただき、B2B-CYBER-SECURITY.de の改善にご協力ください。!10 問の質問に答えるだけで、Kaspersky、ESET、Bitdefender から賞品を獲得するチャンスがすぐにあります。

ここからアンケートに直接アクセスできます

国: ドイツは XNUMX 番目に大きな影響を受けています

また、170 月にランサムウェアの被害が最も多かった国のリストのトップは米国で、既知の攻撃が 19 件あり、次いでカナダが 15 件でした。 ドイツは XNUMX 月に既知の攻撃が XNUMX 件あり、XNUMX 位に続きます。

業界全体で見ると、依然としてサービス部門がランサムウェア攻撃の最大の標的となっており、被害者は判明しているだけで 77 名となっています。 医療分野と教育分野の両方で 20 月に大幅な増加が見られました。教育分野では 2023 年 37 月以来最高の攻撃数 (XNUMX 件) が見られ、医療分野でも今年最多の攻撃数 (XNUMX 件) が見られました。

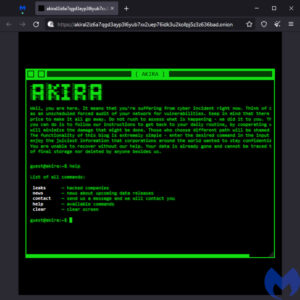

新しいランサムウェア グループ Akira

Akira は、2023 年 5,9 月から世界中の企業を攻撃している新しいランサムウェア グループです。 同グループは259月だけで、教育、金融、製造などさまざまな分野のXNUMX社に対する攻撃データを公表した。 ランサムウェアが実行されると、Windows シャドウ ボリューム コピーが削除され、ファイルが暗号化され、後者に .akira ファイル拡張子が追加されます。 ほとんどのランサムウェア ギャングと同様に、アキラは企業データを盗み、それを暗号化して二重攻撃を可能にします。 これまでのところ、Akira のリーク Web サイトでは XNUMX GB から XNUMX GB までのデータが公開されています。

アキラは200.000万ドルから数百万ドルの身代金を要求しているが、アキラの盗んだデータの公開を阻止したいだけで復号化ツールは必要ない企業に対しては、身代金要求を下げる用意があるようだ。

新しいランサムウェア グループ Trigona

Trigona ランサムウェア グループは 2022 年 XNUMX 月に初めて出現し、それ以来世界中のさまざまな業界を標的にしています。 XNUMX月には同グループによるXNUMX件の襲撃事件が判明した。 攻撃者は、NetScan、Splashtop、Mimikatz などのツールを使用して、標的のシステムにアクセスし、機密情報を収集します。 さらに、バッチ スクリプトを使用して新しいユーザー アカウントを作成し、セキュリティ機能を無効にし、その痕跡を隠蔽します。

MoneyMessage ランサムウェア

Money Message は、高度な暗号化技術を使用して Windows と Linux の両方のシステムを攻撃する新しいランサムウェアです。 XNUMX 月、サイバー犯罪者は Money Message ランサムウェアを使用して、少なくとも XNUMX 人の被害者をターゲットにしました。 犯罪者らはまた、台湾のコンピューターハードウェアメーカーMSI(マイクロスターインターナショナル)など、数十億ドル相当の大企業も標的にした。

詳しくは Malwarebytes.com をご覧ください

Malwarebytesについて Malwarebytes は、ウイルス対策プログラムが検出しない危険な脅威、ランサムウェア、エクスプロイトからホーム ユーザーと企業を保護します。 Malwarebytes は、他のウイルス対策ソリューションを完全に置き換えて、個人ユーザーや企業に対する最新のサイバーセキュリティの脅威を回避します。 60.000 を超える企業と何百万人ものユーザーが、Malwarebyte の革新的な機械学習ソリューションとそのセキュリティ研究者を信頼して、新たな脅威を回避し、時代遅れのセキュリティ ソリューションが見逃していたマルウェアを排除しています。 詳細については、www.malwarebytes.com にアクセスしてください。