これまでの数か月と同様に、LockBit は XNUMX 月も群を抜いて最もアクティブなランサムウェアでした。 そうして初めて、暗号化と脅迫に加えて DDoS による攻撃という三重の恐喝が続きます。 少なくとも、Malwarebytes による XNUMX 月の最新のランサムウェア レポートは、それを示しています。

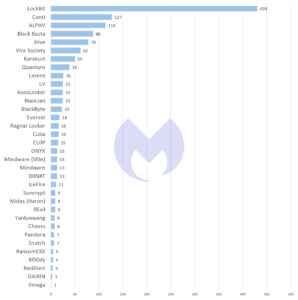

Malwarebytes の脅威インテリジェンス チームは、2022 年 62 月に 61 件の攻撃がランサムウェア グループによるものであると特定しました (2022 年 44 月の 2022 件の攻撃と 40 年 XNUMX 月の XNUMX 件の攻撃と比較して)。 ただし、REvil については、Malwarebytes が XNUMX 月に記録した攻撃は XNUMX 回だけでした。 RansomEXX は XNUMX か月ぶりの被害者を報告しており、Snatch も XNUMX 日間活動がなかった後に再び攻撃を受けています。 興味深いことに、Snatch の Web サイトに掲載された被害者は、XNUMX 月に REvil にも掲載されました。 ただし、被害者が複数回攻撃されることは珍しくありません。 この目立ちやすさは、必ずしも協力を示すものではありません。

Conti、REvil、DarkSide が頭を下げる

2022 月のランサムウェア レポートで既に説明したように、LockBit の成功の一部は、ランサムウェア グループがこれまでに Conti、REvil、DarkSide などの致命的な過ちを回避してきたという事実によるものです。 しかし、彼らの活動に基づいて、このグループはすでに米国の法執行機関の注目を集めていると推測できます。 2022 年 430 月から 61 年 2022 月までの間に、LockBit は 2022 か国で 70 件の既知の攻撃を実行しました。 LockBit は、この期間の既知のランサムウェア攻撃の XNUMX つに XNUMX つに関与していました。 XNUMX 年 XNUMX 月から XNUMX 年 XNUMX 月までの間、Malwarebytes は、このグループが XNUMX か月あたり平均約 XNUMX 件の攻撃を受けたと考えていますが、Malwarebytes が監視している他のグループの平均は XNUMX 件を超えることはありませんでした。

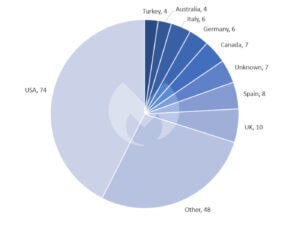

国別のランサムウェア攻撃の分布に関しては、米国は 2022 年 74 月にランサムウェア攻撃の影響を最も頻繁に受けており、XNUMX 件の攻撃がありました。 ただし、Malwarebytes によると、これは特定の標的というよりも、サービス セクターの規模と潜在的な被害者の数の多さによるものです。 イギリスで XNUMX 件、スペインで XNUMX 件、カナダで XNUMX 件、ドイツで XNUMX 件の攻撃が行われました。

ランサムウェアの未来: 新しい戦術

XNUMX 月の XNUMX つのイベントは、ランサムウェア グループの戦術が、近年のランサムウェア戦術における最大の革新である「二重恐喝」を超えて進化する可能性があることを示しました。 当初、暗号化されたランサムウェア ファイルとその背後にあるグループは、復号化ツールと引き換えに身代金を要求していました。 このツールなしでファイルを復号化することはほとんど不可能でした。 被害者は、暗号化されたファイルをバックアップから復元することによってのみ、身代金の支払いを回避できました。

最後に、2019 年後半に、Maze ランサムウェアの背後にあるグループが、被害者からファイルを暗号化する前に盗み始めました。 彼女は盗んだファイルをダークウェブに投稿すると脅した。 これにより、被害者は、バックアップからシステムを復元できたとしても、身代金を支払うインセンティブを与えられました。 この戦術はすぐにコピーされ、現在では大規模なランサムウェア グループの標準となっています。

トリプル攻撃: DDoS、暗号化、恐喝

XNUMX 重恐喝の戦略は新しいものです。XNUMX 月、LockBit はサイバー セキュリティ企業 Entrust から XNUMX 重恐喝攻撃でデータを盗みました。 LockBit によると、被害者の異常な対応は、ランサムウェア グループが、グループのリーク サイトに対して分散型サービス拒否 (DDoS) 攻撃を開始することによって、盗まれたデータを解放するのを阻止することでした。 この攻撃はデータ漏洩を遅らせましたが、防止できたようには見えません。 しかし、彼は LockBit に同じことを試みるように促しました。 DDoS 攻撃がいかに効果的であるかを確認した後、このグループはハッカー フォーラムで、暗号化と恐喝に加えて、被害者に対する第 XNUMX の警棒として DDoS を使用する計画を立てていると発表しました。 テキストの中で、LockBit はこの戦術を「三重恐喝」と呼んでいます。

ランサムウェア グループの声明は、常に少しの塩分で受け取る必要があります。 ただし、この手順は実際には新しいものではないため、危険にさらされる可能性のある企業はこの警告を真剣に受け止めるべきです。 DDoS 恐喝は、ファイルを暗号化して身代金を要求するよりも古い戦術です。 近年は使用頻度が減っているだけです。

ランサムウェアは最終的に消滅しますか?

データ漏えいは非常に成功した戦術であるため、Karakurt などの一部のグループはファイルの暗号化を気にしなくなりました。 彼らは、盗まれたデータや漏洩したデータの脅威に完全に依存しています。 Malwarebytes の脅威インテリジェンス チームは、今後このアプローチを取るギャングが増えると考えています。

ランサムウェア グループが約 XNUMX 年前に「大物」戦術を使用し始めて以来、攻撃を成功させるために必要なスキルは変化しています。 「大物」攻撃では、暗号化マルウェアは XNUMX つのリソースにすぎません。 一方、攻撃の成功は、ターゲットを見つけ、その価値を理解し、検出されることなくネットワークに侵入する能力にあります。

これにより、一部の犯罪グループがソフトウェアを提供し、他のグループがアクセス ブローカーとして機能し、さらに他のグループが最終的に実際に攻撃を実行するなど、大幅な専門化が行われました。 アクセス ブローカーや攻撃者が開発した機能は、ランサムウェアの拡散だけでなく、監視、妨害、スパイ活動、データの流出にも使用できます。

制裁は、ランサムウェア グループの攻撃も困難にします

したがって、ランサムウェアが大きな収益を生み出さなくなった場合、サイバー犯罪者は単純に他の形式の攻撃を使用すると想定する必要があります。 そうしなければならないという圧力は、バックアップの改善から始まり、ウクライナでのロシアの戦争によって悪化しました。 戦争が始まって以来、制裁の脅威により、ランサムウェア グループが身代金の支払いを受け取ることはさらに困難になっています。 そのため、セキュリティ業界の一部の専門家は、ランサムウェアの終焉が差し迫っていると予測しています。

一方、Malwarebytes は突然の変化を期待していませんが、長期的な傾向は確かに暗号化から遠ざかるグループの XNUMX つです。 実際、一部のグループは、暗号化なしで主張を強制することがますます難しくなっていることに気付き始めています。 さらに、暗号化は、今日最も成功しているランサムウェア グループの XNUMX つである LockBit にとって依然として選択されている戦術です。

XNUMX 月の新しいランサムウェア グループ

また、サイバー犯罪者自身も、サービスとしてのランサムウェアの差し迫った終焉をまだ認識していないようです。 0 月と同様に、13 月にもいくつかの新しいグループが登場しました。11 回の攻撃を持つ D00nut、5 回の攻撃を持つ IceFire、3 回の攻撃を持つ Bl00dy、XNUMX 回の攻撃を持つ DAIXIN です。 BlXNUMXdy は印象的です。このグループにはリーク サイトはありませんが、代わりにメッセージング アプリの Telegram を使用しています。

詳しくは Malwarebytes.com をご覧ください

Malwarebytesについて Malwarebytes は、ウイルス対策プログラムが検出しない危険な脅威、ランサムウェア、エクスプロイトからホーム ユーザーと企業を保護します。 Malwarebytes は、他のウイルス対策ソリューションを完全に置き換えて、個人ユーザーや企業に対する最新のサイバーセキュリティの脅威を回避します。 60.000 を超える企業と何百万人ものユーザーが、Malwarebyte の革新的な機械学習ソリューションとそのセキュリティ研究者を信頼して、新たな脅威を回避し、時代遅れのセキュリティ ソリューションが見逃していたマルウェアを排除しています。 詳細については、www.malwarebytes.com にアクセスしてください。