Malwarebytes は、XNUMX 月のランサムウェア レポートをリリースします。 先月と同様に、LockBit は依然として最も広く普及しているランサムウェアです。 その後が来る しかし、新しい展開もあります。 Karakurt、Black Basta、ALPHV、または BlackCat。

Malwarebytes Threat Intelligence Team は、44 年 2022 月に 73 件の攻撃が LockBit ランサムウェア グループによるものであると特定しました (2022 年 27 月の 18 件の攻撃と比較して)。 15 月には LockBit に続いて、XNUMX 回の攻撃を受けた Karakurt、XNUMX 回の攻撃を受けた Black Basta、XNUMX 回の攻撃を受けた ALPHV (別名 BlackCat) が続きました。 コンティは、XNUMX 月の分析ではもはや取り上げられていません。 ただし、この月は、このランサムウェア グループの消滅と、Conti に関連しているとされるグループによる多数の攻撃があったことでも注目に値します。

コンティはもういない

国別のランサムウェア攻撃の分布を見ると、前月と同様に、2022 年 70 月に米国が群を抜いて最も影響を受けた国でした。Malwarebytes は 11 件の攻撃を米国に関連付けています。 英国で 10 件、カナダで 9 件、ドイツとイタリアでそれぞれ XNUMX 件の攻撃が発生しました。

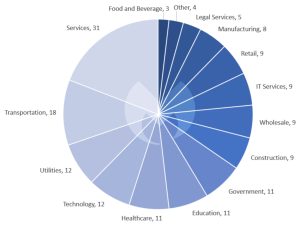

産業に関しては、31 月と同様に、サービス セクターが最も影響を受けました。Malwarebytes によると、このセクターは 18 件の攻撃の原因となっています。 12 位はトランスポーテーションで XNUMX 回の攻撃があり、続いてユーティリティが XNUMX 回の攻撃でした。

LockBit: ランサムウェアの支配的勢力

大きな注目を集めることはありませんでしたが、LockBit は今年、ランサムウェアの支配的な勢力になりました。 XNUMX 月に比べて XNUMX 月にリーク Web サイトに公開された被害者は少なかったものの、ランサムウェアは依然として競合他社よりもはるかに先を行っていました。

Conti は 2022 年に大声で声明を出し、自らの解散を偽装する計画で自作の穴から抜け出すことに費やしてきましたが、LockBit はそのビジネスに完全に集中しています。 LockBit はサービスとしてのランサムウェア (RaaS) として提供されます。 攻撃はパートナー、いわゆる「ペン テスター」によって実行されます。パートナーは、LockBit ソフトウェアとサービスを使用する代わりに、購入した身代金の 20% を LockBit 組織に支払います。

LockBit は「私たちはオランダ人です。ロシア人ではありません」と宣伝しています。

また、一部のランサムウェア ギャングは主に宣伝を行いたいと考えていますが、LockBit はユーザーの考えにもっと関心を持っているようです。 パートナー サイトは、同社を特にロシアのライバルと差別化することを意図した声明で始まっています。

それ以外の場合、この Web サイトには、ランサムウェア グループの信頼性とパートナーの意見に耳を傾ける意思があることを示すことを目的とした文言があふれています。 たとえば、メンバーに「ここでお気に入りの機能が見つからない場合はお知らせください」と尋ねた場合、「私たちは誰かをだましたことは一度もありません。常に合意を尊重しています。」パートナーの魅力とコストのかかるミスを回避する能力が、今年の LockBit の成功の背後にある理由のようです。

新しい Darknet ページを含む LockBit 3.0

それにもかかわらず、LockBit は 2022 年 3.0 月に大きく取り上げられました。 ランサムウェア グループは、ダーク Web 上の新しい Web サイトとバグ報奨金プログラムと共に LockBit XNUMX を立ち上げました。 後者は、LockBit の Web サイトとソフトウェアの脆弱性を発見したり、素晴らしいアイデアを提出したり、LockBit アフィリエイト プログラムの責任者を首尾よく晒したりして、最大 XNUMX 万ドルの報酬を約束しました。

LockBit がこれらの金額を支払うという真剣な意図があるかどうかは、まだわかりません。 ただし、グループが実際にバグ報奨金を使用してソフトウェアを改善し、慣行を改善するつもりである場合、法執行機関やセキュリティ研究者から貴重な情報を奪う可能性があります。

続き: リーク Web サイトは XNUMX 月に姿を消しました

予想通り、リークされた Conti の Web サイトは、数週間活動がなかった後、XNUMX 月に姿を消しました。 Malwarebytes の脅威インテリジェンス チームが XNUMX 月に報告したように、先月の Advintel の調査によると、このグループとロシア政府との和解により、被害者の弁護士は身代金を支払わないように警告したことが示されました。 これらは制裁につながる可能性があるためです。

グループの収益が枯渇したため、コンティのリーダーたちはブランドを引退させる計画を立てたと伝えられています. 彼らは、メンバーを Black Basta、BlackByte、Karakurt、Hive、ALPHV などの他のランサムウェア グループに分け、自分の死を偽装しました。 Malwarebytes Threat Intelligence Team は、Conti が 22 月末に撤退についてメンバーに内部通知を送信したことと、ほぼ同時に内部チャット サーバーが利用できなくなったことを確認できました。 流出した Web サイトは 2022 年 XNUMX 月 XNUMX 日に姿を消し、現在も利用できません。

BlackBasta が Conti に取って代わります

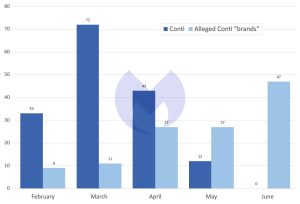

Conti の閉鎖は、XNUMX 月に突然 Black Basta が出現し、活動が急増し、XNUMX 月に新しい Karakurt リーク Web サイトが出現した時期と一致していました。 偶然かもしれませんが、Malwarebytes Threat Intelligence Team は、Black Basta、BlackByte、および Karakurt の合計アクティビティが、この XNUMX か月で Conti のアクティビティと同様のレベルに達したことを発見しました。

傾向: 初めて顧客と従業員を直接ターゲットにする

ランサムウェアの機能や、ランサムウェアが配布および展開される方法でさえ、ランサムウェア グループごとにほとんど変化がなく、ゆっくりとしか進化しません。 したがって、近年の最大のイノベーションは、ランサムウェア グループがビジネスを行う方法と、被害者に身代金を要求するよう圧力をかける方法にあるようです。

XNUMX 月、Malwarebytes 脅威インテリジェンス チームは、これまで観察されていなかったいくつかのことを観察しました。たとえば、前述のように、LockBit グループはバグに対して報奨金を提供していました。 ALPHV グループは、ホテルの従業員と顧客に向けて、流出したウェブサイトを初めて公開しました。

企業幹部が狙われる

🔎 Conti による既知の攻撃と Black Basta、BlackByte、および Karakurt による既知の攻撃の比較、2022 年 XNUMX 月から XNUMX 月 (画像: Malwarebytes)。

ランサムウェア グループは、すでに企業の幹部を標的にして圧力を高めようと試みています。 しかし、ALPHV が特別なウェブサイトで従業員と顧客 (この場合はホテルの宿泊客) に対応したという事実は新しいものです。 後者はダークウェブ上ではなく、公共のインターネット上にありました. Web サイトでは、ゲストとスタッフが、攻撃で ALPHV によって盗まれた 112 GB の個人情報を検索して、自分の個人情報がその中にあるかどうかを確認することができました。 この新しい戦術は、ホテル経営者に身代金を支払うようさらに圧力をかけることを意図していたようです。

ALPHV は、このサイトを一般の Web に公開することで、技術者以外のユーザーが情報にアクセスしやすくしました。 ただし、サイトが削除されるまでの数日間しか利用できませんでした。 Malwarebytes Threat Intelligence Team は、ランサムウェア グループがこれが起こることを確実に知っていたと考えています。 しかし、おそらく、ウェブサイトは、このように交渉に影響を与えるのに十分な注目を集めるのに十分な長さだけ存在する必要がありました.

ユーザーヘルプで宣伝されたALPHV

このようなイノベーションは新しいものではありません。 ランサムウェア グループは常に新しいアイデアを試しています。 うまくいかない実験は忘れられます。 そして、機能するものは他のグループによってすぐにコピーされます。 この場合、実験は成功していないようです。 被害者は現在、ダーク Web の ALPHV メイン ページに表示されています。 これは通常、身代金を支払う圧力に抵抗したことを示しています。

詳しくは Malwarebytes.com をご覧ください

Malwarebytesについて Malwarebytes は、ウイルス対策プログラムが検出しない危険な脅威、ランサムウェア、エクスプロイトからホーム ユーザーと企業を保護します。 Malwarebytes は、他のウイルス対策ソリューションを完全に置き換えて、個人ユーザーや企業に対する最新のサイバーセキュリティの脅威を回避します。 60.000 を超える企業と何百万人ものユーザーが、Malwarebyte の革新的な機械学習ソリューションとそのセキュリティ研究者を信頼して、新たな脅威を回避し、時代遅れのセキュリティ ソリューションが見逃していたマルウェアを排除しています。 詳細については、www.malwarebytes.com にアクセスしてください。