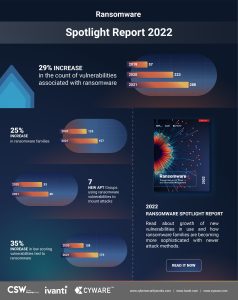

ハッカーは、ゼロデイ脆弱性とサプライ チェーンをますます標的にしています。 昨年と比較して、ランサムウェア関連の CVE が 29% 増加し、ランサムウェア ファミリが 26% 増加しました。 これらは、Ivanti ランサムウェア レポート 2022 の調査結果のほんの一部です。

セキュリティ ベンダーの Ivanti は、Cyber Security Works、CNA (Certify Numbering Authority)、Cyware と共同で実施したランサムウェア スポットライト年末レポートの結果を発表しました。 このレポートでは、32 年に 2021 の新しいランサムウェア ファミリが特定され、合計で 157 になり、前年比で全体で 26% 増加しています。 このレポートは、これらのランサムウェア グループが、パッチが適用されていない脆弱性をますます標的にしていることを示しています。 また、非常に迅速にゼロデイ脆弱性を兵器化し、深刻な攻撃を開始します。 同時に、彼らは攻撃ベクトルを拡大し、企業ネットワークを侵害して広範囲に及ぶ結果をもたらす攻撃を引き起こす新しい方法を見つけています。

レポートの最も重要な調査結果と傾向

パッチが適用されていない脆弱性は、ランサムウェア グループが使用する攻撃ベクトルのトップにとどまっています。

この分析により、昨年、ランサムウェアに関連する 65 の新しい脆弱性が明らかになりました。 これは、前年比で 29% の増加に相当します。 これにより、ランサムウェア関連の脆弱性の総数は 288 になりました。驚くべきことに、これらの新たに追加された脆弱性の 37 分の 56 以上 (223%) は、ダーク Web のトレンド トピックであり、繰り返し悪用されていました。 並行して、2021 年より前に特定された XNUMX のレガシー脆弱性のうち XNUMX% は、依然として積極的に悪用されていました。 これは、組織がランサムウェア グループの標的となる脆弱性に優先順位を付けてパッチを適用する必要があることを示しています。

ランサムウェア グループはすでに脆弱性を発見して悪用しています

それは、これらの CVE が National Vulnerability Database (NVD) に追加され、パッチが利用可能になる前です。 QNAP (CVE-2021-28799)、Sonic Wall (CVE-2021-20016)、Kaseya (CVE-2021-30116)、そして最近では Apache Log4j (CVE-2021-44228) の脆弱性は、公開される前から攻撃に使用されていました。 National Vulnerability Database (NVD) に含まれています。 この危険な傾向は、ベンダーが脆弱性が公開されてパッチがリリースされたときに迅速に対応する必要があることを強調しています。 また、企業が NVD だけに頼ることができないことも示しています。 したがって、パッチを適用する脆弱性に優先順位を付ける際には、脆弱性の傾向、悪用された脆弱性の例、ベンダーの通知、およびセキュリティ機関の警告にも注意を払う必要があります。

ランサムウェア グループはますますサプライ チェーンを標的にしています

サプライ チェーン内の 2021 つの侵害が、攻撃者が何百もの被害者ネットワークにまたがるシステム ディストリビューション全体をハイジャックするための複数の道を開く可能性があります。 過去 30116 年間、攻撃者はサードパーティ製アプリケーション、独自の製品、およびオープンソース ライブラリの脆弱性を介してこれを実証してきました。 たとえば、REvil グループは、Kaseya VSA リモート管理サービスの CVE-XNUMX-XNUMX 脆弱性を標的にしました。 これを行うために、VSA プラットフォームのオンプレミス バージョンとクラウド バージョンを使用しているすべての企業を侵害する悪意のある更新パッケージを使用しました。

ランサムウェア グループは、ますます攻撃ベクトルをサービスとして利用できるようにしています。

Ransomware-as-a-Service は、ランサムウェアの開発者が支払いと引き換えにサービス、亜種、キット、またはコードを他のハッカーに提供するビジネス モデルです。 Exploit-as-a-Service ソリューションにより、攻撃者は開発者からゼロデイ エクスプロイトを借りることができます。 さらに、サービスとしてのドロッパーにより、初心者はプログラムを介してマルウェアを拡散できます。 また、Malware-as-a-Service としても知られる Trojans-as-a-Service を使用すると、インターネット接続があれば誰でもカスタム マルウェアを入手してクラウドに配布できます。インストールは不要です。

157 のランサムウェア ファミリが 288 の脆弱性を悪用

Ivanti とともに、Cyber Fusion、次世代 SOAR、および脅威インテリジェンス ソリューションのプロバイダーである Cyware と、Cyber Security Works がその作成を支援しました。 認証局として、会社は CVE ID を脆弱性に定期的に割り当てる責任があります。

研究著者の評価と推奨事項

Srinivas Mukkamala 氏、Ivanti のセキュリティ製品担当上級副社長

「ランサムウェア グループはより巧妙になり、その攻撃はより強力になっています。 これらの攻撃者は、脆弱性を悪用し、侵害されたネットワークに深く侵入するために、ますます自動化に目を向けています。 彼らは標的を拡大し、重要なインフラストラクチャとサプライ チェーンに対してより多くの攻撃を仕掛けています。 兵器化された脆弱性を遅滞なく修復するには、リスクベースの脆弱性の優先順位付けと自動パッチ インテリジェンスの組み合わせが必要です。 目標は、脆弱性を特定して優先順位を付け、解決を加速することでなければなりません。」

Cyware の CEO、Anuj Goel 氏

「ランサムウェアの状況に見られる主な変化は、攻撃者がパッチの展開などのプロセスを妨害しようとしていることです。 同時に、システムに侵入するための保護手段のギャップを探します。 脆弱性の発見には、迅速な対応決定を下すために、脆弱性データを情報として扱うアクションで対応する必要があります。 ランサムウェア グループがツール、方法、およびターゲット リストを運用化するにつれて、SecOps チームは、脆弱な資産とシステムを修復するプロセスを自動化することが不可欠です。 リスクは、情報をリアルタイムで運用化することによってのみ軽減できます。」

Cyber Security Works の CEO である Aaron Sandeen 氏

「ランサムウェアは、あらゆる業界の顧客と従業員に壊滅的な打撃を与えています。 2022 年も、新しい脆弱性、エクスプロイト タイプ、APT グループ、ランサムウェア ファミリ、および CWE カテゴリが急増し続けるでしょう。 同様に、古い脆弱性は依然として犯罪者の焦点となっています。 最終的に、リーダーは、ランサムウェアの脅威に優先順位を付けて排除するための革新的で積極的な支援を必要としています。」

研究の背景

ランサムウェア インデックス スポットライト レポートは、Ivanti および CSW の独自データ、公開されている脅威データベース、脅威調査および侵入テスト チームなど、さまざまなソースからのデータに基づいています。 レポート全体をダウンロードすることもできます。

詳細は Ivanti.com をご覧ください

イヴァンティについて ユニファイド IT の強み。 Ivanti は、IT を企業のセキュリティ運用と結び付けて、デジタル ワークプレイスをより適切に管理および保護します。 オンプレミスかクラウドかに関係なく、PC、モバイル デバイス、仮想化インフラストラクチャ、またはデータ センターの IT 資産を識別します。 Ivanti は、専門知識と自動化されたプロセスを通じて、IT サービスの提供を改善し、ビジネス リスクを軽減します。 Ivanti は、倉庫およびサプライ チェーン全体で最新のテクノロジを使用することにより、バックエンド システムを変更することなく、企業が配送能力を向上させるのに役立ちます。