Adobe InDesign を悪用し、悪意のあるリンクを配布するために使用する新たなフィッシング詐欺が増加しています。どうやらこのキャンペーンは非常に成功し、バラクーダではフィッシングメールが 75 日あたり 2.000 件から XNUMX 件に増加したことがわかりました。

フィッシング攻撃はますます巧妙化しており、さまざまな方法を使用して検出を回避し、被害者を罠にはめます。現在、有名で信頼できるドキュメント発行システムである Adobe InDesign を悪用したフィッシング攻撃が増加しています。

30 倍に増加: Adobe InDesign リンクを使用したフィッシング

Barracuda Telemetry によると、Adobe InDesign のリンクを含む電子メールの数は 30 月以来 75 倍近く増加しました。以前は 2.000 日あたりのメール数が約 10 件でしたが、現在では約 9 件に増加しています。これらの電子メールのほぼ XNUMX 件に XNUMX 件 (XNUMX%) に、アクティブなフィッシング リンクが含まれています。これらのリンクの多くはトップレベル ドメイン「.ru」を持ち、ソース サイトのプロキシとして機能するコンテンツ配信ネットワーク (CDN) の背後でホストされています。これにより、コンテンツのソースがわかりにくくなり、セキュリティ技術による攻撃の検出とブロックが困難になります。

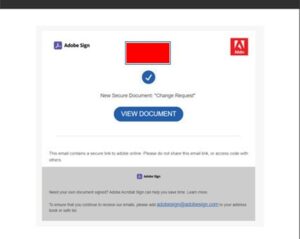

さらに、フィッシングメールには正規のブランドロゴが使用されています。これは、対象者に知られており、信頼を与えるためです。これは、攻撃者がこれらのメッセージの作成に時間とリソースを投資したことを示唆しています。このメッセージは、受信者に、indd.adobe(.)com サブドメインでホストされている別の Web サイトに移動するリンクをクリックするよう求めますが、実際には、攻撃の次の段階を実行するために攻撃者によって制御されています。

なぜこうした攻撃が成功するのか

Adobe InDesign を悪用する攻撃は、検出を回避し、被害者を騙すためにいくつかの戦術を使用します。

- 通常はブロックされない、よく知られた信頼できるドメインを使用します。

- さらに、公開プログラムを使用すると、非常に説得力のあるソーシャル エンジニアリング攻撃を作成できます。

- 受信者がリンクをクリックするとすぐに、別の Web サイトにリダイレクトされます。これは、従来のセキュリティ ツールが検出してブロックできる既知の悪意のある URL リンクがメッセージ本文に存在しないことを意味します。

- CDN の背後でホストされる攻撃の場合、これによりコンテンツの悪意のあるソースがわかりにくくなり、セキュリティ テクノロジによる攻撃の検出とブロックがより困難になります。

保護のための措置

これらの攻撃を防御するには、新しい脅威と既知の脅威の両方を検出できる、AI を活用した高度な多層電子メール セキュリティを組織が備えることが重要です。これには、ユーザーが悪意のある URL をクリックしないようにするためのリンク保護機能も含める必要があります。このテクノロジーは、リダイレクトを許可する前に、クリック時に各 URL をチェックしてリンクが安全かどうかを判断します。この機能は、電子メールと受信者間の保護層として、脅威が新しいか未知の場合の重要な最後の防御線となります。

詳細は Barracuda.com をご覧ください

バラクーダネットワークスについて バラクーダは、世界をより安全な場所にするために努力しており、すべての企業が、購入、展開、使用が簡単なクラウド対応の企業規模のセキュリティ ソリューションにアクセスできる必要があると考えています。 バラクーダは、カスタマー ジャーニーに沿って成長し適応する革新的なソリューションで、電子メール、ネットワーク、データ、およびアプリケーションを保護します。 世界中の 150.000 を超える企業がバラクーダを信頼しており、ビジネスの成長に集中することができます。 詳細については、www.barracuda.com をご覧ください。