Aqua Security は、新しい 2022 年クラウド ネイティブ脅威レポートを発表します。 クリプトマイニング マルウェアは依然としてナンバー XNUMX ですが、バックドアとワームはすでにすべての攻撃の半分以上を占めています。 攻撃者は、ますます Kubernetes とソフトウェア サプライ チェーンを標的にしています。

クラウド ネイティブ セキュリティのリーダーである Aqua Security は、2022 クラウド ネイティブ脅威レポートをリリースしました: ソフトウェア サプライ チェーンの追跡と Kubernetes の攻撃と手法の研究。 この調査は、クラウド ネイティブ技術を専門とする Aqua Security の研究部門である Team Nautilus によって準備されたもので、クラウド ネイティブの脅威の状況に関する実務家に傾向と主要な学習内容についての洞察を提供することを目的としています。

とりわけ、この調査では、攻撃者が新しい戦術、手法、およびプロセスを使用して、特にクラウドネイティブ環境を標的にしていることが明らかになりました。 また、攻撃者はますます複数の攻撃コンポーネントを使用するようになり、ますます Kubernetes とソフトウェア サプライ チェーンに注意を向けるようになっています。

クリプトマイニング以上のことを念頭に

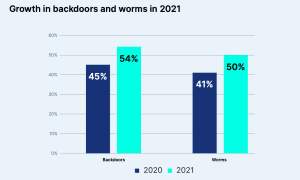

クリプトマイナーは依然として最も頻繁に観測されたマルウェアでしたが、Team Nautilus は、バックドア、ルートキット、認証情報スティーラーの使用頻度が増加していることを発見しました。 これらは、侵入者がクリプトマイニング以上のことを考えている兆候です。 脅威アクターがリモートからシステムにアクセスし、侵害された環境に留まることを可能にするバックドアは、攻撃の 54% で発見されました。 これは、同じ 9 年の調査よりも 2020 パーセント多く、さらに、研究者が分析した悪意のあるコンテナー イメージの半分 (51 パーセント) にワームが含まれていたため、攻撃者は最小限の労力で攻撃の範囲を拡大することができました。

ここでも、10 年と比較して 2020% という大幅な増加が記録されました。 特に、攻撃者はターゲットを CI/CD および Kubernetes 環境にまで拡大しています。 2021 年には、悪意のあるコンテナー イメージの 19% が、kubelets や API サーバーを含む Kubernetes を標的として分析され、前年から 9% 増加しました。

研究のその他の重要な結果

- Kubernetes に対して観測された攻撃の割合と種類は増加しており、これには Kubernetes UI ツールの武装が幅広く採用されていることが含まれます。

- サプライ チェーン攻撃は、パブリック イメージ ライブラリからのイメージの特定のサンプルの 14% を占めています。 これは、これらの攻撃がクラウドネイティブ環境を攻撃するための効果的な方法であり続けていることを示しています。

- Log4j のゼロデイ脆弱性は、すぐに悪用されました。 Team Nautilus は、既知のマルウェア、ファイルレス実行、リバース シェル実行、メモリからダウンロードして実行されるファイルなど、いくつかの悪意のある手法を発見しました。 これは、ランタイム保護の必要性を強調しています。

- グループが 2021 年 XNUMX 月に引退を発表した後も、研究者は TeamTNT ハニーポット攻撃を観察しました。 ただし、新しい戦術は使用されていないため、グループがまだ活動しているのか、進行中の攻撃が自動化された攻撃インフラストラクチャから発生したのかは不明です。 いずれにせよ、ビジネス チームはこれらの脅威に対して引き続き予防措置を講じる必要があります。

コンテナ サンドボックス ソリューション DTA を使用

Aqua のチームである Nautilus は、ハニーポットを使用して実際の攻撃を調査しました。 クラウドネイティブ アプリケーションに対するサプライ チェーン攻撃を分析するために、チームは、DockerHub、NPM、Python Package Index などのパブリック レジストリとリポジトリからのイメージとパッケージを調べました。 Team Nautilus は、Aqua の Dynamic Threat Analysis (DTA) 製品を使用して、各攻撃を分析しました。 Aqua DTA は、コンテナ イメージの動作を動的に評価して、コンテナ イメージにマルウェアが隠されているかどうかを判断する、業界初のコンテナ サンドボックス ソリューションです。 これにより、組織は、静的なマルウェア スキャナーでは検出できない攻撃を特定して軽減できます。

Aqua's Team Nautilus の脅威インテリジェンスおよびデータ アナリスト リードである Assaf Morag 氏は、次のように述べています。 「Kubernetes クラスターの幅広い攻撃対象領域は、脅威アクターにとって魅力的であり、内部に入ると、簡単に攻撃できるターゲットを探します。

このレポートから得られる重要なポイントは、攻撃者がこれまで以上に活発に活動しており、アプリケーション、オープン ソース、およびクラウド テクノロジの脆弱性を標的にする頻度が高まっていることです。 セキュリティ プロフェッショナル、開発者、および DevOps チームは、クラウド ネイティブ専用のセキュリティ ソリューションを探す必要があります。 プロアクティブかつ予防的なセキュリティ対策を実装することで、セキュリティが強化され、最終的に完全な環境が保護されます。」

クラウド環境のセキュリティを確保するために、Nautilus の Aqua のチームは、ランタイム セキュリティ対策、Kubernetes セキュリティへの階層化されたアプローチ、および開発時のスキャンを実装することを推奨しています。 Aqua Security の 2022 年クラウド ネイティブ脅威レポートは、無料でダウンロードできます。

詳しくは AquaSec.com をご覧ください

アクアセキュリティについて Aqua Security は、最大の純粋なクラウド ネイティブ セキュリティ プロバイダーです。 Aqua は、デジタル トランスフォーメーションを革新し、加速する自由を顧客に提供します。 Aqua Platform は、アプリケーション ライフサイクル全体で防止、検出、および応答の自動化を提供し、デプロイされている場所に関係なく、サプライ チェーン、クラウド インフラストラクチャ、および進行中のワークロードを保護します。