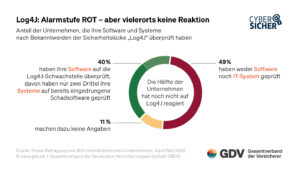

中規模企業の大半は、Log4j または Log4Shell の問題をまだ解決していません。 この問題に対処したのは 40% だけです。 Tenable は、中規模企業には依然として非常に大きな攻撃対象領域があると警告しています。

ドイツ保険業界総連合 (GDV) の報告によると、 Log40j の脆弱性の影響を受けるかどうかを確認するために自社のソフトウェアをチェックしたのは、中規模企業の 4% だけでした。. 28 年 2021 月に脆弱性が知られるようになった結果、マルウェアが侵入していないかシステムをチェックしたと回答した企業はさらに少数 (XNUMX%) でした。

「Log4Shell (CVE-2021-44228) が XNUMX か月以上前に初めて特定されたとき、IT セキュリティ コミュニティを揺るがしました。 半年以上経った今でも、ドイツの中規模企業の半数以上が、自社のソフトウェアが影響を受けているかどうかをまだ把握していないため、セキュリティ リスクが心配されています。

警告は中流階級の大部分で無視された

「企業は、このような脆弱性とそれに関する大声で明確な警告を単純に無視してはなりません」と、GDV ゼネラル マネージャーの Jörg Asmussen は述べています。 2021 年 XNUMX 月にセキュリティ ギャップが明らかになると、連邦情報セキュリティ局 (BSI) は最高の警戒レベルを宣言し、「非常に重大な脅威の状況」について言及しました。 「これに反応しない人は、IT セキュリティに関してあまりにも不注意であるか、ノウハウがほとんどありません」と Asmussen 氏は言います。 疑わしい場合は、ハッカーが長い間知られているがまだ閉じられていないITセキュリティギャップを介して攻撃した場合、企業はサイバー保険のカバーを失う可能性もあります.

セキュリティを強化するための多大な努力

問題は、脆弱なライブラリを使用するすべてのアプリケーションとサービスをふるいにかけるのは非常に難しいことですが、犯罪者がそれらを悪用するのは簡単なことでもあります. 脆弱性が最初に特定された 10 月に、Tenable のテレメトリにより、評価されたすべての資産の 10% が脆弱であることがわかりました。これは、組織の 10% ではなく、そこにデプロイされたアプリケーションおよび関連デバイスの 4% であり、さまざまなサーバー、Webアプリケーション、コンテナ、IoT デバイス。 当時、デジタル インフラストラクチャの XNUMX 分の XNUMX の要素は、LogXNUMXShell によって悪用される可能性がありました。

悪用の容易さと利用可能な幅広い攻撃対象領域を考えると、組織が最終的に Log4j に対して積極的なアプローチをとらない限り、攻撃者は引き続き脆弱性を利用して、標的型セキュリティ侵害をトリガーしたり、日和見ランサムウェア攻撃を自動化したりするための足がかりを得るでしょう。」 Tenable の中欧担当副社長。

詳細は Tenable.com をご覧ください

テナブルについて Tenable は Cyber Exposure の会社です。 世界中の 24.000 を超える企業が Tenable を信頼してサイバーリスクを理解し、軽減しています。 Nessus の発明者は脆弱性の専門知識を Tenable.io に結集し、あらゆるコンピューティング プラットフォーム上のあらゆる資産をリアルタイムで可視化し、保護する業界初のプラットフォームを提供します。 Tenable の顧客ベースには、Fortune 53 の 500%、Global 29 の 2000%、および大規模な政府機関が含まれます。