Bitdefender Labs の専門家は、Log4j と Log4Shell の初期評価を報告しています。ハッカーは脆弱性を集中的に探しています。 Tor による実際のエンドポイントへのアクセスの難読化により、ドイツが明らかに攻撃の発信元の第 36.000 位の国になりました。 Bitdefender は、ハニーポットで XNUMX 日間で XNUMX ヒットをカウントしました。

Log4Shell の脆弱性は、9 年 2021 月 2021 日に CVE-44228-100 として公開されて以来、Apache によって積極的に悪用されてきました。 結果は驚くべきものです。 試行された攻撃のほとんどは、ドイツ、米国、オランダなどの西側の工業国から発信されているようですが、Tor ネットワークの出口ノードの背後にその発信元が部分的に隠されているようです。 これは、攻撃者が実際に他の国から活動していることを示唆しています。 世界中のほぼ 9 人に 16 人の犠牲者が米国にいます。 これは、Bitdefender Labs ハニーポットのデータ分析と、XNUMX 月 XNUMX 日から XNUMX 日までの数億のエンドポイントの Bitdefender テレメトリの結果です。 Bitdefender は現在、ダーク Web 上の新しい攻撃オプションに高い関心が寄せられていることに気付いています。

継続的な動的脅威状況とアクティブなハッカー シーン

脆弱性にパッチを適用したり、脅威の範囲を理解したりするのに数か月かかるため、ハッカーは脆弱性を悪用する大きなチャンスを手にしています。 Bitdefender Labs は、既知のランサムウェア アズ ア サービス ギャングや APT 支援者による活動をまだ発見していません。 しかし、多くの人は後で行動を起こせるように、今すぐネットワークに接続する方法を探しています。 Bitdefender は、プロの攻撃者がこの脆弱性を、関連性の高いターゲットに対する長期的な攻撃の最初の手段として使用すると想定しています。 その後、密かにチェス スポットを閉じて、他の攻撃者を排除し、防御スキャンから侵入を隠します。 嵐が去ったときに攻撃が来るでしょう。 攻撃者はおそらくクリスマスか年の変わり目まで実際の攻撃を待つでしょう。

攻撃はどこから来ていますか?

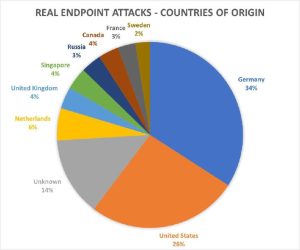

テレメトリ データによると、実際のエンドポイントに対するほとんどの攻撃はドイツから発信されているようで、34% であり、米国の 26% を上回っています (図 1)。 ただし、ここでは、Tor ネットワークを介した発信元の隠蔽を考慮する必要があります。

過去 36.000 日間にカウントされた 21 件のハニーポット攻撃からは、別の状況が浮かび上がります。ここでは、攻撃は米国からのものであることが最も多くなっています (20%)。 次いで、インド (12%)、ドイツ、香港がそれぞれ 10% で、中国 (9%) とロシア (2%) が僅差で続きます (図 XNUMX)。

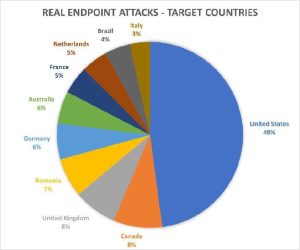

Bitdefender のテレメトリによると、攻撃されたネットワークのほぼすべてが米国 (48%) にあり、カナダと英国 (それぞれ 8%)、ルーマニア (7%) が続いています。 ドイツは 6% で 3 位です。 (図 XNUMX)。

実際のエンドポイントに対する攻撃の発信元の難読化

Bitdefender テレメトリの実際のエンドポイントに対する攻撃率が高いのは、ドイツおよび西側先進国から発信されたと言われていますが、これは、サービスとしてのインフラストラクチャ データ センターからの仮想マシンがセットアップされているという当初疑われた理由によるものではありません。一度は出発点です。 AWS、Azure、Google Cloud Platform (GCP) などのクラウド プロバイダーを指す送信元アドレスを持つ攻撃はごくわずかです。 ただし、ソース IP の 50% 以上が Tor ネットワーク (オニオン ルーター) の出口ノードに割り当てられる可能性があります。 そのため、ハッカーは仮想トンネルのネットワークを使用して、身元と出所を隠します。 攻撃をルーティングするとき、攻撃者はターゲットの被害者に近いマシンを開始点として選択します。

脅威は深刻に受け止められる

幸いなことに、この分析は、企業が自社の IT をどれだけ熱心にチェックし、脅威を真剣に受け止めているかを示す証拠も提供しました。 テレメトリ分析の準備段階で、専門家は、IT マネージャーが自社のシステムの脆弱性をチェックするために開始したと思われるエンドポイントへの攻撃の約 75% を除外しました。

Bitdefender は脆弱性から保護します

Bitdefender 製品およびサービスは、脆弱性から保護されています。 これに関する情報は、Bitdefender でオンラインで見つけることができます。.

詳しくは Bitdefender.com をご覧ください

Bitdefenderについて Bitdefender は、サイバーセキュリティ ソリューションとウイルス対策ソフトウェアのグローバル リーダーであり、500 か国以上で 150 億を超えるシステムを保護しています。 2001 年の設立以来、同社のイノベーションは、優れたセキュリティ製品と、デバイス、ネットワーク、およびクラウド サービスのインテリジェントな保護を、個人の顧客や企業に定期的に提供してきました。 最適なサプライヤーとして、Bitdefender テクノロジは、世界で展開されているセキュリティ ソリューションの 38% で使用されており、業界の専門家、メーカー、および顧客から信頼され、認められています。 www.bitdefender.de