Jamf Threat Labs は、iOS16 上で機内モードをシミュレートできる技術を開発しました。 具体的には、ハッカーがこの機会を利用して被害者にデバイスの機内モードがオンになっていると思い込ませる可能性があることを意味します。 ただし、バックグラウンドではマルウェアが動作しています。

攻撃者は実際に (デバイス上でエクスプロイトの使用に成功した後) 人工飛行モードをインストールしました。 これにより、ユーザー インターフェイスが変更され、機内モードのシンボルが表示され、ハッカーが使用しようとしているアプリケーションを除くすべてのアプリケーションへのインターネット接続が中断されます。 このテクノロジーはおそらくまだ悪意のある攻撃者によって悪用されていません。

フライトモードのおかげで安全性が向上?

フライト モードにより、乗客は飛行中にスマートフォンやラップトップなどのデバイスを安全に使用できます。 しかし、現在ではフライト モードは旅行時だけでなく、バッテリーを節約したり、「常時接続」の世界から一時的に切断するためにも使用されています。 機密の会議中や安全な施設を訪問するときなど、機内モードがオンになっているときは、プライバシーがさらに高まることを期待する人もいます。

しかし、機内モードをオンにすると、実際にセキュリティとプライバシーの向上につながるのでしょうか? Jamf Threat Labs の研究者は Apple の機内モードを研究し、ユーザーが機内モードがオンになっていると信じている場合でも、悪意のあるハッカーはアプリケーションのセルラー接続を維持する能力を持っていることを発見しました。

機内モードはどのように操作されましたか?

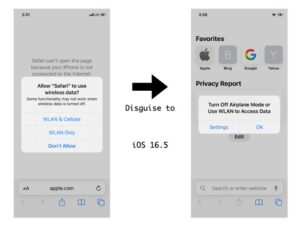

研究者らは、機内モードのシンボルが表示されるように基になるコードを変更することに成功しましたが、特定のアプリケーションではインターネット接続が引き続き維持されます。 欺瞞をできるだけ現実的に見せるために、次の変更が加えられました。

- 機内モードアイコンがオンになります。

- ネットワーク接続または Wi-Fi アイコンはグレー表示になります。

- ブラウザを開くと、機内モードがオンになっている場合に予期されるエラー メッセージが表示されます (画像を参照)。

研究者らはまた、選択したアプリケーションのみに対しては維持しながら、すべてのアプリケーションに対して携帯電話データまたは Wi-Fi へのアクセスを中断することにも成功しました。 ユーザーは、機内モードがアクティブになり、インターネット接続が中断されていると信じていますが、ハッカーは選択したアプリケーションを介してデバイスからデータを読み込んだり、データを取得したりすることができます。

スクリーンショットは、研究者らが、特定のアプリでモバイル データ アクセスがブロックされたときに通常トリガーされるメッセージ (左) を、典型的な機内モード メッセージ (右) に似た通知ウィンドウに変換した様子を示しています。

ハッカーはどのようにしてこの脆弱性を悪用できるのでしょうか?

Threat Labs チームは、攻撃者が監視攻撃でこの手法をどのように使用するかを示すビデオを作成しました。 たとえば、偽の機内モードがアクティブな場合、つまり、デバイスが機内モードであることを示している場合、攻撃者は、ユーザーが侵害に気付かずにカメラまたはマイクを起動し、デバイスからライブ ストリーミングを行うことができます。

詳しくは Jamf.com をご覧ください

Jamfについて

20 年以上にわたって Apple に注力してきた Jamf は、現在、エンタープライズレベルのセキュリティを確保し、使いやすく、エンドユーザーのプライバシーを保護する、完全なエンドポイント管理および保護ソリューションを提供する世界で唯一の企業です。