スイスのセキュリティ企業である Exeon Analytics は、エンドポイントを保護する際に、従来の EDR ソリューション (Endpoint Detection & Response) のみに依存しないよう警告しています。 エージェント ソフトウェアが常にエンド ポイントで実行されるとは限らないため、防御ネットワークに弱点が生じます。

最新のハイブリッド ネットワークの多くのエンドポイントは、これに必要なエージェントをサポートしていません。そのようなエージェントが実行されている場合、高度な攻撃によって弱体化され、無効化される可能性があります。 また、在宅勤務や BYOD (Bring Your Own Device) の傾向により、IT およびセキュリティ チームは従業員が所有するエンドポイントにアクセスできないことが多く、他の家族も使用している可能性があります。

Exeon Analytics の CCO である Gregor Erismann 氏は次のように述べています。 「エンドポイントを継続的に監視することで、セキュリティ チームは悪意のあるアクティビティを発見し、脅威を調査し、組織を保護するための適切な措置を講じることができます。 しかし、EDR はエンドポイントの可視性しか提供しないため、多くの脆弱性と課題が残っており、見過ごされているサイバー攻撃のリスクが大幅に増大しています。」

多くのエンドポイントは EDR でサポートされていません

エンドポイントでの EDR エージェントの無効化の可能性に加えて、これらのリスクには、実行中のプロセスを監視するために EDR が使用する「フック」手法の悪用も含まれます。 これにより、EDR ツールがプログラムを監視し、疑わしいアクティビティを検出し、行動分析用のデータを収集できるようになります。 ただし、攻撃者は同じ手法を使用してリモート エンドポイントにアクセスし、マルウェアをインポートできます。

EDR でサポートされていないエンドポイントには、特に古いスイッチとルーターが含まれますが、多数の IoT および IIoT デバイスも含まれており、マルウェアの気付かれないゲートウェイになる可能性があります。 EDR ソリューションのもう XNUMX つの問題は、個々の重要なシステムが企業の管理外にあり、EDR のセキュリティ境界の外にある可能性がある SCADA 環境です。

回避策としてのネットワーク検出と応答

「ネットワーク検出と応答 (NDR) は、このようなセキュリティ ギャップを埋める非常に効果的な方法です」と Erismann 氏は言います。 「ExeonTrace のようなログ データ ベースの NDR ソリューションの大きな利点の XNUMX つは、攻撃者が非アクティブ化できないため、検出アルゴリズムをバイパスできないことです。 攻撃者が EDR システムを侵害できたとしても、疑わしいアクティビティが登録され、分析されます。 EDR と NDR を組み合わせることで、ネットワーク全体の包括的なセキュリティ システムが構築されます。」

さらに、NDR は、既知のネットワーク デバイス間のネットワーク トラフィックの監視を可能にするだけでなく、未知のデバイスを識別して監視します。 したがって、このようなソリューションは、制御されていないシャドー IT の危険に対する効果的な救済策となります。 さらに、NDR は、EDR エージェントのないエンド デバイスをネットワーク分析に統合し、企業全体のセキュリティ戦略にも統合します。 最後に、ログ データの分析に基づいて、NDR は不適切に構成されたファイアウォールとゲートウェイも認識します。これらは、攻撃者のゲートウェイとしても機能する可能性があります。

ソフトウェアエージェントは不要

ExeonTrace のような NDR ソリューションはエージェントを必要としないため、すべてのネットワーク接続とデータ フローを完全に可視化できます。 そのため、企業ネットワーク全体と、ネットワーク内のすべての潜在的な脅威をよりよく把握できます。 さらに、ネットワークベースのデータ収集は、エージェントベースのデータよりも改ざん防止が大幅に強化されているため、コンプライアンス規制への準拠が容易になります。 これは特に、監督当局が要求するデジタル フォレンジックに当てはまります。

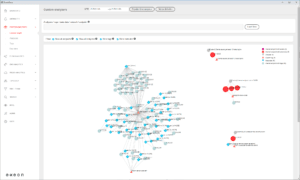

ExeonTrace を使用した NDR

ExeonTrace NDR ソリューションは、ネットワーク ログ データの分析に基づいているため、トラフィック ミラーリングは必要ありません。 ExeonTrace のアルゴリズムは、メタデータの分析用に特別に開発されているため、増加する暗号化ネットワーク トラフィックの影響を受けません。 ExeonTrace は追加のハードウェアを必要とせず、ネイティブ クラウド アプリケーションを含む複数のデータ ソースの分析を可能にするため、このソリューションは高度に仮想化された分散ネットワークに特に適しています。

Nextgen.Exeon.com の詳細

エクシオンについて

Exeon Analytics AG はスイスのサイバーテック企業で、AI 主導のセキュリティ分析を通じて IT および OT インフラストラクチャを保護することを専門としています。 Network Detection and Response (NDR) プラットフォームである ExeonTrace は、企業にネットワークを監視し、サイバー脅威を即座に検出して、自社の IT ランドスケープを効果的に保護する機会を、迅速かつ確実に、完全にソフトウェアベースで提供します。