Akira ランサムウェア グループはすぐに悪名を轟かせました。 このグループは2023年XNUMX月に出現し、XNUMX月にはすでにXNUMX番目に活発なグループとなっており、被害者に数百万ドルの身代金を要求していた。 Logpoint は戦術、テクニック、プロセスを分析しました。

アキラは主に、教育、金融、不動産、製造、コンサルティングなど、英国と米国のさまざまな分野の企業に焦点を当てています。

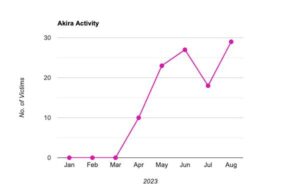

「アキラは非常に活動的であることが証明されており、短期間で広範囲にわたる犠牲者のリストを集めました。 攻撃のたびに、グループは追加の機能を備えて進化します」と Logpoint セキュリティ リサーチ エンジニアの Swachchhanda Shrawan Poudel 氏は述べています。 「このグループはXNUMX月に出現して以来、すでに多くの犠牲者を出しているが、その活動が減少する兆しはない。 犠牲者の数は毎月増加しているため、その逆が当てはまります。」

APT Akira はすでにランキング 4 位にあります

このランサムウェアは、被害者のシステム上のファイルを暗号化し、シャドウ コピーを削除し、身代金の支払いとデータの回復を指示することを目的とした高度なマルウェアです。 暗号化アルゴリズム、除外基準、TOR に基づく通信システムを使用して、悪意のある操作を実行します。

Logpoint の調査により、マルウェア分析を通じて Akira の感染チェーンが明らかになりました。 Akira は、CVE-2023-20269 をランサムウェアのエントリ ポイントとして悪用するために、多要素認証のない Cisco ASA VPN を積極的にターゲットにしています。 このグループのメンバーは、シャドウ コピーの削除、ファイルとディレクトリの検索、列挙と暗号化のプロセスなど、被害ファイルを暗号化する一連の手順をトリガーする攻撃でさまざまなマルウェア パターンを使用します。

Akira ランサムウェアは容赦なく行動します

「Akira の登場は、基本的なサイバーセキュリティ対策がいかに重要であるかを示しています」と Swachchhanda Shrawan Poudel 氏は言います。 「この場合、多要素認証の実装は、壊滅的なサイバー攻撃と無害な攻撃の試みの違いを意味する可能性があります。 企業はリスクを監視し、適切な保護措置を講じる必要があります。 これには、ソフトウェアとシステムの更新、特権アカウントの確認、ネットワークのセグメント化が含まれます。」

Logpoint のセキュリティ運用プラットフォームである Converged SIEM は、Akira ランサムウェアの影響を特定、評価、軽減するための包括的なツールと機能を提供します。 事前構成されたプレイブックを備えたネイティブ エンドポイント ソリューション AgentX や SOAR などの機能により、セキュリティ チームは主要なインシデント対応手順を自動化し、重要なログとデータを収集し、マルウェアの検出と修復を加速できます。

Logpoint のブログに、Akira に関する完全なレポートが掲載されています。 そこでは、感染チェーン、マルウェア サンプルの技術分析、脅威から保護するための推奨事項についての深い洞察が得られます。

詳細については Logpoint.com をご覧ください

ログポイントについて

Logpoint は、サイバーセキュリティ運用のための信頼性の高い革新的なプラットフォームのメーカーです。 Logpoint は、高度なテクノロジーと顧客の課題に対する深い理解を組み合わせて、セキュリティ チームの能力を強化し、現在および将来の脅威と戦うのを支援します。 Logpoint は、脅威を効率的に検出し、誤検知を最小限に抑え、自律的にリスクの優先順位を付け、インシデントに対応する完全なプラットフォームに統合された SIEM、UEBA、SOAR、および SAP セキュリティ テクノロジを提供します。