Externe Angreifer können verschiedene Erpressungsmethoden anwenden, um sensible Geschäftsinformationen zu stehlen. Daher gilt es auch unbekannte Cyber-Bedrohungen über alle Angriffsflächen hinweg zu berücksichtigen. Ein interessanter Weg: die Kombination von Intrusion-Detection-Signaturen mit Network Detection Response.

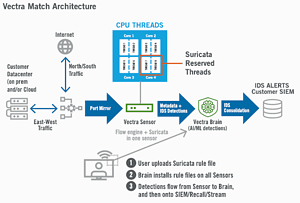

Ein möglicher Ansatz ist die Kombination von Intrusion-Detection-Signaturen mit Network Detection Response. Beim IT-Sicherheitsanbieter sind dies konkret Vectra Match und Vectra NDR. Durch die Kombination von Vectra Match und Vectra NDR sind die IT-Teams zum Kampf gegen externe Bedrohungen in der Lage, über den Zusammenhang von Sicherheitslücken und das Verhalten von Angreifern informiert zu sein.

Spürhund und Jäger

Vectra Match nimmt den Kontext von Signaturen von Intrusion Detection auf und ermöglicht so eine besonders effiziente und wirkungsvolle Untersuchung und Verfolgung der Angriffe. Das bedeutet, dass man durch die Kombination des Signaturkontexts von Vectra Match und der Leistungsfähigkeit von Vectra NDR mit der Attack Signal Intelligence eine vollständige Übersicht über bekannte und unbekannte Bedrohungen im eigenen Netzwerk erhält. SecOps-Teams können raffinierte Angriffe im gesamten Netzwerk aufdecken, und zwar auch solche, die ein herkömmliches Intrusion Detection System (IDS) oder Intrusion Prevention System (IPS) umgehen könnten. Vectra Match liefert die nötigen Erkenntnisse, um Angriffssituationen zu identifizieren und zu analysieren, die ūber den Netzwerkrand ins Unternehmen eindringen.

Kombination der Vorteile von Vectra Match und Vectra NDR

Vectra Match erweitert die Möglichkeiten von Vectra NDR, indem es den Kontext von Signaturen bei Intrusion Detection aufnimmt und auf diese Weise eine besonders effiziente und wirkungsvolle Untersuchung und Jagd nach Bedrohungen ermöglicht. Auf diese Weise ergänzt Vectra Match in der Tat Vectra NDR und verbessert auf diese Weise die gesamte Datenbank für Threat Intelligence des Unternehmens: Sowohl bekannte als auch unbekannte Angriffssituationen und Schwachstellen werden aufgedeckt.

Vectra Match verstärkt die Fähigkeiten von Vectra NDR, um die Compliance-Anforderungen (CRC; Compliance Requirements) zu erfüllen und die Funktionsfähigkeit des Security Stacks zu verbessern, indem alle Metadaten zusammen an das installierte SIEM (Security Information and Event Management) weitergeleitet werden. Vectra Match bietet den Unternehmen eine Lösung, die vorhandene Tools (Vectra NDR) verwendet, indem sie die Ausgaben für Geräte (zum Beispiel physische Hardware oder Sensoren) reduziert, wenn IDS (Intrusion Detection System) mit Suricata-Hardware erforderlich ist.

Wird Vectra Match zusammen mit der Vectra-NDR-Implementierung verwendet, die die AI-gesteuerte Attack Signal Intelligence von Vectra Security einsetzt, stellt diese so einen automatisierten, risikobasierten Ansatz zur Bekämpfung von Cyber-Angriffen zur Verfügung:

Haben Sie kurz Zeit?

Nehmen Sie sich ein paar Minuten Zeit für unsere Nutzerumfrage 2023 und helfen Sie B2B-CYBER-SECURITY.de besser zu machen! Sie sollen nur 10 Fragen beantworten und haben sofort eine Chance auf Gewinne von Kaspersky, ESET und Bitdefender. Hier geht es direkt zur Umfrage- Verbesserte Threat Detection and Response: Vectra Match verwendet die Suricata-Engine und kann daher alle bekannten Angriffssignaturen, Sicherheitslücken und Malware erkennen. Dies bedeutet, dass Vectra Match für verdächtigen Datenverkehr, der von dem eigenen DNS-Auflöser (Domain Name System), der Firewall und dem Proxy erkannt wird, eine Warnung ausgeben kann, und zwar in Verbindung mit führenden AI-gesteuerten Systemen. Durch die Kombination von Vectra Match mit Vectra NDR wird die Zahl der Fehlalarme drastisch reduziert, da der gesamte ein- und ausgehende Datenverkehr genau beobachtet und analysiert wird. Auf diese Weise kann infizierter Datenverkehr erkannt werden, wenn er versucht, in das Netzwerk einzudringen.

- Reichhaltiger Kontext: Durch die Verbindung von Vectra Match mit Vectra NDR erhält das SecOps-Team den notwendigen Zugang zu signaturbasiertem Kontext sowie zu sicherheitsorientierter AI und zu Metadaten für genaue Erkenntnisse zur Identifizierung von Angriffen. Dadurch wird das Security-Team bei der Jagd nach Angreifern entsprechend unterstützt.

- Konsolidierung der Tools: Gemeinsam stellen Vectra NDR und Vectra Match zusammen mit Suricata eine AI-gesteuerte Sicherheitslösung zur Verfūgung, mit der die SecOps-Teams mehr bekannte und unbekannte Angriffsmethoden mit einem einzigen Sensor aufdecken können. Mit Vectra sind die eigenen IT-Teams in der Lage, auf der Suche nach Angriffsstellen zeitnah die erforderlichen Maßnahmen zu ergreifen, anstatt wertvolle Zeit mit der Analyse und dem Management von getrennten Sicherheitslösungen zu verbringen.

Über Vectra Vectra ist ein führender Anbieter von Bedrohungserkennung und -abwehr für Hybrid- und Multi-Cloud-Unternehmen. Die Vectra-Plattform nutzt KI zur schnellen Erkennung von Bedrohungen in der Public Cloud, bei Identitäts- und SaaS-Anwendungen sowie in Rechenzentren. Nur Vectra optimiert die KI, um Angreifermethoden – die TTPs (Taktiken, Techniken und Prozesse), die allen Angriffen zugrunde liegen – zu erkennen, anstatt einfach nur bei „anders“ zu alarmieren.