Mit dem neuen ECOS SecureConferenceCenter präsentiert ECOS Technology eine Lösung für hochsichere Videokonferenzen. In Kombination mit dem vom BSI für den Geheimhaltungsgrad VS-NfD zugelassenen ECOS SecureBootStick lässt sich damit eine hochgradig geschützte Kommunikation realisieren.

Dies ermöglicht den Einsatz von Videokonferenzen auch in sensiblen Bereichen. Das ECOS SecureConferenceCenter kann darüber hinaus vollständig On-Premises betrieben werden. Dadurch behalten sicherheitsbewusste Unternehmen, Behörden oder Organisationen und Einrichtungen im Segment der Kritischen Infrastrukturen (KRITIS) jederzeit die volle Kontrolle über ihre Daten.

Viele Funktionen für Interaktion und Zusammenarbeit

Neben hoher Sicherheit bietet das neue ECOS SecureConferenceCenter gleichzeitig viel Benutzerfreundlichkeit und stellt alle gewohnten und beliebten Videokonferenz-Funktionen zur Verfügung. So lassen sich beispielsweise verschiedene Inhalte wie der eigene Bildschirm oder Audio- und Video-Streams teilen. Über Breakout Rooms lassen sich Sitzungen bei Bedarf weiter in einzelne Räume unterteilen, um besonders sensible Inhalte in vertraulicher Umgebung besprechen zu können. Mit einem Multi-User-Whiteboard ist interaktive Zusammenarbeit zwischen den Teilnehmenden möglich. Videokonferenzen können außerdem per Sitzungsaufzeichnung aufgezeichnet werden. Zu den weiteren Funktionen zählen Umfragen, die Nutzung von Emojis, gemeinsame Notizen oder ein Chat, der sowohl öffentlich als auch privat genutzt werden kann.

Einfache Verwaltung per Smart Management

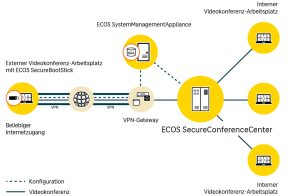

Die ECOS SystemManagementAppliance erlaubt darüber hinaus einen einfachen Betrieb des ECOS SecureConferenceCenter. Sie fasst die Verwaltung des ECOS SecureConferenceCenter und von eingesetzten SecureBootSticks in einer einzigen Oberfläche zusammen. Darüber hinaus kann auch die nahtlose Integration in eine bestehende IT-Landschaft, beispielsweise mittels Kopplung an ein Microsoft Active Directory, sichergestellt werden.

Sicherer Zugriff – von jedem Ort

Bei Zugriff aus sicheren Netzen auf das ECOS SecureConferenceCenter kann der Konferenzraum einfach über einen beliebigen Standardbrowser betreten werden. Schalten sich Mitarbeiterinnen und Mitarbeiter extern oder aus anderen unsicheren Netzen zu, etwa aus dem Homeoffice oder mobil von unterwegs, kommt der BSI-zugelassene ECOS SecureBootStick ins Spiel. Er sorgt dann für einen hochsicheren, geschützten Zugang zur Videokonferenz aus einer gekapselten Umgebung heraus. Gleichzeitig wird eine vollständige Trennung zwischen der geschäftlichen und privaten Nutzung gewährleistet – ein wichtiger Aspekt beispielsweise bei der Verwendung eines privaten Rechners im Homeoffice.

Hybride Arbeitsmodelle sind nicht mehr wegzudenken

„Seit Beginn der Corona-Pandemie sind Videokonferenzen in vielen Unternehmen und Behörden zu einem der wichtigsten Kommunikationsmittel überhaupt geworden. Und sie werden gerade angesichts hybrider Arbeitsmodelle mit einem Mix aus Präsenzarbeit und Homeoffice auch langfristig nicht mehr wegzudenken sein“, sagt Paul Marx, Geschäftsführer der ECOS Technology GmbH. „Mangels Alternativen wurde anfangs vielfach zu den gängigen Standardlösungen gegriffen, die allerdings teilweise erhebliche Sicherheitsrisiken mit sich bringen. Mit dem ECOS SecureConferenceCenter lassen sich jetzt auf einfache Weise hochsichere Videokonferenzen realisieren, ohne dabei auf bekannte Features und Optionen verzichten zu müssen.“

Mehr bei ECOS.com

Über ECOS Technology

Die ECOS Technology GmbH hat sich auf die Entwicklung und den Vertrieb von IT-Lösungen für den hochsicheren Fernzugriff (Remote Access) sowie die Verwaltung von Zertifikaten und Smartcards spezialisiert. Zu den Kernprodukten, die in unterschiedlichsten Branchen eingesetzt werden, zählen der ECOS SECURE BOOT STICK und die PKI-Appliance ECOS TRUST MANAGEMENT APPLIANCE. Unternehmen, Behörden und Organisationen sind damit zum Beispiel in der Lage, eigene Zertifikate zu erstellen, zu verlängern oder zurückzuziehen, Mitarbeiter im Home Office anzubinden, schnell nutzbare, kosteneffiziente Notfallarbeitsplätze für Krisenfälle vorzuhalten oder Industrieanlagen sicher und geschützt fernzuwarten.