हैकर्स ज़ीरोफ़ॉन्ट फ़िशिंग ट्रिक का उपयोग करते हैं: दुर्भावनापूर्ण ईमेल को दिखाने के लिए ईमेल में 0-पॉइंट आकार के फ़ॉन्ट का उपयोग करते हैं जैसे कि वे Microsoft Outlook में सुरक्षा उपकरणों द्वारा सुरक्षित रूप से स्कैन किए गए थे।

फ़िशिंग ईमेल जिनमें 0 पॉइंट आकार वाले फ़ॉन्ट होते हैं, पूरी तरह से नए नहीं हैं। जबकि तथाकथित ज़ीरोफ़ॉन्ट फ़िशिंग तकनीक का उपयोग अतीत में किया गया है, यह पहली बार है कि इसे इस तरह से प्रलेखित किया गया है। आईएससी सैन्स के विश्लेषक जान कोप्रिवा ने चेतावनी दी है कि यह ट्रिक फ़िशिंग ऑपरेशन की प्रभावशीलता में भारी अंतर ला सकती है और उपयोगकर्ताओं को इसके अस्तित्व और जंगल में उपयोग के बारे में पता होना चाहिए।

ज़ीरोफ़ॉन्ट फ़िशिंग इस प्रकार काम करती है

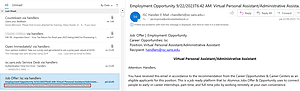

🔎 दरअसल, दाहिनी विंडो से पाठ की पहली पंक्ति बाईं ओर विषय के नीचे दिखाई देनी चाहिए - यहां "नौकरी की पेशकश..." से शुरू होती है। लेकिन पाठ को 0 बिंदु के फ़ॉन्ट आकार के साथ प्रदर्शित किया जाता है, जो सुरक्षा की गलत भावना पैदा करता है (छवि: जन कोप्रीवा)।

यह तरकीब बहुत सरल लगती है, लेकिन इसमें अपार संभावनाएं हैं: लोगों की जिज्ञासा। और यह इस तरह काम करता है: क्लासिक फ़िशिंग सामग्री वाला एक ईमेल उपयोगकर्ता को भेजा जाता है। ईमेल में फ़िशिंग टेक्स्ट दिखाई देता है और सभी लिंक काम करते हैं। हालाँकि: फ़िशिंग ईमेल की पहली पंक्तियों में एक अतिरिक्त संक्षिप्त पाठ होता है, जिसे 0 अंक के फ़ॉन्ट आकार के साथ स्वरूपित किया गया था और इसलिए यह मनुष्यों को दिखाई नहीं देता है, केवल मशीन को दिखाई देता है।

उदाहरण के लिए, पाठ में लिखा है “मेल जी[कंपनी का नाम]एडवांस्ड थ्रेट प्रोटेक्शन" के साथ दिनांक और समय द्वारा स्कैन और सुरक्षित किया गया। ईमेल के भीतर लाइन दिखाई नहीं देती है, लेकिन ईमेल के त्वरित अवलोकन में टेक्स्ट की पहली पंक्ति "विषय" के अंतर्गत प्रदर्शित होती है क्योंकि मशीन 0 बिंदु पर पढ़ सकती है और यहां टेक्स्ट को दोहराती है।

ज़ीरोफ़ॉन्ट फ़िशिंग के कारण ईमेल हानिरहित दिखता है

कई उपयोगकर्ता अब सोचते हैं कि ईमेल को फ़िशिंग फ़िल्टर द्वारा पहले ही निष्क्रिय कर दिया गया है और वे ईमेल को देखते हैं। कभी-कभी वे लिंक पर भी क्लिक करते हैं या सोचते हैं कि ईमेल गलत तरीके से चिह्नित किया गया था। तो तरकीब काम कर गयी. शोधकर्ता जान कोप्रिवा स्क्रीनशॉट में दिखाते हैं कि पूरी चीज़ कैसे काम करती है।

ISC.Sans.edu पर और अधिक