अधिकांश साइबर अपराधी केवल आपराधिक कंपनियों से संबंध रखते हैं। और यहाँ भी अवांछित प्रतिस्पर्धा है। आप या तो अन्य हमलावरों से महत्वपूर्ण जानकारी तक पहुँचने के लिए मैलवेयर का उपयोग कर सकते हैं या मालवेयर-ए-ए-सर्विस को बिल्ट-इन बैक डोर के साथ बेच सकते हैं ताकि आप स्वयं डेटा तक पहुँच सकें। Zscaler ने अन्य साइबर अपराधियों के खिलाफ पिछले दरवाजे से मालवेयर को देखा।

साइबर गिरोहों के लिए सिस्टम तक पहुंच हासिल करने और कंपनियों के खिलाफ बड़े मैलवेयर अभियान शुरू करने के लिए चोरी की जानकारी मौलिक है। Prynt Stealer मैलवेयर के हालिया विश्लेषण में, Zscaler's ThreatLabz सुरक्षा शोधकर्ताओं ने पाया कि साइबर अपराधियों के बीच सूचना चोरी भी एक सामान्य घटना है।

साइबर अपराधियों के बीच सूचना की चोरी

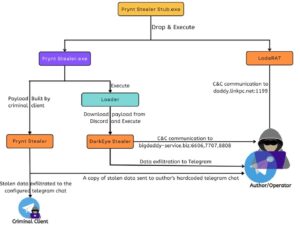

कंपनी की जानकारी चुराने के लिए डिज़ाइन किया गया दुर्भावनापूर्ण कोड, जैसे कि इन्फोस्टीलर प्रिन्ट, अक्सर निर्माता द्वारा एक बिल्डर के माध्यम से कॉन्फ़िगर किया जाता है और फिर कम अनुभवी खतरे वाले अभिनेताओं को बेच दिया जाता है। Prynt Stealer का विश्लेषण करते समय, सुरक्षा शोधकर्ताओं ने एक पिछले दरवाजे की खोज की जो पीड़ितों के बहिष्कृत डेटा की प्रतियों को एक निजी टेलीग्राम चैट में स्वचालित रूप से अग्रेषित करता है। इस चैट की निगरानी बिल्डर के डेवलपर्स द्वारा की जाती है, जो चोरी हुए डेटा तक पहुंचने के लिए इसका उपयोग कर सकते हैं। इस तरह, चोरी किए गए संगठनों का डेटा कई खतरे वाले अभिनेताओं के हाथों में आ जाता है, जिससे एक या एक से अधिक बड़े पैमाने पर हमलों का खतरा बढ़ जाता है।

प्रिन्ट स्टीलर प्रतियोगिता से चोरी करता है

Prynt Stealer का उपयोग करते हुए, साइबर अपराधी समझौता किए गए सिस्टम पर संग्रहीत क्रेडेंशियल्स एकत्र करने में सक्षम होते हैं, जिसमें वेब ब्राउज़र, वीपीएन / एफ़टीपी क्लाइंट और मैसेजिंग और गेमिंग एप्लिकेशन शामिल हैं। चोरी करने वाले को AsyncRAT और StormKitty जैसे ओपन सोर्स प्रोजेक्ट्स के आधार पर प्रोग्राम किया गया था। सुरक्षा शोधकर्ताओं के निष्कर्षों के अनुसार, डार्कआई और वर्ल्डविंड मालवेयर परिवार, जो जानकारी भी चुराते हैं, प्रायंट स्टीलर के लगभग समान हैं।

Prynt Stealer .NET में लिखा गया एक अपेक्षाकृत नया सूचना-चोरी करने वाला मैलवेयर परिवार है। Prynt Stealer आंशिक रूप से WorldWind और DarkEye वेरिएंट के रिपॉजिटरी से कॉपी किया गया कोड है और माना जाता है कि यह उसी मैलवेयर लेखक से है। Prynt Stealer कोड के कई हिस्से, अन्य मैलवेयर परिवारों से उधार लिए गए हैं, जिनका उपयोग नहीं किया जाता है, लेकिन बाइनरी में अगम्य कोड के रूप में मौजूद हैं। पीड़ित की पकड़ी गई फाइलों को प्रिन्ट ऑपरेटर के टेलीग्राम खाते में भेज दिया जाता है। हालांकि, ऑपरेटर को यह नहीं पता होना चाहिए कि इस डेटा की एक प्रति अन्य एम्बेडेड टेलीग्राम चैनल के माध्यम से मैलवेयर के वास्तविक लेखक को भी भेजी जाती है। DarkEye कोड का उपयोग बैक डोर के रूप में किया जाता है।

फ्री बैकडोर मालवेयर

पूर्व में मैलवेयर लेखकों द्वारा इस दृष्टिकोण को पहले ही देखा जा चुका है जब मैलवेयर निःशुल्क उपलब्ध कराया गया था। लेखक साइबर अपराधियों की गतिविधियों से लाभान्वित होता है जो उसके मालवेयर का उपयोग करते हैं और इससे कंपनियों को संक्रमित करते हैं। चूँकि खोजे गए सभी Prynt Stealer नमूनों में एक ही टेलीग्राम चैनल सन्निहित है, यह विमुद्रीकरण उद्देश्यों के लिए पिछले दरवाजे की जानबूझकर स्थापना का सुझाव देता है, हालाँकि कुछ ग्राहक Prynt Stealer के लिए भुगतान भी करते हैं।

निष्कर्ष: चोरों के बीच कोई सम्मान नहीं है

कई मैलवेयर परिवारों के लिए स्रोत कोड की मुफ्त उपलब्धता ने कम प्रोग्रामिंग ज्ञान वाले खतरे वाले अभिनेताओं के लिए विकास और अनुकूलन को पहले से कहीं ज्यादा आसान बना दिया है। नतीजतन, लोकप्रिय ओपन सोर्स मालवेयर प्रोजेक्ट्स जैसे NjRat, AsyncRAT और QuasarRAT के आधार पर कई नए मैलवेयर परिवार वर्षों से उभरे हैं। Prynt Stealer के लेखक एक कदम आगे बढ़े और अपने ग्राहकों से चोरी करने के लिए पिछले दरवाजे को जोड़ा। ऐसा करने के लिए, उसने मालवेयर में एक टेलीग्राम टोकन और एक चैट आईडी बनाया। यह युक्ति किसी भी तरह से नई नहीं है और एक बार फिर दिखाती है कि चोरों के बीच कोई सम्मान नहीं है।

Zscaler.com पर अधिक

ZScaler के बारे में

Zscaler डिजिटल परिवर्तन को तेज करता है ताकि ग्राहक अधिक चुस्त, कुशल, लचीला और सुरक्षित बन सकें। Zscaler Zero Trust Exchange कहीं भी लोगों, उपकरणों और एप्लिकेशन को सुरक्षित रूप से कनेक्ट करके हजारों ग्राहकों को साइबर हमले और डेटा हानि से बचाता है। एसएसई-आधारित ज़ीरो ट्रस्ट एक्सचेंज दुनिया का सबसे बड़ा इनलाइन क्लाउड सुरक्षा मंच है, जो दुनिया भर के 150+ डेटा केंद्रों में वितरित किया जाता है।