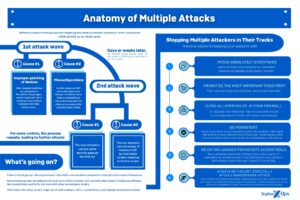

रैंसमवेयर समूहों द्वारा कई हमले जोर पकड़ रहे हैं - हाइव, लॉकबिट और ब्लैककैट रैंसमवेयर गिरोह एक के बाद एक एक ही नेटवर्क पर हमला करते हैं। सोफोस एक्स-ऑप्स सक्रिय विरोधी श्वेतपत्र यही दिखाता है: हमला करने वाली कंपनी को ट्रिपल-एन्क्रिप्टेड फ़ाइलों के लिए तीन अलग-अलग रैंसमवेयर रिपोर्ट प्राप्त हुईं।

वर्तमान सोफोस एक्स-ऑप्स सक्रिय विरोधी श्वेतपत्र में "एकाधिक हमलावर: एक स्पष्ट और वर्तमान खतरा” सोफोस की रिपोर्ट है कि तीन ज्ञात रैंसमवेयर समूहों, हाइव, लॉकबिट और ब्लैककैट ने एक ही नेटवर्क पर क्रमिक रूप से हमला किया। पहले दो हमले दो घंटे के भीतर हुए, तीसरा हमला दो सप्ताह बाद हुआ। प्रत्येक रैंसमवेयर समूह ने अपना स्वयं का रैंसम नोट छोड़ा और कुछ फाइलें ट्रिपल एन्क्रिप्टेड थीं।

3-तरफ़ा हमला ट्रिपल एन्क्रिप्शन प्रदान करता है

सोफोस के वरिष्ठ सुरक्षा सलाहकार जॉन शियर ने कहा, "साइबर क्रिमिनल ग्रुप से एक ही रैनसमवेयर अलर्ट प्राप्त करना काफी बुरा है, अकेले तीन को छोड़ दें।" "कई हमलावर पुनर्प्राप्ति के लिए जटिलता का एक नया स्तर बनाते हैं, खासकर जब फ़ाइलें ट्रिपल एन्क्रिप्टेड होती हैं। रोकथाम, पता लगाने और प्रतिक्रिया के साथ साइबर सुरक्षा सभी आकार और प्रकार के संगठनों के लिए महत्वपूर्ण है - कोई भी संगठन हमले से सुरक्षित नहीं है।

🔎 इस तरह हाइव, लॉकबिट और ब्लैककैट जैसे रैनसमवेयर गिरोहों द्वारा किए गए कई हमले काम करते हैं (चित्र: सोफोस)।

श्वेतपत्र ओवरलैपिंग साइबरबैट के अन्य उदाहरणों का वर्णन करता है, जिसमें क्रिप्टोमिनर्स, रिमोट एक्सेस ट्रोजन (आरएटी), और बॉट्स शामिल हैं। अगर अतीत मेंएक ही सिस्टम को निशाना बनाने वाले कई हमलावरहमले आम तौर पर कई महीनों या वर्षों तक फैले रहते हैं। वर्तमान सोफोस श्वेतपत्र में वर्णित हमले कुछ दिनों और हफ्तों के भीतर हुए - एक मामले में एक साथ भी। नेटवर्क में समान असुरक्षित प्रवेश बिंदु के माध्यम से अक्सर हमलावरों द्वारा संगठनों पर हमला किया जाता है।

साइबर गैंगस्टरों के बीच प्रतिस्पर्धा और सहयोग

आमतौर पर, साइबर अपराधी प्रतिस्पर्धा करते हैं, जिससे कई हमलावरों के लिए एक साथ काम करना अधिक कठिन हो जाता है। ज्यादातर वे अपने प्रतिद्वंद्वियों को उसी सिस्टम पर खत्म कर देते हैं। आज के आरएटी अक्सर आपराधिक मंचों पर बॉट की हत्या की संभावना की ओर इशारा करते हैं। तीन रैंसमवेयर समूहों से जुड़े हमले में, ब्लैककैट सिस्टम पर आखिरी रैंसमवेयर समूह था, जो न केवल अपनी गतिविधियों के निशान हटा रहा था, बल्कि लॉकबिट और हाइव के निशान भी हटा रहा था। एक अन्य मामले में, लॉकबिट रैंसमवेयर से एक सिस्टम संक्रमित था। लगभग तीन महीने बाद, कोंटी से संबंध रखने वाले एक समूह काराकर्ट टीम के सदस्यों ने डेटा चोरी करने और फिरौती मांगने के लिए लॉकबिट द्वारा बनाए गए पिछले दरवाजे का उपयोग करने में कामयाबी हासिल की।

लॉकबिट सदस्यों को सहयोग करने की भी अनुमति देता है

"कुल मिलाकर, रैनसमवेयर समूह खुले तौर पर एक दूसरे के प्रति शत्रुतापूर्ण प्रतीत नहीं होते हैं। वास्तव में, लॉकबिट अपने सदस्यों को प्रतिस्पर्धियों के साथ सहयोग करने से विशेष रूप से प्रतिबंधित नहीं करता है," शियर कहते हैं। "हमारे पास सहयोग का कोई सबूत नहीं है। लेकिन हमलावरों के लिए यह समझना संभव है कि तेजी से प्रतिस्पर्धी बाजार में, हमला करने के लिए सीमित संख्या में लक्ष्य हैं। या उनका मानना है कि किसी लक्ष्य पर जितना अधिक दबाव डाला जाता है, जैसे कि कई हमले, पीड़ितों को भुगतान करने की संभावना उतनी ही अधिक होती है। वे उच्च-स्तरीय विचार-विमर्श कर सकते हैं और पारस्परिक रूप से लाभकारी समझौते कर सकते हैं, जैसे कि एक समूह डेटा को एन्क्रिप्ट करता है और दूसरा एक्सफ़िल्ट्रेट करता है। किसी बिंदु पर, इन समूहों को यह तय करना होगा कि क्या एक साथ काम करना है और इस दृष्टिकोण को आगे बढ़ाना है, या क्या वे अधिक प्रतिस्पर्धी बनना चाहते हैं। लेकिन फिलहाल खेल का मैदान विभिन्न समूहों के कई हमलों के लिए खुला है।”

गेटवे के रूप में पैच न की गई भेद्यताएं

श्वेत पत्र में वर्णित हमलों में, अधिकांश प्रारंभिक संक्रमण अभेद्य भेद्यता से आए थे। इनमें Log4Shell, ProxyLogon और ProxyShell में अंतराल या खराब कॉन्फ़िगर या असुरक्षित RDP (रिमोट डेस्कटॉप प्रोटोकॉल) सर्वर शामिल हैं। कई हमलावरों से जुड़े ज्यादातर मामलों में, पीड़ित प्रारंभिक हमले को प्रभावी ढंग से दूर करने में विफल रहे, जिससे भविष्य की साइबर आपराधिक गतिविधि के लिए दरवाजा खुला रह गया। इसने उसी RDP गलत कॉन्फ़िगरेशन के साथ-साथ RDWeb या AnyDesk जैसे एप्लिकेशन को फॉलो-अप हमलों के लिए आसानी से शोषक मार्ग बना दिया। असुरक्षित या समझौता किए गए आरडीपी और वीपीएन सर्वर डार्क वेब पर बेचे जाने वाले सबसे लोकप्रिय "सौदों" में से हैं।

सक्रिय विरोधी प्लेबुक

शियर कहते हैं, "2021 के लिए मौजूदा एक्टिव एडवरसरी प्लेबुक में, सोफोस ने पाया है कि व्यवसायों पर एक साथ कई मौकों पर हमला किया जा रहा है और यह एक बढ़ती हुई प्रवृत्ति हो सकती है।" "तथ्य यह है कि कई हमलों में वृद्धि को अभी भी मामला-दर-मामला आधार पर ट्रैक किया जाना है, साइबर अपराधियों को शोषक प्रणालियों के माध्यम से इस दिशा में आगे बढ़ने का पर्याप्त अवसर देता है।"

कई साइबर हमलों के बारे में अधिक जानने के लिए, आपराधिक भूमिगत विवरण और इस तरह के हमलों से सिस्टम की रक्षा करने के तरीके पर व्यावहारिक सलाह सहित, सोफोस से पूर्ण एकाधिक हमलावर: एक स्पष्ट और वर्तमान खतरे वाला श्वेतपत्र डाउनलोड करें।

Sophos.com पर अधिक

सोफोस के बारे में सोफोस पर 100 देशों में 150 मिलियन से अधिक उपयोगकर्ता भरोसा करते हैं। हम जटिल आईटी खतरों और डेटा हानि के विरुद्ध सर्वोत्तम सुरक्षा प्रदान करते हैं। हमारे व्यापक सुरक्षा समाधानों को तैनात करना, उपयोग करना और प्रबंधित करना आसान है। वे उद्योग में स्वामित्व की सबसे कम कुल लागत की पेशकश करते हैं। सोफोस पुरस्कार विजेता एन्क्रिप्शन समाधान, एंडपॉइंट, नेटवर्क, मोबाइल डिवाइस, ईमेल और वेब के लिए सुरक्षा समाधान प्रदान करता है। मालिकाना विश्लेषण केंद्रों के हमारे वैश्विक नेटवर्क सोफोसलैब्स से भी समर्थन प्राप्त है। सोफोस का मुख्यालय बोस्टन, यूएसए और ऑक्सफोर्ड, यूके में है।

विषय से संबंधित लेख

[स्टारबॉक्सिड = USER_ID] <>ff7f00