नए भेद्यता खुफिया मॉड्यूल के साथ सर्चलाइट। खतरा खुफिया प्रदाता डिजिटल शैडो से निगरानी समाधान सीवीई को तेजी से ट्राइएज और शमन के लिए प्राथमिकता देने में सक्षम बनाता है।

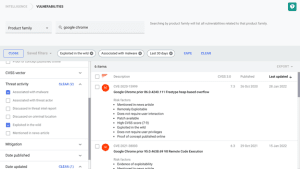

साइबर खतरा खुफिया प्रदाता डिजिटल शैडो ने अपने SearchLightTM समाधान में एक नई भेद्यता विश्लेषण क्षमता जोड़ी है। भेद्यता खुफिया मॉड्यूल सुरक्षा टीमों को प्रासंगिक सीवीई (सामान्य भेद्यता और एक्सपोजर) की पहचान करने में सक्षम बनाता है और शोषण को प्रभावी ढंग से रोकता है।

एसओसी: प्रासंगिक सीवीई की तेजी से पहचान करें

सर्चलाइट में मॉड्यूल डिजिटल शैडो की फोरेंसिक थ्रेट इंटेलिजेंस टीम द्वारा नौ वर्षों के गहन शोध और विश्लेषण के डेटा पर आधारित है। विश्लेषक लगातार आपराधिक मंचों की निगरानी करते हैं, ज्ञात कमजोरियों का फायदा उठाने के लिए हमलावरों द्वारा उपयोग की जाने वाली जानकारी और दस्तावेज़ रणनीति, तकनीकों और प्रक्रियाओं (टीटीपी) को इकट्ठा करते हैं। भेद्यता डेटाबेस को कोड रिपॉजिटरी, पेस्ट साइट्स, सोशल मीडिया, निर्माता वेबसाइटों और सलाह की स्वचालित निगरानी द्वारा पूरक किया जाता है। यह जोखिमों, हमले के लक्ष्यों और संभावित कारनामों के मूल्यांकन के लिए एक व्यापक संदर्भ बनाता है। समर्पित विश्लेषक एकत्रित डेटा की जांच करते हैं, "श्वेत शोर" को हटाते हैं और प्रत्येक घटना का मूल्यांकन उसकी गंभीरता और प्रासंगिकता के संदर्भ में करते हैं।

कमजोरियों का विश्लेषण

कमजोरियों का सटीक विश्लेषण सुरक्षा टीमों के दैनिक कार्य को कई तरीकों से सरल करता है। एक ओर, उपयोगकर्ता विशेष रूप से अपने आईटी पोर्टफोलियो में तकनीकों की खोज कर सकते हैं, संभावित कारनामों और जोखिमों की जांच कर सकते हैं और इस प्रकार शमन प्राथमिकताएं निर्धारित कर सकते हैं। दूसरी ओर, सुरक्षा विशेषज्ञ सीवीई प्रोफाइल में व्यापक संदर्भ जानकारी प्राप्त करते हैं ताकि उच्च जोखिम वाली कमजोरियों के लिए उनकी प्रतिक्रियाओं का अनुकूलन किया जा सके। हजारों सीवीई तक की सूचियों को प्राथमिकता, रीसेंसी और प्रासंगिकता के आधार पर रैंक किया जा सकता है। पेस्ट और कॉपी फ़ंक्शंस का उपयोग उन कमजोरियों की रैंकिंग सूची बनाने के लिए भी किया जा सकता है जो कंपनियों के लिए विशेष रूप से महत्वपूर्ण हैं।

डिजिटल शैडो में उत्पाद के उपाध्यक्ष रसेल बेंटले ने कहा, "उद्यमों के पास सैकड़ों, यदि हजारों नहीं, विभिन्न आईटी संपत्तियां हैं और हर साल हजारों भेद्यता रिपोर्ट प्राप्त करते हैं।" "आईटी सुरक्षा में डेटा की इस बाढ़ को फ़िल्टर करने के लिए संसाधनों की कमी है, अकेले परीक्षण करें और सभी पैच लागू करें। इसलिए कंपनियां अक्सर CVSS (कॉमन वल्नरेबिलिटी स्कोरिंग सिस्टम) पर आंख मूंदकर भरोसा करती हैं। यह एक अच्छा आधार है। हालांकि, वहां मौजूद जानकारी विशुद्ध रूप से काल्पनिक है और कंपनियों के लिए वास्तविक जोखिम है या नहीं, इस बारे में कुछ नहीं कहती है।

भेद्यता खुफिया मॉड्यूल

एलिस्टेयर पैटर्सन, सह-संस्थापक और सीईओ: "सर्चलाइट में भेद्यता इंटेलिजेंस मॉड्यूल स्पष्टता पैदा करता है और कंपनियों को उनके लिए महत्वपूर्ण चीज़ों पर ध्यान केंद्रित करने की अनुमति देता है। एक विक्रेता के मनमाने जोखिम मूल्यांकन पर भरोसा करने के बजाय, सुरक्षा दल अब विशिष्ट कारकों के लिए फ़िल्टर कर सकते हैं। जानकारी अब विशुद्ध रूप से सैद्धांतिक नहीं है, बल्कि वर्तमान खतरे की खुफिया जानकारी पर आधारित है और सीवीई प्रोफाइल में एक नज़र में प्रदर्शित होती है।

DigitalShadows.com पर अधिक

डिजिटल छाया के बारे में

डिजिटल शैडो ओपन, डीप और डार्क वेब पर अनजाने में लीक हुए डेटा को ट्रैक करता है, जिससे संगठनों को बाहरी खतरों के परिणामी डिजिटल जोखिम को कम करने में मदद मिलती है। SearchLight™ के साथ, कंपनियां डेटा सुरक्षा विनियमों का पालन कर सकती हैं, बौद्धिक संपदा के नुकसान को रोक सकती हैं और प्रतिष्ठित क्षति से बच सकती हैं। समाधान डिजिटल जोखिमों को कम करने, हमले की सतह को कम करने और ब्रांड और कंपनी के नामों की रक्षा करने में मदद करता है।