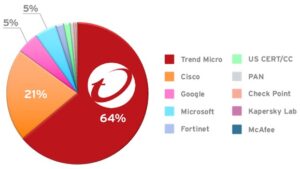

ज़ीरो-डे भेद्यताएँ सॉफ़्टवेयर भेद्यताएँ हैं जिनके लिए भेद्यता के शोषण को रोकने के लिए कोई पैच मौजूद नहीं है। अध्ययन के अनुसार, ट्रेंड माइक्रो जीरो डे इनिशिएटिव (ZDI) ने 2021 में 64 प्रतिशत सत्यापित सुरक्षा अंतराल पाया - सिस्को, गूगल या फोर्टिनेट जैसे प्रदाताओं की तुलना में बहुत अधिक।

यदि हमलावर द्वारा भेद्यता की खोज की जाती है, तो इसके दूरगामी परिणाम हो सकते हैं। शून्य-दिन की भेद्यताएं "हाफनियम" और "लॉग4शेल", जो 2021 में ज्ञात हुईं, कई जर्मन कंपनियों के लिए विशेष रूप से कठोर थीं। लेकिन 2022 की पहली छमाही में भी, पहले से ही 18 शून्य-दिन कमजोरियां थीं जिनका साइबर अपराधियों द्वारा सफलतापूर्वक शोषण किया गया था - जिसमें माइक्रोसॉफ्ट ऑफिस भेद्यता "फोलिना" भी शामिल है।

1.600 से अधिक कमजोरियों की पहचान की गई

🔎 जब कमजोरियों को खोजने की बात आती है तो ट्रेंड माइक्रो जीरो डे इनिशिएटिव (ZDI) हावी हो जाता है (इमेज: ट्रेंड माइक्रो)।

Умереть विश्लेषक फर्म ओमडिया द्वारा स्वतंत्र अध्ययन "सार्वजनिक भेद्यता बाजार की मात्रा: 2022 संस्करण" ग्यारह अलग-अलग विक्रेताओं द्वारा प्रकट की गई सभी कमजोरियों की जांच करता है। ट्रेंड माइक्रो जीरो डे इनिशिएटिव (ZDI) सिस्को, गूगल और फोर्टिनेट जैसे प्रदाताओं से आगे 2021 प्रतिशत की सत्यापित कमजोरियों की प्रारंभिक पहचान के साथ लगातार 15वें वर्ष 64 में रैंकिंग पर हावी है। अध्ययन के अनुसार, 1.600 से अधिक भेद्यताएँ थीं।

हालांकि रिपोर्ट की गई भेद्यताओं की संख्या में वृद्धि हुई है, जितनी अधिक भेद्यताएं खोजी और प्रकाशित की जाती हैं, हमलावरों के लिए आश्चर्यजनक शून्य-दिन के हमलों को विकसित करने का मौका उतना ही कम होता है। परिणाम बताते हैं कि कमजोरियों का पता लगाने का सबसे प्रभावी तरीका अटैक डिटेक्शन सॉफ्टवेयर का उपयोग करना है।

TrendMicro.com पर अधिक

ट्रेंड माइक्रो के बारे में आईटी सुरक्षा के दुनिया के अग्रणी प्रदाताओं में से एक के रूप में, ट्रेंड माइक्रो डिजिटल डेटा एक्सचेंज के लिए एक सुरक्षित दुनिया बनाने में मदद करता है। 30 से अधिक वर्षों की सुरक्षा विशेषज्ञता, वैश्विक खतरा अनुसंधान और निरंतर नवाचार के साथ, ट्रेंड माइक्रो व्यवसायों, सरकारी एजेंसियों और उपभोक्ताओं के लिए सुरक्षा प्रदान करता है। हमारी XGen™ सुरक्षा रणनीति के लिए धन्यवाद, हमारे समाधान अग्रणी-एज वातावरण के लिए अनुकूलित रक्षा तकनीकों के एक क्रॉस-जेनरेशनल संयोजन से लाभान्वित होते हैं। नेटवर्क की खतरे की जानकारी बेहतर और तेज सुरक्षा को सक्षम बनाती है। क्लाउड वर्कलोड, एंडपॉइंट्स, ईमेल, IIoT और नेटवर्क के लिए अनुकूलित, हमारे कनेक्टेड समाधान तेजी से खतरे का पता लगाने और प्रतिक्रिया के लिए पूरे उद्यम में केंद्रीकृत दृश्यता प्रदान करते हैं।