एक विश्लेषण में, बिटडेफ़ेंडर ने ऑन-प्रिमाइसेस Microsoft एक्सचेंज इंस्टॉलेशन को लक्षित करने वाले ProxyNotShell/OWASSRF हमलों की एक श्रृंखला की चेतावनी दी। हमला अक्सर सर्वर पर कब्जा करने में भी समाप्त हो जाता है। बिटडेफ़ेंडर की एक तकनीकी मार्गदर्शिका सहायता प्रदान करती है।

नवंबर 2022 के अंत से देखे गए हमलों, विशेष रूप से संयुक्त राज्य अमेरिका में, विभिन्न उद्देश्यों को पूरा किया। सर्वर-साइड रिक्वेस्ट फोर्जरी (SSRF) हमले किसी अन्य सर्वर पर एक कमजोर सर्वर के माध्यम से अवसरवादी हमलों को सक्षम करते हैं और उदाहरण के लिए Microsoft एक्सचेंज सर्वर के पूर्ण अधिग्रहण का कारण बन सकते हैं। ऐसे उच्च-स्तरीय आर्किटेक्चर में कमजोरियां बहुत कम पाई जाती हैं। यदि मौजूद हैं, तो उन्हें उत्पादक प्रणालियों में बंद करना मुश्किल होता है। यह सर्वोपरि व्यापक सॉफ़्टवेयर पर लागू होता है जिसके लिए पश्चगामी संगतता एक महत्वपूर्ण भूमिका निभाती है - जैसे कि Microsoft Exchange।

इंटेलिजेंट सर्वर टेकओवर अटैक

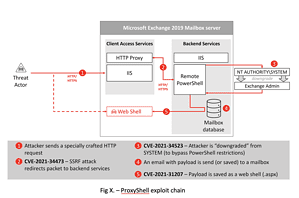

SSRF के हमले सर्वर ओरिएंटेड आर्किटेक्चर (SOA) के साथ प्रोग्राम की गई बैकएंड सेवाओं पर हमला करने का एक सामान्य तरीका है जिसमें हार्ड-कोडेड सुरक्षा नहीं होती है। फ्रंटएंड प्रॉक्सी उनकी सुरक्षा के लिए जिम्मेदार हैं। एक हमले में, साइबर अपराधियों ने Microsoft Exchange 2019 मेलबॉक्स सर्वर पर प्रॉक्सी सुरक्षा के रूप में क्लाइंट एक्सेस सर्विसेज (CAS) पर हमला किया। हैकर एक कमजोर प्रणाली के माध्यम से एक अनुरोध भेजते हैं, CAS प्रॉक्सी हमलावरों के अनुरोध को प्रमाणित करता है और हमलावरों को बैकएंड सेवाओं तक सिस्टम पहुंच प्रदान करता है (चित्र देखें)।

माइक्रोसॉफ्ट एक्सचेंज इस तरह के हमलों के लिए एक आदर्श लक्ष्य है क्योंकि यह फ्रंट-एंड और बैक-एंड सेवाओं के एक सेट पर निर्भर करता है जो पिछड़े संगतता के कारण बदलना मुश्किल होता है। बैकएंड सेवाएं फ्रंट एंड सीएएस परत से अनुरोध पर भरोसा करती हैं। सिस्टम खाते के माध्यम से विभिन्न बैकएंड लक्ष्य चलते हैं। रिमोट पॉवरशेल (RPS) बहुत सारे पॉवर शेल कमांड प्रदान करता है।

पहले सर्वर, फिर आपका अपना रिमोट टूल

हैकर्स विभिन्न उद्देश्यों के लिए इस तरह के एक सार्थक लक्ष्य पर हमला करते हैं: उदाहरण के लिए, वे रिमोट एक्सेस के लिए टूल इंस्टॉल करना चाहते थे। वेब शेल प्रोग्राम के माध्यम से समझौता किए गए सिस्टम पर लगातार उपस्थिति विभिन्न कार्यों को सक्षम करती है। हैकर्स PowerShell कमांड को निष्पादित करने के लिए ProxyNotShell नामक हमले का उपयोग करते हैं - संभवतः रैनसमवेयर स्थापित करने का इरादा है। रैंसमवेयर हमलों को शुरू करने के लिए दूसरे संस्करण में एक्सेस डेटा का उपयोग भी किया जाता है।

इस तरह के हमलों के खिलाफ बचाव के लिए रोकथाम, पहचान और शमन क्षमताओं के साथ एक स्तरित साइबर सुरक्षा की आवश्यकता होती है। इसमें पैच प्रबंधन भी शामिल है, जो केवल विंडोज तक ही सीमित नहीं है, बल्कि इंटरनेट एक्सेस वाले सभी एप्लिकेशन और सेवाओं तक सीमित है। IP पतों और URL की प्रतिष्ठा की जाँच करना भी महत्वपूर्ण है। रक्षा समाधान भी फाइल रहित हमलों का पता लगाने में सक्षम होना चाहिए।

Bitdefender.com पर अधिक

बिटडेफेंडर के बारे में बिटडेफ़ेंडर साइबर सुरक्षा समाधान और एंटीवायरस सॉफ़्टवेयर में वैश्विक अग्रणी है, जो 500 से अधिक देशों में 150 मिलियन से अधिक सिस्टम की सुरक्षा करता है। 2001 में इसकी स्थापना के बाद से, कंपनी के नवाचारों ने नियमित रूप से निजी ग्राहकों और कंपनियों के लिए उपकरणों, नेटवर्क और क्लाउड सेवाओं के लिए उत्कृष्ट सुरक्षा उत्पाद और बुद्धिमान सुरक्षा प्रदान की है। पसंद के आपूर्तिकर्ता के रूप में, बिटडेफ़ेंडर तकनीक दुनिया के तैनात सुरक्षा समाधानों के 38 प्रतिशत में पाई जाती है और उद्योग के पेशेवरों, निर्माताओं और उपभोक्ताओं द्वारा समान रूप से विश्वसनीय और मान्यता प्राप्त है। www.bitdefender.de