ESXi सर्वर और VMware वर्चुअल मशीन पर अल्ट्रा हाई-स्पीड अटैक। सोफोस के शोधकर्ताओं ने नए पायथन रैंसमवेयर की खोज की "Python Ransomware Script लक्ष्य ESXi Server for Encryption" शीर्षक वाली रिपोर्ट गहन अंतर्दृष्टि प्रदान करती है।

सोफोस ने एक नए पायथन-आधारित रैंसमवेयर साइबर अपराधियों का विवरण जारी किया है, जो ESXi हाइपरविजर पर चलने वाली आभासी मशीनों पर हमला करने और उन्हें एन्क्रिप्ट करने के लिए उपयोग कर रहे हैं। सोफोस लैब्स के विशेषज्ञों ने "पायथन रैंसमवेयर स्क्रिप्ट ईएसएक्सआई सर्वर फॉर एनक्रिप्शन" शीर्षक वाली रिपोर्ट में एक उच्च गति के हमले का वर्णन किया है जिसमें घुसपैठ से एन्क्रिप्शन तक तीन घंटे से कम समय लगा।

VMware द्वारा लक्षित ESXi प्लेटफॉर्म

सोफोस के प्रमुख शोधकर्ता एंड्रयू ब्रांट ने कहा, "यह सोफोस द्वारा जांच किए गए सबसे तेज रैनसमवेयर हमलों में से एक है, और ऐसा लगता है कि यह ईएसएक्सआई प्लेटफॉर्म को निशाना बना रहा है।" “पायथन एक प्रोग्रामिंग लैंग्वेज है जिसका इस्तेमाल आमतौर पर रैनसमवेयर के लिए नहीं किया जाता है। हालाँकि, ESXi जैसे Linux-आधारित सिस्टम पर Python पहले से इंस्टॉल है, इसलिए ऐसे सिस्टम पर Python-आधारित हमले संभव हैं। VMware के ESXi सर्वर रैंसमवेयर अपराधियों के लिए एक आकर्षक लक्ष्य हैं, क्योंकि संभावित मिशन-महत्वपूर्ण अनुप्रयोगों या सेवाओं को चलाने वाली कई वर्चुअल मशीनों पर एक साथ हमला करने की उनकी क्षमता है। हाइपरविजर पर हमले तीव्र और अत्यंत विनाशकारी दोनों हो सकते हैं। डार्कसाइड और रेविल जैसे रैंसमवेयर समूह अपने हमलों में ईएसएक्सआई सर्वरों को लक्षित करते हैं।

जांच किए गए हमले का कोर्स

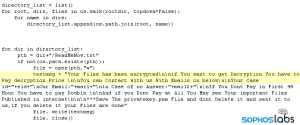

जांच से पता चला कि हमला रविवार को 0:30 बजे शुरू हुआ, जब एक कंप्यूटर पर चल रहे टीम व्यूअर खाते में भी डोमेन व्यवस्थापक के लिए क्रेडेंशियल्स थे, जिसे अपहृत कर लिया गया था।

ठीक 10 मिनट बाद, हमलावर नेटवर्क पर लक्ष्यों को स्कैन करने के लिए उन्नत आईपी स्कैनर टूल का उपयोग करते हैं। सोफोसलैब्स का मानना है कि ईएसएक्सआई सर्वर नेटवर्क पर असुरक्षित था क्योंकि इसमें एक सक्रिय शेल था, एक प्रोग्रामिंग इंटरफ़ेस जिसे आईटी टीमें कमांड और अपडेट के लिए उपयोग करती हैं। इसने साइबर अपराधियों को डोमेन व्यवस्थापक की मशीन पर Bitvise नामक एक सुरक्षित नेटवर्क संचार उपकरण स्थापित करने की अनुमति दी, जिसने उन्हें वर्चुअल मशीनों द्वारा उपयोग किए जाने वाले स्टोरेज सहित ESXi सिस्टम तक दूरस्थ पहुंच प्रदान की। लगभग 3:40 बजे रैंसमवेयर सक्रिय हो गया और ESXi सर्वर के हार्ड ड्राइव को एन्क्रिप्ट कर दिया गया।

अधिक सुरक्षा के लिए ध्यान दें

“ESXi या उनके नेटवर्क पर अन्य हाइपरविजर चलाने वाले प्रशासकों को सुरक्षा सर्वोत्तम प्रथाओं का पालन करना चाहिए। इसमें मजबूत पासवर्ड का उपयोग करना और जहाँ भी संभव हो बहु-कारक प्रमाणीकरण का उपयोग करना शामिल है," ब्रांट कहते हैं। “ईएसएक्सआई शेल को निष्क्रिय किया जा सकता है और जब भी कर्मचारी इसे नियमित रखरखाव के लिए उपयोग नहीं कर रहे हैं, जैसे कि पैच स्थापना के दौरान। आईटी टीम या तो सर्वर कंसोल नियंत्रण या विक्रेता द्वारा प्रदान किए गए सॉफ़्टवेयर प्रबंधन टूल का उपयोग करके इसे नियंत्रित कर सकती है।

एंडपॉइंट उत्पाद, जैसे सोफोस इंटरसेप्ट एक्स, रैंसमवेयर और अन्य हमलों के कार्यों और व्यवहार का पता लगाकर सिस्टम की रक्षा करते हैं। फ़ाइलों को एन्क्रिप्ट करने का कोई भी प्रयास तदनुसार ब्लॉक कर दिया जाएगा। ESXi हाइपरविजर के लिए विशिष्ट सुरक्षा परामर्श यहां ऑनलाइन उपलब्ध हैं।

Sophos.com पर अधिक

सोफोस के बारे में सोफोस पर 100 देशों में 150 मिलियन से अधिक उपयोगकर्ता भरोसा करते हैं। हम जटिल आईटी खतरों और डेटा हानि के विरुद्ध सर्वोत्तम सुरक्षा प्रदान करते हैं। हमारे व्यापक सुरक्षा समाधानों को तैनात करना, उपयोग करना और प्रबंधित करना आसान है। वे उद्योग में स्वामित्व की सबसे कम कुल लागत की पेशकश करते हैं। सोफोस पुरस्कार विजेता एन्क्रिप्शन समाधान, एंडपॉइंट, नेटवर्क, मोबाइल डिवाइस, ईमेल और वेब के लिए सुरक्षा समाधान प्रदान करता है। मालिकाना विश्लेषण केंद्रों के हमारे वैश्विक नेटवर्क सोफोसलैब्स से भी समर्थन प्राप्त है। सोफोस का मुख्यालय बोस्टन, यूएसए और ऑक्सफोर्ड, यूके में है।