2019 के अंत में, FireEye की एक इकाई मैंडिएंट की रेड टीम ने Digi International के ConnectPort X2e डिवाइस में कई कमजोरियों का पता लगाया।

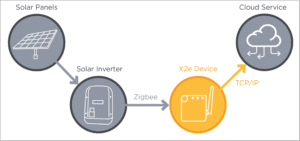

मैंडिएंट की जांच X2e डिवाइस पर केंद्रित है, जिसे SolarCity (अब टेस्ला) द्वारा रीब्रांड किया गया है, जिसका उपयोग निजी सौर प्रणालियों में डेटा एकत्र करने के लिए किया जाता है। SolarCity के लिए एक विशिष्ट सेटअप ग्राहक को एक गेटवे (X2e डिवाइस) प्रदान करने के लिए है और इसे ग्राहक के होम नेटवर्क पर ईथरनेट केबल के माध्यम से इंटरनेट से जोड़ता है। यह डिवाइस को मापा ऊर्जा मूल्यों की व्याख्या करने और भेजने की अनुमति देता है। हैकर्स डिवाइस तक रिमोट एक्सेस हासिल करने में कामयाब रहे।

भेद्यता तय - आगे के हमले आसन्न हैं

इस बीच, मैंडियंट ने डिजी इंटरनेशनल और टेस्ला के सहयोग से कमजोरियों को ठीक कर लिया है। लेकिन जेक वैलेटा, निदेशक, मैंडिएंट के अनुसार, "घरेलू नेटवर्क में जोड़ा गया कोई भी उपकरण जिसे दूरस्थ रूप से एक्सेस किया जा सकता है - चाहे वह बेबी मॉनिटर हो या वीओआईपी डिवाइस - एक सुरक्षा भेद्यता का प्रतिनिधित्व करता है।" मैंडिएंट के विशेषज्ञ निश्चित रूप से सहमत हैं: हम अधिक हमले देखेंगे ऐसे उपकरणों पर।

दो ब्लॉग पोस्टों में, FireEye लागू किए गए हार्डवेयर हमलों पर प्रकाश डालता है, जिसमें हैकर्स द्वारा उपयोग की जाने वाली विधियाँ और उपकरण शामिल हैं।

भाग 1 X2e डिवाइस, एक प्रारंभिक नेटवर्क-आधारित स्काउट, पीसीबी निरीक्षण तकनीक, भौतिक डिबगिंग इंटरफ़ेस जांच, चिप-ऑफ तकनीक और फ़र्मवेयर विश्लेषण का अवलोकन प्रदान करता है। इन विधियों का उपयोग करते हुए, मैंडिएंट हार्ड-कोडेड क्रेडेंशियल्स (CVE-2-2020) के आधार पर X9306e डिवाइस को दूरस्थ रूप से प्रबंधित करने में सक्षम था, यहां तक कि व्यवस्थापक विशेषाधिकारों के बिना भी।

भाग 2 पता चलता है कि कैसे मैंडियंट ने पावर ग्लिचिंग हमलों का उपयोग करके डिवाइस पर स्थानीय रूप से एक विशेषाधिकार प्राप्त शेल प्राप्त किया। CVE-2020-12878 भेद्यता ने विशेषाधिकारों को दूरस्थ रूप से बढ़ाना और हैकर को प्रशासनिक अधिकार देना संभव बना दिया। संयुक्त, इन दो भेद्यताओं - CVE-2020-9306 और CVE-2020-12878 - के परिणामस्वरूप X2e डिवाइस का पूर्ण दूरस्थ समझौता हो जाता है।

FireEye.com पर सीधे भाग 1 पर जाएं FireEye.com पर सीधे भाग 2 पर जाएं

Trellix के बारे में ट्रेलिक्स साइबर सुरक्षा के भविष्य को फिर से परिभाषित करने वाली एक वैश्विक कंपनी है। कंपनी का ओपन एंड नेटिव एक्सटेंडेड डिटेक्शन एंड रिस्पांस (एक्सडीआर) प्लेटफॉर्म आज के सबसे उन्नत खतरों का सामना करने वाले संगठनों को यह विश्वास दिलाने में मदद करता है कि उनके संचालन सुरक्षित और लचीले हैं। ट्रेलिक्स सुरक्षा विशेषज्ञ, एक व्यापक भागीदार पारिस्थितिकी तंत्र के साथ, 40.000 से अधिक व्यापार और सरकारी ग्राहकों का समर्थन करने के लिए मशीन लर्निंग और ऑटोमेशन के माध्यम से प्रौद्योगिकी नवाचार में तेजी लाते हैं।