अनएन्क्रिप्टेड डिवाइस किसी भी संगठन की सुरक्षा रणनीति को गंभीर जोखिम में डाल सकते हैं। यह अक्सर अनदेखी भेद्यता हमलावरों को पर्यावरण में प्रवेश करने की अनुमति देती है।

एब्सोल्यूट सॉफ्टवेयर की एक हालिया रिपोर्ट से पता चलता है कि 16 प्रतिशत एंडपॉइंट्स अनएन्क्रिप्टेड हैं, समस्या को दिखाते हुए एक बड़ा खतरा है जो कोई सोच सकता है। एक अकेला कमजोर, खोया हुआ, चोरी हुआ या समझौता किया हुआ समापन बिंदु किसी घटना का कारण बनने के लिए पर्याप्त है।

16 प्रतिशत औरएन्क्रिप्टेड डिवाइस

जब एक अनएन्क्रिप्टेड डिवाइस एक कार्यालय के वातावरण में एक कॉर्पोरेट नेटवर्क से जुड़ा होता है, तो सुरक्षा घटना का कम जोखिम होता है। हालांकि, दूरस्थ कार्य की दुनिया में, एक अनएन्क्रिप्टेड कॉरपोरेट डिवाइस का मतलब है कि उस डिवाइस से या उससे भेजा गया कोई भी संचार सुरक्षा जोखिम पैदा कर सकता है, खासकर जब कार्यालय के बाहर किसी नेटवर्क से जुड़ा हो।

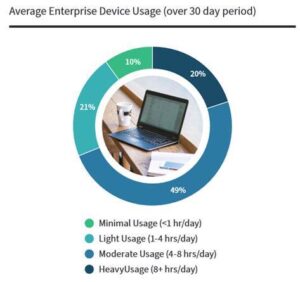

हर दिन, दूरस्थ कर्मचारी कई नेटवर्क और स्थानों पर कॉर्पोरेट उपकरणों का उपयोग करते हैं। एब्सोल्यूट के नवीनतम डेटा से पता चलता है कि कॉर्पोरेट उपकरणों का उपयोग औसतन प्रति दिन चार अलग-अलग स्थानों में किया जाता है। आज की रिमोट वर्किंग की दुनिया में, अनएन्क्रिप्टेड डिवाइस हमलावरों के लिए आकर्षक लक्ष्य बन रहे हैं जो शोषण की भेद्यता की तलाश कर रहे हैं।

अपर्याप्त एन्क्रिप्शन असामान्य नहीं है

किसी सुरक्षा घटना की स्थिति में, कॉर्पोरेट उपकरणों में संवेदनशील डेटा होता है जो किसी कंपनी के लिए महंगा वित्तीय और प्रतिष्ठित परिणाम हो सकता है। एब्सोल्यूट की सबसे हालिया एंडपॉइंट रिस्क रिपोर्ट में पाया गया कि 22 प्रतिशत उपकरणों में अपर्याप्त एन्क्रिप्शन नियंत्रण थे, जो इस बात का और सबूत देते हैं कि संगठन अपने कर्मचारियों के कंप्यूटर पर एन्क्रिप्शन बनाए रखने के लिए संघर्ष कर रहे हैं।

संवेदनशील एंडपॉइंट के माध्यम से संवेदनशील डेटा, एप्लिकेशन या नेटवर्क तक किसी दुर्भावनापूर्ण तृतीय पक्ष की पहुंच की संभावना दुनिया भर में फैले मोबाइल कर्मचारियों वाले संगठनों के लिए एक व्यापक वास्तविकता है। जवाब में, संगठनों को एक व्यापक सुरक्षा रणनीति की आवश्यकता होती है जो दुनिया में उनके स्थान की परवाह किए बिना उपयोगकर्ताओं की पहचान की पुष्टि करती है। एक ज़ीरो ट्रस्ट सुरक्षा समाधान एक अनएन्क्रिप्टेड कॉर्पोरेट डिवाइस के जोखिमों को कम करने के लिए आदर्श है।

जीरो ट्रस्ट अनएन्क्रिप्टेड डिवाइस की समस्या को हल करता है

जीरो ट्रस्ट सुरक्षा रणनीति का बहुस्तरीय दृष्टिकोण आईटी विभाग को कई महत्वपूर्ण उपकरण देता है। नेटवर्क एज को फिर से परिभाषित करके, आईटी टीमें प्रासंगिक पहचान सत्यापन के लिए अपनी आवश्यकताओं को निर्धारित कर सकती हैं जो संपूर्ण वितरित कार्यबल की सुरक्षा करती हैं। यह सुनिश्चित करता है कि आईटी विभाग प्रत्येक कर्मचारी के नेटवर्क कनेक्शन की जांच कर सकता है।

इसके अलावा, आईटी विभाग के लिए एन्क्रिप्शन कमजोर होने पर पता लगाने में सक्षम होना महत्वपूर्ण है। खराब एन्क्रिप्शन कॉर्पोरेट उपकरणों को सुरक्षा उल्लंघनों के प्रति संवेदनशील बनाता है। यह समापन बिंदु दृश्यता की बढ़ती आवश्यकता को रेखांकित करता है। तभी आईटी विभाग सुरक्षा समस्याओं को तुरंत ठीक कर सकता है और दूरस्थ सेल फोन और लैपटॉप पर समझौता किए गए एप्लिकेशन को साफ कर सकता है।

बेहतर दृश्यता और नियंत्रण

व्यवसाय जो अपने कॉर्पोरेट उपकरणों की दृश्यता और नियंत्रण पर ध्यान केंद्रित करते हैं, उनके पास अनएन्क्रिप्टेड उपकरणों की पहचान करने और उन्हें समाप्त करने का सबसे अच्छा मौका है। यह एक कारण है कि कंपनियां अपने कर्मचारियों और उनके डेटा की सुरक्षा के लिए एक शून्य विश्वास दृष्टिकोण तेजी से अपना रही हैं। एक विश्वसनीय, स्व-चिकित्सा जीरो ट्रस्ट समाधान अपनाने से संगठनों को मन की शांति मिलती है जिसकी उन्हें आज की दूरस्थ कार्यशील दुनिया में आवश्यकता है।

निरपेक्ष.com पर अधिक

निरपेक्ष सॉफ्टवेयर के बारे में एब्सोल्यूट सॉफ्टवेयर उद्योग के पहले सेल्फ-हीलिंग जीरो ट्रस्ट प्लेटफॉर्म के साथ रिमोट वर्किंग के लिए अपने ग्राहकों के संक्रमण को तेज करता है जो अधिकतम सुरक्षा और असम्बद्ध उत्पादकता सुनिश्चित करता है। एब्सोल्यूट एकमात्र समाधान है जो आधे अरब से अधिक उपकरणों में सन्निहित है और हमेशा चालू रहने वाला डिजिटल कनेक्शन प्रदान करता है।