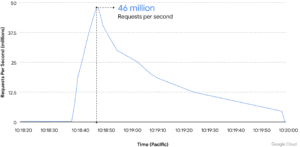

Google अपनी क्लाउड सेवाओं में क्लाउड आर्मर सेवा भी प्रदान करता है। इसका उद्देश्य ग्राहकों को DDoS हमलों से बचाना है। जून में, नेटवर्क ने अब तक के सबसे बड़े DDoS हमले (परत 7) को प्रति सेकंड 46 मिलियन अनुरोधों के साथ निरस्त कर दिया।

हाल के वर्षों में, Google ने देखा है कि वितरित इनकार सेवा (DDoS) हमले आवृत्ति और आकार में तेजी से बढ़ रहे हैं। आज के इंटरनेट का सामना करने वाले वर्कलोड पर हमले का लगातार खतरा है। प्रभाव वैध उपयोगकर्ताओं के प्रदर्शन को कम करता है। इसके अलावा, व्यवसाय-महत्वपूर्ण कार्यभार की पूर्ण अनुपलब्धता तक परिचालन और होस्टिंग लागत में वृद्धि हुई है।

प्रति सेकंड 46 मिलियन हिट!

1 जून को, एक Google क्लाउड आर्मर ग्राहक HTTPS DDoS हमलों की एक श्रृंखला का लक्ष्य बन गया, जो प्रति सेकंड 46 मिलियन अनुरोधों पर चरम पर था। यह अब तक रिपोर्ट किया गया सबसे बड़ा लेयर 7 DDoS है - पहले बताए गए रिकॉर्ड से कम से कम 76% बड़ा। हमले के पैमाने का बोध कराने के लिए, यह मोटे तौर पर विकिपीडिया पर सभी दैनिक प्रश्नों को केवल 10 सेकंड में प्राप्त करने के बराबर है।

क्लाउड आर्मर अडैप्टिव प्रोटेक्शन हमले के जीवनचक्र की शुरुआत में ही ट्रैफिक का पता लगाने और उसका विश्लेषण करने में सक्षम था। क्लाउड आर्मर ने ग्राहक को एक अनुशंसित सुरक्षा नियम के साथ सचेत किया, जिसे तब हमले के पूर्ण सीमा तक पहुंचने से पहले तैनात किया गया था। क्लाउड आर्मर ने हमले को रोक दिया और यह सुनिश्चित किया कि ग्राहक की सेवा ऑनलाइन रहे और अपने अंतिम उपयोगकर्ताओं की सेवा जारी रखे।

132 देशों के उपकरणों के साथ बॉटनेट

यातायात की अप्रत्याशित रूप से उच्च मात्रा के अलावा, हमले में अन्य उल्लेखनीय विशेषताएं थीं। हमले में योगदान देने वाले 5.256 देशों के 132 स्रोत आईपी थे। इन 4 देशों, इंडोनेशिया, ब्राजील, भारत और रूस ने कुल हमले के यातायात का लगभग 31% योगदान दिया। हमले में एन्क्रिप्टेड अनुरोधों (HTTPS) का इस्तेमाल किया गया था, जिसे उत्पन्न करने के लिए अतिरिक्त कंप्यूटिंग संसाधनों की आवश्यकता होती। हालाँकि ट्रैफ़िक का निरीक्षण करने और हमले को प्रभावी ढंग से कम करने के लिए एन्क्रिप्शन को रोकना आवश्यक था, लेकिन Google द्वारा HTTP पाइपलाइनिंग के उपयोग के लिए अपेक्षाकृत कम TLS हैंडशेक की आवश्यकता होती है।

लगभग 22% (1.169) स्रोत IPs Tor निकास नोड्स के अनुरूप हैं, भले ही इन नोड्स से अनुरोध मात्रा केवल 3% हमले के ट्रैफ़िक का प्रतिनिधित्व करती है। हालांकि हम मानते हैं कि हमले में टोर की भागीदारी कमजोर सेवाओं की प्रकृति के कारण यादृच्छिक थी, हमारे विश्लेषण से पता चलता है कि चोटी के 3% (1,3 मिलियन यू / एस से अधिक) पर भी, टोर निकास नोड्स ने एक महत्वपूर्ण वेब अनुप्रयोगों और सेवाओं का अनुभव किया। Tor को बहुत सारा अवांछित ट्रैफ़िक भेज सकता है।

Google.com पर अधिक