पिछले महीनों की तरह, लॉकबिट अगस्त में अब तक का सबसे सक्रिय रैंसमवेयर बना रहा। तभी ट्रिपल जबरन वसूली का पालन होता है: एन्क्रिप्शन और ब्लैकमेल के अलावा DDoS के साथ हमला। मालवेयरबाइट्स की मौजूदा अगस्त रैनसमवेयर रिपोर्ट कम से कम यही दर्शाती है।

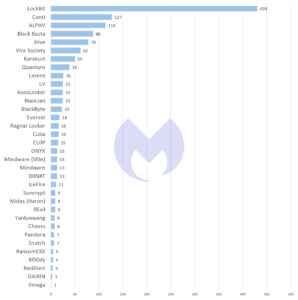

मालवेयरबाइट्स की खतरे की खुफिया टीम ने अगस्त 2022 में रैनसमवेयर समूह को 62 हमलों के लिए जिम्मेदार ठहराया (जुलाई 61 में 2022 हमलों और जून 44 में 2022 हमलों की तुलना में)। REvil के लिए, हालांकि, मालवेयरबाइट्स ने अगस्त में केवल एक हमले का उल्लेख किया। RansomEXX चार महीनों में अपने पहले शिकार की रिपोर्ट करता है और स्नैच भी 40 दिनों की निष्क्रियता के बाद एक हमले के साथ वापस आ गया है। दिलचस्प बात यह है कि स्नैच वेबसाइट पर सूचीबद्ध शिकार को अप्रैल में REvil पर भी सूचीबद्ध किया गया था। हालांकि, पीड़ितों पर कई बार हमला किया जाना असामान्य नहीं है। यह विशिष्टता जरूरी नहीं कि सहयोग का संकेत दे।

कोंटी, रेविल, डार्कसाइड ने सिर झुका लिया

जैसा कि जून रैंसमवेयर रिपोर्ट में पहले ही वर्णित किया गया है, लॉकबिट की सफलता का एक हिस्सा इस तथ्य के कारण है कि रैंसमवेयर समूह ने अब तक कोंटी, रेविल या डार्कसाइड जैसे घातक गलत कदमों से बचा है। हालाँकि, उनकी गतिविधि के आधार पर, यह माना जा सकता है कि इस समूह ने पहले ही अमेरिकी कानून प्रवर्तन एजेंसियों का ध्यान आकर्षित कर लिया है। मार्च 2022 और अगस्त 2022 के बीच, लॉकबिट ने 430 विभिन्न देशों में 61 ज्ञात हमले किए। इस अवधि के दौरान हर तीसरे ज्ञात रैंसमवेयर हमले के लिए लॉकबिट जिम्मेदार था। मार्च 2022 और अगस्त 2022 के बीच, मालवेयरबाइट्स ने समूह को प्रति माह औसतन लगभग 70 हमलों के लिए जिम्मेदार ठहराया, जबकि मालवेयरबाइट्स द्वारा निगरानी किए गए अन्य समूहों के लिए औसत कभी भी सात से अधिक नहीं हुआ।

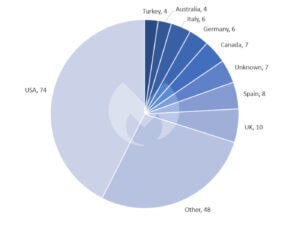

जब देश द्वारा रैंसमवेयर हमलों के वितरण की बात आती है, तो अगस्त 2022 में 74 हमलों के साथ यूएसए फिर से सबसे अधिक बार रैनसमवेयर हमलों से प्रभावित हुआ। हालाँकि, मालवेयरबाइट्स के अनुसार, यह उनके सेवा क्षेत्र के आकार के कारण अधिक है और इस प्रकार एक विशिष्ट लक्ष्यीकरण की तुलना में संभावित पीड़ितों की बड़ी संख्या है। ब्रिटेन में दस, स्पेन में आठ, कनाडा में सात और जर्मनी में छह हमले हुए।

रैंसमवेयर का भविष्य: नई रणनीति

अगस्त में, दो घटनाओं ने संकेत दिया कि कैसे रैंसमवेयर समूहों की रणनीति "दोहरे जबरन वसूली" से परे विकसित हो सकती है - हाल के वर्षों में रैंसमवेयर रणनीति में सबसे बड़ा नवाचार। मूल रूप से, एन्क्रिप्टेड रैंसमवेयर फ़ाइलें और उनके पीछे के समूहों ने डिक्रिप्शन टूल के बदले में फिरौती की मांग की। इस टूल के बिना फाइलों को डिक्रिप्ट करना लगभग असंभव था। पीड़ित केवल बैकअप से एन्क्रिप्ट की गई फ़ाइलों को पुनर्स्थापित करके फिरौती देने से बच सकते थे।

अंत में, 2019 के अंत में, भूलभुलैया रैंसमवेयर के पीछे के समूह ने उन्हें एन्क्रिप्ट करने से पहले अपने पीड़ितों की फाइलें चोरी करना शुरू कर दिया। उसने चोरी की फाइलों को डार्क वेब पर पोस्ट करने की धमकी दी। इसने पीड़ितों को फिरौती का भुगतान करने के लिए प्रोत्साहन दिया, भले ही वे बैकअप से अपने सिस्टम को पुनर्स्थापित करने में सक्षम हों। इस रणनीति को जल्दी से कॉपी किया गया था और अब यह बड़े रैंसमवेयर समूहों के लिए मानक है।

ट्रिपल अटैक: DDoS, एन्क्रिप्शन, जबरन वसूली

नई है ट्रिपल ब्लैकमेल की रणनीति: अगस्त में लॉकबिट ने डबल एक्सटॉर्शन अटैक में साइबर सिक्योरिटी कंपनी एनट्रस्ट से डेटा चुराया था। लॉकबिट के अनुसार, पीड़ित की असामान्य प्रतिक्रिया रैंसमवेयर समूह को समूह की लीक साइट के खिलाफ वितरित इनकार-ऑफ-सर्विस (DDoS) हमले की शुरुआत करके चुराए गए डेटा को जारी करने से रोकने के लिए थी। इस हमले ने डेटा लीक में देरी की लेकिन ऐसा नहीं लगता कि इसे रोका गया है। हालाँकि, उन्होंने लॉकबिट को अब उसी चीज़ को आज़माने के लिए प्रेरित किया। यह देखने के बाद कि DDoS हमले कितने प्रभावी हो सकते हैं, समूह ने एक हैकर फोरम पर घोषणा की कि वे अब एन्क्रिप्शन और जबरन वसूली के साथ-साथ अपने पीड़ितों के खिलाफ DDoS को तीसरे बैटन के रूप में उपयोग करने की योजना बना रहे हैं। पाठ में, लॉकबिट ने रणनीति को "ट्रिपल जबरन वसूली" के रूप में संदर्भित किया।

रैंसमवेयर समूहों के बयानों को हमेशा एक चुटकी नमक के साथ लिया जाना चाहिए। हालांकि, संभावित संकटग्रस्त कंपनियों को चेतावनी को गंभीरता से लेना चाहिए, क्योंकि प्रक्रिया वास्तव में नई नहीं है। DDoS जबरन वसूली फाइलों को एन्क्रिप्ट करने और फिरौती मांगने की तुलना में पुरानी रणनीति है। यह हाल के वर्षों में कम उपयोग किया गया है।

क्या रैंसमवेयर आखिरकार चला जाएगा?

डेटा रिसाव एक ऐसी सफल युक्ति है कि कुछ समूह, जैसे कि काराकुर्ट, अब फाइलों को एन्क्रिप्ट करने की जहमत नहीं उठाते। वे चोरी और लीक हुए डेटा के खतरे पर पूरी तरह भरोसा करते हैं। मालवेयरबाइट्स की थ्रेट इंटेलिजेंस टीम का मानना है कि भविष्य में और भी गिरोह इस तरीके को अपनाएंगे।

चूंकि रैंसमवेयर समूहों ने लगभग पांच साल पहले "बिग गेम" रणनीति का उपयोग करना शुरू किया था, इसलिए एक सफल हमले के लिए आवश्यक कौशल बदल गए हैं। "बिग गेम" हमले में, एन्क्रिप्ट करने वाला मैलवेयर केवल एक संसाधन है। दूसरी ओर, एक हमले की सफलता, एक लक्ष्य को खोजने, उसके मूल्य को समझने और फिर बिना पता लगाए उसके नेटवर्क में सेंध लगाने की क्षमता में निहित है।

इसने महत्वपूर्ण विशेषज्ञता का नेतृत्व किया है, जिसमें कुछ आपराधिक समूह सॉफ्टवेयर प्रदान करते हैं, अन्य एक्सेस ब्रोकर के रूप में कार्य करते हैं, और फिर भी अन्य अंततः वास्तव में हमले करते हैं। दलालों और हमलावरों तक पहुँचने वाली क्षमताओं का उपयोग न केवल रैंसमवेयर फैलाने के लिए किया जा सकता है, बल्कि निगरानी, तोड़फोड़, जासूसी और डेटा की चोरी के लिए भी किया जा सकता है।

रैंसमवेयर समूहों के लिए प्रतिबंध भी इसे कठिन बनाते हैं

इसलिए यदि रैंसमवेयर अब कोई महत्वपूर्ण राजस्व उत्पन्न नहीं करता है, तो यह माना जाना चाहिए कि साइबर अपराधी केवल हमले के अन्य रूपों का उपयोग करेंगे। ऐसा करने का दबाव बेहतर बैकअप के साथ शुरू हुआ - और यूक्रेन में रूस के युद्ध से बढ़ गया है। युद्ध की शुरुआत के बाद से, रैंसमवेयर समूहों के लिए प्रतिबंधों के खतरे के कारण फिरौती का भुगतान प्राप्त करना और भी कठिन हो गया है। इसलिए सुरक्षा उद्योग के कुछ विशेषज्ञ रैंसमवेयर के आसन्न अंत की भविष्यवाणी कर रहे हैं।

दूसरी ओर, मालवेयरबाइट्स अचानक बदलाव की उम्मीद नहीं करता है, हालांकि लंबी अवधि की प्रवृत्ति निश्चित रूप से एन्क्रिप्शन से दूर जाने वाले समूहों में से एक है। वास्तव में, कुछ समूहों को एन्क्रिप्शन के बिना अपने दावों को लागू करने में कठिनाई हो रही है। इसके अलावा, एन्क्रिप्शन आज के सबसे सफल रैंसमवेयर समूहों में से एक के लिए पसंद की रणनीति बनी हुई है: लॉकबिट।

अगस्त में नए रैंसमवेयर समूह

ऐसा भी लगता है कि साइबर अपराधियों को अभी तक रैंसमवेयर-ए-ए-सर्विस के आसन्न अंत का एहसास नहीं हुआ है। जुलाई की तरह, अगस्त में कुछ नए समूह दिखाई दिए: 0 हमलों के साथ D13nut, 11 हमलों के साथ IceFire, 00 हमलों के साथ Bl5dy और 3 हमलों के साथ DAIXIN। Bl00dy हड़ताली है: समूह के पास कोई लीक साइट नहीं है, बल्कि मैसेजिंग ऐप टेलीग्राम का उपयोग करता है।

Malwarebytes.com पर अधिक

मालवेयरबाइट्स के बारे में मालवेयरबाइट्स घरेलू उपयोगकर्ताओं और व्यवसायों को खतरनाक खतरों, रैनसमवेयर और ऐसे कारनामों से बचाता है जिनका एंटीवायरस प्रोग्राम पता नहीं लगा पाते। निजी उपयोगकर्ताओं और कंपनियों के लिए आधुनिक साइबर सुरक्षा खतरों को टालने के लिए मालवेयरबाइट्स अन्य एंटीवायरस समाधानों को पूरी तरह से बदल देता है। 60.000 से अधिक कंपनियां और लाखों उपयोगकर्ता मालवेयरबाइट के अभिनव मशीन लर्निंग सॉल्यूशंस और इसके सुरक्षा शोधकर्ताओं पर भरोसा करते हैं ताकि उभरते खतरों को टाला जा सके और मैलवेयर को खत्म किया जा सके जो पुराने सुरक्षा समाधानों को याद करते हैं। अधिक जानकारी के लिए www.malwarebytes.com पर जाएं।