मालवेयरबाइट्स ने अपनी जून रैंसमवेयर रिपोर्ट जारी की। पिछले महीने की तरह, LockBit अब तक का सबसे व्यापक रैंसमवेयर बना हुआ है। उसके बाद आते हैं लेकिन नए घटनाक्रम भी हैं। करकट, ब्लैक बस्ता, एएलपीएचवी या ब्लैककैट।

मालवेयरबाइट्स थ्रेट इंटेलिजेंस टीम ने जून 44 में लॉकबिट रैनसमवेयर समूह को 2022 हमलों के लिए जिम्मेदार ठहराया (मई 73 में 2022 हमलों की तुलना में)। लॉकबिट के बाद जून में कराकर्ट ने 27 हमले किए, ब्लैक बस्ता ने 18 हमले किए और एएलपीएचवी (उर्फ ब्लैककैट) ने 15 हमले किए। कोंटी अब जून में विश्लेषण में जगह नहीं लेता है। हालांकि, इस रैंसमवेयर समूह के लापता होने के साथ-साथ कथित तौर पर कोंटी से जुड़े समूहों द्वारा बड़ी संख्या में हमलों के लिए भी यह महीना उल्लेखनीय था।

कोंटी अब चला गया है

देश द्वारा रैंसमवेयर हमलों के वितरण को देखते हुए, यूएसए जून 2022 में सबसे अधिक प्रभावित देश था, जैसा कि पिछले महीने में था: मालवेयरबाइट्स संयुक्त राज्य अमेरिका के साथ 70 हमलों को जोड़ता है। ब्रिटेन में 11 हमले, कनाडा में 10 हमले और जर्मनी और इटली में 9-XNUMX हमले हुए।

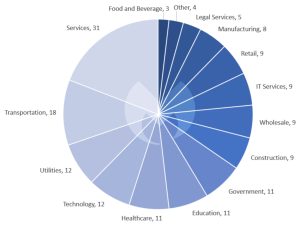

जहां तक उद्योगों की बात है, मई में, सेवा क्षेत्र सबसे अधिक प्रभावित हुआ: मालवेयरबाइट्स के अनुसार, इस क्षेत्र में 31 हमले हुए। दूसरे स्थान पर 18 हमलों के साथ परिवहन है, इसके बाद 12 हमलों के साथ यूटिलिटीज हैं।

LockBit: रैंसमवेयर में प्रमुख बल

एक बड़ी धूम मचाए बिना, लॉकबिट इस साल रैनसमवेयर में प्रमुख शक्ति बन गया है। भले ही मई की तुलना में जून में इसकी लीक वेबसाइट पर कम पीड़ितों को प्रकाशित किया गया था, रैनसमवेयर अभी भी अपने प्रतिस्पर्धियों से बहुत आगे था।

जबकि कोंटी ने 2022 को जोर-शोर से बयान देने और खुद को भंग करने की अपनी योजना के साथ स्वयं निर्मित छेद से बाहर निकालने में खर्च किया है, लॉकबिट पूरी तरह से अपने व्यवसाय पर केंद्रित है। लॉकबिट को रैंसमवेयर-एज-ए-सर्विस (रास) के रूप में पेश किया जाता है। हमलों को भागीदारों द्वारा अंजाम दिया जाता है, तथाकथित "पेन परीक्षक", जो लॉकबिट संगठन को खरीदे गए फिरौती के 20 प्रतिशत का भुगतान करते हैं - लॉकबिट सॉफ़्टवेयर और सेवाओं का उपयोग करने के बदले में।

लॉकबिट विज्ञापित करता है "हम डच हैं - रूसी नहीं"

और जबकि कुछ रैंसमवेयर गिरोह मुख्य रूप से प्रचार करना चाहते हैं, लॉकबिट अपने उपयोगकर्ताओं के बारे में क्या सोचता है, इसमें अधिक रुचि है। पार्टनर साइट विशेष रूप से कंपनी को अपने रूसी प्रतिद्वंद्वियों से अलग करने के इरादे से एक बयान के साथ शुरू होती है: "हम नीदरलैंड में स्थित हैं, पूरी तरह से गैर-राजनीतिक और केवल पैसे में रुचि रखते हैं।"

अन्यथा, वेबसाइट रैंसमवेयर समूह की विश्वसनीयता और भागीदारों को सुनने की इच्छा को इंगित करने के उद्देश्य से शब्दों से भरी हुई है। उदाहरण के लिए, सदस्यों से पूछा जाता है, "यदि आपको यहां अपनी पसंदीदा विशेषताओं में से एक नहीं मिलती है, तो कृपया हमें बताएं।" यह आगे कहता है, "हमने कभी किसी को धोखा नहीं दिया है और हमेशा हमारे समझौतों का सम्मान करते हैं।" पार्टनर का आकर्षण और महंगी गलतियों से बचने की क्षमता इस साल लॉकबिट की सफलता का कारण लगती है।

लॉकबिट 3.0 एक नए डार्कनेट पेज सहित

इसके बावजूद लॉकबिट ने जून 2022 में सुर्खियां बटोरीं। रैंसमवेयर समूह ने डार्क वेब पर एक नई वेबसाइट और बग बाउंटी प्रोग्राम के साथ लॉकबिट 3.0 लॉन्च किया। बाद वाले ने लॉकबिट की वेबसाइट और सॉफ्टवेयर में कमजोरियों को खोजने, शानदार विचारों को प्रस्तुत करने, या लॉकबिट सहबद्ध कार्यक्रम के प्रमुख को सफलतापूर्वक डॉक करने के लिए $ XNUMX मिलियन तक का पुरस्कार देने का वादा किया।

क्या लॉकबिट का इन राशियों का भुगतान करने का कोई गंभीर इरादा है या नहीं, यह देखना बाकी है। हालांकि, क्या समूह वास्तव में अपने सॉफ़्टवेयर को बेहतर बनाने और अपनी प्रथाओं को परिष्कृत करने के लिए बग बाउंटी का उपयोग करने का इरादा रखता है, वे मूल्यवान जानकारी के कानून प्रवर्तन और सुरक्षा शोधकर्ताओं को लूट सकते हैं।

कोंटी: लीक वेबसाइट जून में गायब हो गई

उम्मीद के मुताबिक, कोंटी की लीक हुई वेबसाइट जून में गायब हो गई - कुछ हफ्तों की निष्क्रियता के बाद। जैसा कि मालवेयरबाइट्स थ्रेट इंटेलिजेंस टीम ने मई में वापस रिपोर्ट किया था, पिछले महीने एडविंटेल द्वारा किए गए शोध ने संकेत दिया था कि रूसी राज्य के साथ समूह के मेल-मिलाप ने पीड़ित वकीलों को फिरौती देने के खिलाफ चेतावनी देने के लिए प्रेरित किया था। क्योंकि इससे प्रतिबंध लग सकते थे।

जैसे ही समूह का राजस्व सूख गया, कोंटी के नेताओं ने कथित तौर पर ब्रांड को रिटायर करने की योजना बनाई। उन्होंने अपने सदस्यों को ब्लैक बस्ता, ब्लैकबाइट, काराकुर्ट, हाइव और एएलपीएचवी जैसे अन्य रैनसमवेयर समूहों में बांट दिया और अपनी खुद की मौतों को नाकाम कर दिया। मालवेयरबाइट्स थ्रेट इंटेलिजेंस टीम यह पुष्टि करने में सक्षम थी कि कोंटी ने मई के अंत में अपने सदस्यों को अपनी वापसी के बारे में एक आंतरिक घोषणा भेजी थी और उसी समय आंतरिक चैट सर्वर अनुपलब्ध हो गए थे। लीक हुई वेबसाइट 22 जून, 2022 को गायब हो गई और अभी भी अनुपलब्ध है।

ब्लैकबस्टा ने कोंटी की जगह ली

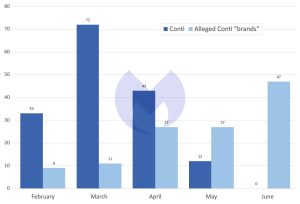

कॉन्टी का शटडाउन अप्रैल में ब्लैक बस्ता के अचानक उभरने के साथ-साथ गतिविधि में वृद्धि और जून में एक नई काराकुर्ट लीक वेबसाइट के उद्भव के साथ हुआ। यह एक संयोग हो सकता है, लेकिन मालवेयरबाइट्स थ्रेट इंटेलिजेंस टीम ने पाया कि ब्लैक बस्ता, ब्लैकबाइट और काराकुर्ट की संयुक्त गतिविधि पिछले महीने कोंटी के समान स्तर पर पहुंच गई।

रुझान: पहली बार सीधे ग्राहकों और कर्मचारियों को लक्षित करना

सुविधाएँ, या यहां तक कि जिस तरह से रैंसमवेयर वितरित और तैनात किया जाता है, एक रैंसमवेयर समूह से दूसरे में बहुत कम भिन्न होता है और केवल धीरे-धीरे विकसित होता है। इसलिए, हाल के वर्षों में सबसे बड़ा नवाचार यह प्रतीत होता है कि रैंसमवेयर समूह कैसे व्यापार करते हैं और कैसे वे फिरौती लेने के लिए अपने पीड़ितों पर दबाव डालते हैं।

जून में, मालवेयरबाइट्स थ्रेट इंटेलिजेंस टीम ने कुछ चीजें देखीं जो पहले नहीं देखी गई थीं: उदाहरण के लिए, जैसा कि पहले बताया गया है, लॉकबिट समूह बग्स के लिए उपहारों की पेशकश कर रहा था। पहली बार, एएलपीएचवी समूह ने एक लीक वेबसाइट के साथ एक होटल के कर्मचारियों और ग्राहकों को संबोधित किया।

कंपनी के अधिकारियों को निशाना बनाया

🔎 ब्लैक बस्ता, ब्लैकबाइट और काराकुर्ट के ज्ञात हमलों की तुलना में कोंटी द्वारा ज्ञात हमले, फरवरी-जून 2022 (चित्र: मालवेयरबाइट्स)।

रैनसमवेयर समूहों ने पहले ही दबाव बढ़ाने के लिए कॉर्पोरेट अधिकारियों को लक्षित करने का प्रयास किया है। लेकिन तथ्य यह है कि ALPHV ने कर्मचारियों और ग्राहकों को संबोधित किया, इस मामले में होटल के मेहमान, एक विशेष वेबसाइट के साथ नया है। बाद वाला डार्क वेब पर नहीं बल्कि सार्वजनिक इंटरनेट पर था। वेबसाइट ने मेहमानों और कर्मचारियों को हमले में ALPHV द्वारा चुराई गई 112GB व्यक्तिगत जानकारी के माध्यम से यह देखने की अनुमति दी कि क्या उनकी व्यक्तिगत जानकारी इसमें है। इस नई रणनीति का उद्देश्य स्पष्ट रूप से फिरौती देने के लिए होटल व्यवसायी पर और दबाव डालना था।

साइट को सार्वजनिक वेब पर डालकर, ALPHV ने गैर-तकनीकी उपयोगकर्ताओं के लिए जानकारी को और अधिक सुलभ बना दिया। हालांकि, इसे हटाए जाने से पहले साइट केवल कुछ दिनों के लिए ही उपलब्ध थी। मालवेयरबाइट्स थ्रेट इंटेलिजेंस टीम का मानना है कि रैनसमवेयर समूह निश्चित रूप से जानता था कि यह होने वाला है। संभवतः, हालांकि, इस तरह से वार्ताओं को प्रभावित करने के लिए पर्याप्त ध्यान आकर्षित करने के लिए वेबसाइट को केवल लंबे समय तक मौजूद रहना था।

एएलपीएचवी ने उपयोगकर्ता सहायता के साथ विज्ञापन दिया

इस तरह के नवाचार कोई नई बात नहीं है। रैनसमवेयर समूह लगातार नए विचारों के साथ प्रयोग कर रहे हैं। काम न करने वाले प्रयोग भुला दिए जाते हैं। और जो काम करते हैं वे जल्दी से अन्य समूहों द्वारा कॉपी किए जाते हैं। ऐसे में प्रयोग सफल होता नहीं दिख रहा है। पीड़िता अब डार्क वेब पर ALPHV के मुख्य पृष्ठ पर दिखाई दी है। यह आमतौर पर इंगित करता है कि उसने फिरौती देने के दबाव का विरोध किया।

Malwarebytes.com पर अधिक

मालवेयरबाइट्स के बारे में मालवेयरबाइट्स घरेलू उपयोगकर्ताओं और व्यवसायों को खतरनाक खतरों, रैनसमवेयर और ऐसे कारनामों से बचाता है जिनका एंटीवायरस प्रोग्राम पता नहीं लगा पाते। निजी उपयोगकर्ताओं और कंपनियों के लिए आधुनिक साइबर सुरक्षा खतरों को टालने के लिए मालवेयरबाइट्स अन्य एंटीवायरस समाधानों को पूरी तरह से बदल देता है। 60.000 से अधिक कंपनियां और लाखों उपयोगकर्ता मालवेयरबाइट के अभिनव मशीन लर्निंग सॉल्यूशंस और इसके सुरक्षा शोधकर्ताओं पर भरोसा करते हैं ताकि उभरते खतरों को टाला जा सके और मैलवेयर को खत्म किया जा सके जो पुराने सुरक्षा समाधानों को याद करते हैं। अधिक जानकारी के लिए www.malwarebytes.com पर जाएं।