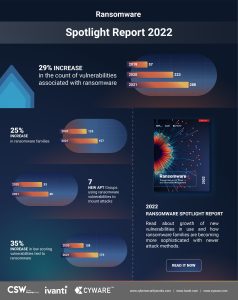

हैकर्स जीरो-डे भेद्यता और आपूर्ति श्रृंखला को तेजी से लक्षित कर रहे हैं। पिछले वर्ष की तुलना में 29% अधिक रैंसमवेयर संबंधित सीवीई और 26% अधिक रैंसमवेयर परिवार। ये इवंती रैंसमवेयर रिपोर्ट 2022 के कुछ निष्कर्ष हैं।

सुरक्षा विक्रेता इवांती ने साइबर सिक्योरिटी वर्क्स, एक सीएनए (सर्टिफ़ाइड नंबरिंग अथॉरिटी) और साइवेयर के साथ संयुक्त रूप से आयोजित रैंसमवेयर स्पॉटलाइट ईयर एंड रिपोर्ट के परिणाम जारी किए हैं। रिपोर्ट में 32 में 2021 नए रैनसमवेयर परिवारों की पहचान की गई है, जिससे कुल संख्या 157 हो गई है, जो साल-दर-साल कुल मिलाकर 26% की वृद्धि है। रिपोर्ट से पता चलता है कि ये रैंसमवेयर समूह बिना पैच वाली कमजोरियों को तेजी से लक्षित कर रहे हैं। वे गंभीर हमले शुरू करने के लिए शून्य-दिन की कमजोरियों को हथियार बनाने के लिए भी बहुत तेज हैं। इसी समय, वे अपने हमले वैक्टर का विस्तार कर रहे हैं और कॉर्पोरेट नेटवर्क से समझौता करने और दूरगामी परिणामों के साथ हमलों को ट्रिगर करने के नए तरीके खोज रहे हैं।

रिपोर्ट के सबसे महत्वपूर्ण निष्कर्ष और रुझान

रैंसमवेयर समूहों द्वारा उपयोग किए जाने वाले शीर्ष अटैक वैक्टर में पैच न की गई भेद्यताएं बनी हुई हैं।

विश्लेषण ने पिछले साल रैंसमवेयर से जुड़ी 65 नई कमजोरियों का खुलासा किया। यह पिछले वर्ष की तुलना में 29% की वृद्धि के अनुरूप है। इससे रैनसमवेयर से संबंधित कमजोरियों की कुल संख्या 288 हो गई है। चिंताजनक रूप से, इन नई जोड़ी गई कमजोरियों में से एक तिहाई (37%) से अधिक डार्क वेब पर ट्रेंडिंग विषय थे और बार-बार उनका शोषण किया गया था। समानांतर में, 56 से पहले पहचानी गई 223 विरासत कमजोरियों में से 2021% का अभी भी सक्रिय रूप से शोषण किया गया था। इससे पता चलता है कि संगठनों को रैंसमवेयर समूहों द्वारा लक्षित कमजोरियों को प्राथमिकता देने और पैच करने की आवश्यकता है, चाहे वे नई पहचान की गई हों या पुरानी कमजोरियां हों।

रैंसमवेयर समूह पहले से ही कमजोरियों का पता लगा रहे हैं और उनका फायदा उठा रहे हैं

और इससे पहले कि उन सीवीई को राष्ट्रीय भेद्यता डेटाबेस (एनवीडी) में जोड़ा जाए और पैच उपलब्ध हों। QNAP (CVE-2021-28799), सोनिक वॉल (CVE-2021-20016), कसेया (CVE-2021-30116) और हाल ही में Apache Log4j (CVE-2021-44228) कमजोरियों का इस्तेमाल हमलों के लिए इस्तेमाल किया गया था, यहां तक कि वे में प्रकाशित होने से पहले ही राष्ट्रीय भेद्यता डेटाबेस (एनवीडी) में शामिल। यह खतरनाक प्रवृत्ति कमजोरियों का खुलासा होने और पैच जारी होने पर विक्रेताओं को तुरंत प्रतिक्रिया देने की आवश्यकता को रेखांकित करती है। इससे यह भी पता चलता है कि कंपनियां अकेले एनवीडी पर भरोसा नहीं कर सकतीं। इसलिए, प्राथमिकता देते समय कि कौन सी भेद्यता को पैच करना है, उन्हें भेद्यता प्रवृत्तियों, कमजोरियों के शोषण के उदाहरण, विक्रेता नोटिस और सुरक्षा एजेंसी अलर्ट पर भी नजर रखनी चाहिए।

रैंसमवेयर समूह तेजी से आपूर्ति श्रृंखलाओं को निशाना बना रहे हैं

आपूर्ति श्रृंखला के भीतर एक भी उल्लंघन सैकड़ों शिकार नेटवर्क में पूरे सिस्टम वितरण को हाईजैक करने के लिए खतरे के अभिनेताओं के लिए कई रास्ते खोल सकता है। पिछले एक साल में, थ्रेट एक्टर्स ने थर्ड-पार्टी एप्लिकेशन, मालिकाना उत्पादों और ओपन-सोर्स लाइब्रेरी में कमजोरियों के माध्यम से इसे सफलतापूर्वक प्रदर्शित किया है। उदाहरण के लिए, REvil समूह ने Kaseya VSA दूरस्थ प्रबंधन सेवा में CVE-2021-30116 भेद्यता को लक्षित किया। ऐसा करने के लिए, इसने एक दुर्भावनापूर्ण अद्यतन पैकेज का उपयोग किया जिसने VSA प्लेटफ़ॉर्म के ऑन-प्रिमाइसेस और क्लाउड संस्करणों का उपयोग करके सभी कंपनियों से समझौता किया।

रैंसमवेयर समूह तेजी से अपने हमले के वैक्टर को सेवा के रूप में उपलब्ध करा रहे हैं

रैनसमवेयर-एज-ए-सर्विस एक बिजनेस मॉडल है जहां रैनसमवेयर डेवलपर भुगतान के बदले अन्य हैकर्स को अपनी सेवाएं, संस्करण, किट या कोड प्रदान करते हैं। एक्सप्लॉइट-एज-ए-सर्विस सॉल्यूशंस थ्रेट एक्टर्स को डेवलपर्स से जीरो-डे एक्सप्लॉइट किराए पर लेने की अनुमति देता है। इसके अलावा, ड्रॉपर-ए-ए-सर्विस नौसिखियों को कार्यक्रमों के माध्यम से मैलवेयर फैलाने की अनुमति देता है। और ट्रोजन-एज-ए-सर्विस, जिसे मालवेयर-एज-ए-सर्विस के रूप में भी जाना जाता है, किसी को भी इंटरनेट कनेक्शन के साथ कस्टम मैलवेयर को स्रोत करने और इसे क्लाउड में वितरित करने की अनुमति देता है, बिना किसी इंस्टॉलेशन की आवश्यकता के।

157 रैनसमवेयर परिवार 288 कमजोरियों का फायदा उठा रहे हैं

इवंती के साथ साइबर फ्यूजन, नेक्स्ट-जेनरेशन SOAR और थ्रेट इंटेलिजेंस सॉल्यूशंस के प्रदाता साइवेयर और साइबर सिक्योरिटी वर्क्स ने इसे बनाने में मदद की। एक प्रमाणपत्र प्राधिकारी के रूप में, कंपनी कमजोरियों को नियमित रूप से सीवीई आईडी प्रदान करने के लिए जिम्मेदार है।

अध्ययन लेखकों के आकलन और सिफारिशें

इवंती में सुरक्षा उत्पादों के वरिष्ठ उपाध्यक्ष श्रीनिवास मुक्कमाला

"रैंसमवेयर समूह अधिक परिष्कृत होते जा रहे हैं और उनके हमले अधिक शक्तिशाली होते जा रहे हैं। ये खतरे वाले कारक तेजी से स्वचालन की ओर रुख कर रहे हैं ताकि कमजोरियों का फायदा उठाया जा सके और समझौता किए गए नेटवर्क में गहराई तक प्रवेश किया जा सके। वे अपने लक्ष्यों का विस्तार कर रहे हैं और महत्वपूर्ण बुनियादी ढांचे और आपूर्ति श्रृंखलाओं पर अधिक हमले शुरू कर रहे हैं। बिना किसी देरी के हथियारबंद कमजोरियों को दूर करने के लिए जोखिम-आधारित भेद्यता प्राथमिकता और स्वचालित पैच इंटेलिजेंस के संयोजन की आवश्यकता होती है। लक्ष्य कमजोरियों की पहचान करना और प्राथमिकता देना और समाधान में तेजी लाना होना चाहिए।

साइवेयर के सीईओ अनुज गोयल

"रैंसमवेयर परिदृश्य में हम जो मुख्य बदलाव देख रहे हैं वह यह है कि हमलावर पैच परिनियोजन जैसी प्रक्रियाओं को हटाने की कोशिश कर रहे हैं। साथ ही, वे सिस्टम में घुसने के लिए सुरक्षा उपायों में अंतराल की तलाश करते हैं। भेद्यता की खोज को एक कार्रवाई के साथ प्रतिक्रिया दी जानी चाहिए जो त्वरित प्रतिक्रिया निर्णय लेने के लिए भेद्यता डेटा को सूचना के रूप में मानती है। चूंकि रैंसमवेयर समूह अपने उपकरणों, विधियों और लक्ष्य सूचियों को संचालित करते हैं, इसलिए SecOps टीमों के लिए यह आवश्यक है कि वे स्वयं को ठीक करने के लिए कमजोर संपत्तियों और प्रणालियों के लिए प्रक्रियाओं को स्वचालित करें। वास्तविक समय में सूचनाओं को संचालित करके ही जोखिम को कम किया जा सकता है।

साइबर सिक्योरिटी वर्क्स के सीईओ आरोन सैंडीन

"रैंसमवेयर हर उद्योग में ग्राहकों और कर्मचारियों के लिए विनाशकारी है। 2022 में, हम नई कमजोरियों, शोषण के प्रकारों, APT समूहों, रैंसमवेयर परिवारों और CWE श्रेणियों का प्रसार देखना जारी रखेंगे। इसी तरह पुरानी कमजोरियां अपराधियों के निशाने पर रहती हैं। आखिरकार, नेताओं को रैंसमवेयर खतरों को प्राथमिकता देने और खत्म करने के लिए अभिनव और सक्रिय मदद की जरूरत है।

अध्ययन की पृष्ठभूमि

रैंसमवेयर इंडेक्स स्पॉटलाइट रिपोर्ट विभिन्न स्रोतों के डेटा पर आधारित है, जिसमें इवंती और सीएसडब्ल्यू के मालिकाना डेटा, सार्वजनिक रूप से उपलब्ध खतरे के डेटाबेस और खतरे के अनुसंधान और पैठ परीक्षण दल शामिल हैं। पूरी रिपोर्ट डाउनलोड के लिए भी उपलब्ध है।

Ivanti.com पर अधिक

इवांती के बारे में एकीकृत आईटी की ताकत। इवंती डिजिटल कार्यस्थल को बेहतर संचालन और सुरक्षित करने के लिए आईटी को उद्यम सुरक्षा संचालन से जोड़ती है। हम पीसी, मोबाइल उपकरणों, वर्चुअलाइज्ड इंफ्रास्ट्रक्चर या डेटा सेंटर में आईटी संपत्तियों की पहचान करते हैं - भले ही वे ऑन-प्रिमाइसेस हों या क्लाउड में हों। इवंती आईटी सेवा वितरण में सुधार करती है और विशेषज्ञता और स्वचालित प्रक्रियाओं के माध्यम से व्यावसायिक जोखिम को कम करती है। गोदाम में और पूरी आपूर्ति श्रृंखला में आधुनिक तकनीकों का उपयोग करके, इवंती बैकएंड सिस्टम को बदले बिना - कंपनियों को उनकी डिलीवरी करने की क्षमता में सुधार करने में मदद करता है।