मैलवेयर फैलाने के लिए मैक्रोज़ के उपयोग में उल्लेखनीय गिरावट आई है: अक्टूबर 2021 और जून 2022 के बीच 66 प्रतिशत तक। हालाँकि, हमलावर सुरक्षा को दरकिनार करने के लिए तरकीबों का इस्तेमाल करने लगे हैं।

आमतौर पर, साइबर अपराधी दुर्भावनापूर्ण सामग्री को स्वचालित रूप से निष्पादित करने के लिए VBA मैक्रोज़ का उपयोग करते हैं यदि उपयोगकर्ता के पास कार्यालय अनुप्रयोगों में मैक्रोज़ सक्षम हैं। दूसरी ओर, XL4 मैक्रोज़ एक्सेल एप्लिकेशन के लिए विशिष्ट हैं, लेकिन हमलावरों द्वारा मैलवेयर फैलाने के लिए एक उपकरण के रूप में भी इसका उपयोग किया जा सकता है। मैक्रो-आधारित हमलों के पीछे के मास्टरमाइंड आमतौर पर प्राप्तकर्ता को समझाने के लिए सोशल इंजीनियरिंग का उपयोग करते हैं कि सामग्री महत्वपूर्ण है और इसलिए उस सामग्री को देखने के लिए मैक्रोज़ को सक्षम करना आवश्यक है।

एक चाल के रूप में आईएसओ, एलएनके और आरएआर जैसे कंटेनर

"तथ्य यह है कि साइबर अपराधी तेजी से ईमेल में मैक्रो-आधारित फ़ाइल अनुलग्नकों के सीधे वितरण को छोड़ रहे हैं, खतरे के परिदृश्य में एक महत्वपूर्ण बदलाव का प्रतिनिधित्व करते हैं। इसके बजाय हमलावर मैलवेयर वितरित करने के लिए नई रणनीति का उपयोग कर रहे हैं। यह उम्मीद की जा सकती है कि आईएसओ, एलएनके और आरएआर जैसे फ़ाइल प्रकारों का बढ़ता उपयोग जारी रहेगा," प्रूफपॉइंट पर थ्रेट रिसर्च और डिटेक्शन के उपाध्यक्ष शेरोद डेग्रिप्पो ने टिप्पणी की।

सुरक्षा कार्यों में हेराफेरी

Microsoft VBA मैक्रोज़ को ब्लॉक करता है जिसमें मार्क-ऑफ़-द-वेब (MOTW) विशेषता होती है। यह विशेषता इंगित करती है कि कोई फ़ाइल इंटरनेट से आती है या नहीं और जो क्षेत्र के रूप में जाना जाता है उस पर आधारित है। पहचानकर्ता। Microsoft अनुप्रयोग इस विशेषता को कुछ दस्तावेज़ों में जोड़ते हैं जब वे इंटरनेट से डाउनलोड किए जाते हैं।

हालाँकि, साइबर अपराधी इस MOTW- आधारित सुरक्षा सुविधा से बचने के लिए ISO (.iso), RAR (.rar), ZIP (.zip), और IMG (.img) जैसे कंटेनर फ़ाइल स्वरूपों का उपयोग कर सकते हैं। एक बार डाउनलोड हो जाने के बाद, कंटेनर फ़ाइलों को MOTW एट्रिब्यूट के साथ टैग किया जाता है क्योंकि वे इंटरनेट से डाउनलोड किए गए थे, लेकिन उनमें मौजूद दस्तावेज़, जैसे कि मैक्रो-सक्षम स्प्रेडशीट, एट्रिब्यूट के साथ टैग नहीं किया गया है। जब दस्तावेज़ निकाला जाता है, तब भी उपयोगकर्ता को दुर्भावनापूर्ण कोड को स्वचालित रूप से चलाने के लिए मैक्रोज़ को सक्षम करने की आवश्यकता होती है, लेकिन फ़ाइल सिस्टम इंटरनेट से आने वाले दस्तावेज़ की पहचान नहीं करेगा।

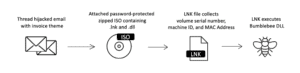

दुर्भावनापूर्ण पेलोड को सीधे प्रसारित करने के लिए हमलावरों के लिए कंटेनर फ़ाइलों का उपयोग करना भी संभव है। इस उद्देश्य के लिए, कंटेनर फ़ाइलों में अतिरिक्त सामग्री जैसे एलएनके, डीएलएल या निष्पादन योग्य फ़ाइलें (.exe) हो सकती हैं जो ऐसे पेलोड की स्थापना की ओर ले जाती हैं।

खतरे के परिदृश्य में महत्वपूर्ण परिवर्तन

प्रूफपॉइंट के शोध में हमलों के हिस्से के रूप में ईमेल संलग्नक के रूप में भेजे गए मैक्रो-सक्षम दस्तावेज़ों में महत्वपूर्ण कमी पाई गई। अक्टूबर 2021 से जून 2022 के बीच इनकी संख्या में दो तिहाई से ज्यादा की कमी आई है। इसी अवधि के दौरान, कंटेनर फ़ाइलों और Windows शॉर्टकट (LNK) अटैचमेंट का उपयोग करने वाले अभियानों की संख्या में लगभग 175 प्रतिशत की वृद्धि हुई।

यह वृद्धि आंशिक रूप से साइबर अभियानों में आईएसओ और एलएनके फाइलों के बढ़ते उपयोग के कारण है। साइबर अपराधी तेजी से इनका उपयोग शुरुआती पहुंच तंत्र के रूप में कर रहे हैं, जैसे कि भौंरा मैलवेयर हमलों के पीछे। अक्टूबर 2021 और जून 2022 के बीच अकेले ISO फाइलों का उपयोग 150 प्रतिशत से अधिक बढ़ गया। वास्तव में, अक्टूबर 2021 से एलएनके फाइलों को शामिल करने वाले अभियानों की संख्या में 1.675 प्रतिशत की वृद्धि हुई है।

प्रूफपॉइंट डॉट कॉम पर अधिक

प्रूफपॉइंट के बारे में प्रूफपॉइंट, इंक. एक अग्रणी साइबर सुरक्षा कंपनी है। प्रूफपॉइंट का फोकस कर्मचारियों की सुरक्षा है। क्योंकि इनका मतलब किसी कंपनी के लिए सबसे बड़ी पूंजी है, लेकिन सबसे बड़ा जोखिम भी। क्लाउड-आधारित साइबर सुरक्षा समाधानों के एक एकीकृत सूट के साथ, प्रूफपॉइंट दुनिया भर के संगठनों को लक्षित खतरों को रोकने में मदद करता है, उनके डेटा की रक्षा करता है, और एंटरप्राइज़ आईटी उपयोगकर्ताओं को साइबर हमलों के जोखिमों के बारे में शिक्षित करता है।