Bitdefender Labs के विशेषज्ञ Log4j और Log4Shell के प्रारंभिक मूल्यांकन की रिपोर्ट देते हैं: हैकर्स गहनता से कमजोरियों की तलाश कर रहे हैं। वास्तविक समापन बिंदुओं तक पहुंच का एक टोर आक्षेप जर्मनी को हमलों के मूल में स्पष्ट रूप से नंबर एक देश बनाता है। बिटडेफ़ेंडर ने सात दिनों में हनीपोट्स पर 36.000 हिट गिने।

4 दिसंबर, 9 को CVE-2021-2021 के रूप में प्रकट होने के बाद से Apache द्वारा Log44228Shell भेद्यता का सक्रिय रूप से शोषण किया गया है। परिणाम आश्चर्यजनक हैं। अधिकांश प्रयास किए गए हमले पश्चिमी औद्योगिक देशों जैसे जर्मनी, संयुक्त राज्य अमेरिका और नीदरलैंड से आते हैं, लेकिन स्पष्ट रूप से टोर नेटवर्क के निकास नोड्स के पीछे अपने मूल को आंशिक रूप से छिपाते हैं। इससे पता चलता है कि हमलावर वास्तव में दूसरे देशों से काम कर रहे हैं। दुनिया भर में लगभग हर दूसरा पीड़ित संयुक्त राज्य अमेरिका में है। यह 100 दिसंबर से 9 दिसंबर तक कई सौ मिलियन एंडपॉइंट्स के बिटडेफेंडर लैब्स हनीपोट्स और बिटडेफेंडर टेलीमेट्री के डेटा विश्लेषण का परिणाम है। बिटडेफ़ेंडर वर्तमान में डार्क वेब पर नए हमले के विकल्पों में उच्च स्तर की रुचि देख रहा है।

निरंतर गतिशील खतरे की स्थिति और सक्रिय हैकर दृश्य

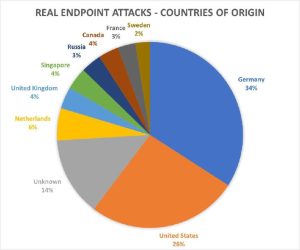

वास्तविक समापन बिंदुओं पर Log4Shell हमलों के मूल देश - बिटडेफ़ेंडर टेलीमेट्री डेटा (छवि: बिटडेफ़ेंडर)।

क्योंकि कमजोरियों को पैच करने या यहां तक कि खतरे के दायरे को समझने में महीनों लगेंगे, हैकर्स के पास अब भेद्यता का फायदा उठाने का एक बड़ा मौका है। बिटडेफेंडर लैब्स ने अभी तक ज्ञात रैंसमवेयर-एज-ए-सर्विस गैंग या एपीटी समर्थकों द्वारा किसी भी गतिविधि का पता नहीं लगाया है। लेकिन कई लोग अब नेटवर्क पर आने के तरीकों की तलाश कर रहे हैं ताकि वे बाद में कार्रवाई कर सकें। बिटडेफ़ेंडर मानता है कि पेशेवर हमलावर अत्यधिक प्रासंगिक लक्ष्यों पर अपने दीर्घकालिक हमलों के लिए पहले वाहन के रूप में इस भेद्यता का उपयोग करेंगे। उसके बाद, वे अन्य हमलावरों को बाहर करने और रक्षा स्कैन से अपनी घुसपैठ को छिपाने के लिए गुप्त रूप से शतरंज के स्थान को बंद कर देंगे। हमले तब होंगे जब तूफान साफ हो जाएगा। हमलावर शायद अपने वास्तविक हमलों के साथ क्रिसमस या साल के अंत तक इंतजार करेंगे।

कहां से आ रहे हैं हमले?

टेलीमेट्री डेटा के अनुसार, वास्तविक समापन बिंदुओं पर अधिकांश हमले 34% जर्मनी से उत्पन्न होते हैं, संयुक्त राज्य अमेरिका से 26% (चित्र 1) से आगे। हालांकि, टोर नेटवर्क के माध्यम से उत्पत्ति के स्थान को छुपाने को ध्यान में रखा जाना चाहिए।

पिछले सात दिनों में गिने गए 36.000 हनीपोट हमलों से एक अलग तस्वीर उभरती है: यहां, हमले सबसे अधिक बार संयुक्त राज्य अमेरिका (21%) से आते हैं। इसके बाद भारत (20%), जर्मनी और हांगकांग प्रत्येक 12% के साथ - चीन (10%) और रूस (9%) (चित्र 2) के बाद हैं।

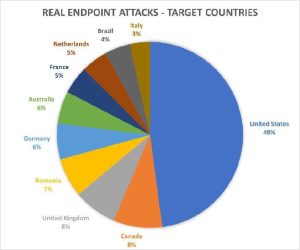

बिटडेफेंडर टेलीमेट्री के अनुसार, लगभग हर दूसरा हमला किया गया नेटवर्क यूएस (48%) में स्थित है, इसके बाद कनाडा और यूके (8% प्रत्येक) और रोमानिया (7%) हैं। जर्मनी यहां 6% के साथ पांचवें स्थान पर है। (चित्र तीन)।

वास्तविक समापन बिंदुओं पर हमलों के लिए उद्गम अस्पष्टता

बिटडेफ़ेंडर टेलीमेट्री में वास्तविक समापन बिंदुओं पर हमलों की उच्च दर, जो जर्मनी और पश्चिमी औद्योगिक देशों से उत्पन्न होने के लिए कहा जाता है, प्रारंभिक रूप से संदिग्ध कारण से उत्पन्न नहीं होती है, जो इन्फ्रास्ट्रक्चर-ए-ए-सर्विस डेटा केंद्रों से आभासी मशीनें स्थापित की गई हैं। एक बार शुरुआती बिंदु हैं। केवल कुछ ही प्रतिशत हमलों का स्रोत पता होता है जो AWS, Azure या Google क्लाउड प्लेटफ़ॉर्म (GCP) जैसे क्लाउड प्रदाताओं की ओर इशारा करता है। हालाँकि, 50% से अधिक स्रोत IP को Tor नेटवर्क (प्याज राउटर) के नोड्स से बाहर निकलने के लिए सौंपा जा सकता है। इसलिए हैकर्स अपनी पहचान और उत्पत्ति को छिपाने के लिए वर्चुअल टनल के नेटवर्क का उपयोग करते हैं। अपने हमलों को रूट करते समय, वे उन मशीनों को चुनते हैं जो शुरुआती बिंदु के रूप में उनके लक्षित पीड़ितों के करीब होती हैं।

धमकी को गंभीरता से लिया है

सौभाग्य से, विश्लेषण ने यह सबूत भी प्रदान किया कि कंपनियां कितनी लगन और लगन से अपने स्वयं के आईटी की जांच करती हैं और खतरे को गंभीरता से लेती हैं। टेलीमेट्री विश्लेषण के रन-अप में, विशेषज्ञों ने एंडपॉइंट्स पर लगभग 75 प्रतिशत हमलों को फ़िल्टर किया, जो स्पष्ट रूप से आईटी प्रबंधकों द्वारा कमजोरियों के लिए अपने स्वयं के सिस्टम की जांच करने के लिए शुरू किए गए थे।

बिटडेफ़ेंडर भेद्यता से बचाता है

बिटडेफ़ेंडर उत्पाद और सेवाएँ भेद्यता से सुरक्षित हैं। इस पर जानकारी बिटडेफेंडर पर ऑनलाइन पाई जा सकती है.

Bitdefender.com पर अधिक

बिटडेफेंडर के बारे में बिटडेफ़ेंडर साइबर सुरक्षा समाधान और एंटीवायरस सॉफ़्टवेयर में वैश्विक अग्रणी है, जो 500 से अधिक देशों में 150 मिलियन से अधिक सिस्टम की सुरक्षा करता है। 2001 में इसकी स्थापना के बाद से, कंपनी के नवाचारों ने नियमित रूप से निजी ग्राहकों और कंपनियों के लिए उपकरणों, नेटवर्क और क्लाउड सेवाओं के लिए उत्कृष्ट सुरक्षा उत्पाद और बुद्धिमान सुरक्षा प्रदान की है। पसंद के आपूर्तिकर्ता के रूप में, बिटडेफ़ेंडर तकनीक दुनिया के तैनात सुरक्षा समाधानों के 38 प्रतिशत में पाई जाती है और उद्योग के पेशेवरों, निर्माताओं और उपभोक्ताओं द्वारा समान रूप से विश्वसनीय और मान्यता प्राप्त है। www.bitdefender.de