जर्मनी और दुनिया में आईटी खतरे की स्थिति तेज हो रही है। टेट्रा डिफेंस, एक आर्कटिक वुल्फ कंपनी, हर तिमाही में आईटी सुरक्षा डेटा एकत्र करती है और उसका विश्लेषण करती है और वर्तमान आईटी खतरे की स्थिति का आकलन करने और जवाबी उपाय विकसित करने के लिए इसका उपयोग करती है। Q1 2022 (जनवरी-मार्च) के परिणाम।

यह जानने के लिए कि कैसे कंपनियां साइबर हमलों के खिलाफ सबसे प्रभावी ढंग से अपनी रक्षा कर सकती हैं, उन्हें यह जानने की जरूरत है कि हमलावर सिस्टम तक कैसे पहुंच प्राप्त करते हैं। एक हमलावर के प्रारंभिक प्रवेश बिंदु को समझौता का मूल बिंदु (RPOC) कहा जाता है। तीन अलग-अलग श्रेणियां हैं:

जानिए कहां से हो रहा है हमला

- बाहरी हमले - सिस्टम तक पहुंच प्राप्त करने के लिए एक ज्ञात भेद्यता का उपयोग किया जाता है।

- उपयोगकर्ता क्रिया - हमला करने वाले उपयोगकर्ता स्वयं सक्रिय हो जाते हैं और उदाहरण के लिए, फ़िशिंग ईमेल में संक्रमित दस्तावेज़ खोलते हैं।

- गलत कॉन्फ़िगरेशन - खतरा पैदा करने वाले लोग गलत तरीके से बनाए गए सिस्टम (उदाहरण के लिए एक वेब पोर्टल जो पासवर्ड से सुरक्षित नहीं है) के माध्यम से पहुंच प्राप्त करते हैं।

टेट्रा डिफेंस डेटा से पता चलता है कि 82 की पहली तिमाही में सभी हमलों (2022%) के दो-तिहाई से अधिक "बाहरी हमले" थे, जिनमें शामिल हैं:

- पीड़ित के नेटवर्क में ज्ञात भेद्यता के माध्यम से 57%

- रिमोट डेस्कटॉप प्रोटोकॉल (RDP) के कारण 25%

पैचिंग भुगतान करता है

मूल्यांकन से पता चला है कि जिन घटनाओं में RPOC एक "बाहरी भेद्यता" थी, वे दूसरों की तुलना में काफी अधिक अतिरिक्त लागत का कारण बनीं। इन लागतों को समय पर इंस्टॉल या अपडेट किए गए पैच के साथ कम किया जा सकता है। इसलिए, बाहरी भेद्यता से जोखिम को कम करने के लिए, संगठनों को अपनी हमले की सतह को समझना चाहिए और जोखिम के आधार पर पैचिंग को प्राथमिकता देनी चाहिए, साथ ही यह सुनिश्चित करना चाहिए कि उनके सिस्टम की सुरक्षा के लिए उनके पास बचाव है।

भीतर से खतरा: इंसान

टेट्रा डिफेंस के नंबर भी एक पुराने साइबर सुरक्षा ज्ञान की पुष्टि करते हैं: आईटी सुरक्षा में सबसे बड़ा खतरा लोग हैं।

- कंपनियों में सभी साइबर सुरक्षा घटनाओं का लगभग पांचवां (18%) व्यक्तिगत कर्मचारियों के कार्यों में वापस पाया जा सकता है

- इनमें से आधे से अधिक (54%) घटनाएं एक संक्रमित दस्तावेज़ (जैसे स्पैम ईमेल से संलग्नक) को खोलने के कारण हुईं।

- 23% घटनाएं समझौता किए गए प्रमाण-पत्रों के कारण थीं

- इनमें से अधिकांश मामलों में उपयोगकर्ता नाम और पासवर्ड संयोजन का पुन: उपयोग करना घटनाओं के लिए ट्रिगर है

- एक्सेस सुरक्षा बढ़ाने के लिए, हम मल्टी-फैक्टर ऑथेंटिकेशन (MFA) का उपयोग करने की सलाह देते हैं

ProxyShell Log4Shell से बेहतर प्रदर्शन करता है

दिसंबर 4 में ध्यान आकर्षित करने के बाद, Log4J/Log2021Shell भेद्यता Q2022 22 (सभी घटनाओं का 33%) में केवल तीसरा सबसे अधिक शोषित बाहरी खतरा था। ProxyShell भेद्यता (Microsoft Exchange भेद्यता की एक श्रृंखला) का अधिक बार (XNUMX%) शोषण किया गया।

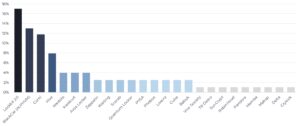

इन उद्योगों को सबसे ज्यादा खतरा है

2022 की पहली तिमाही में उद्योग सबसे अधिक जोखिम में था - एक महत्वपूर्ण अंतर से - स्वास्थ्य सेवा। वित्त, शिक्षा, निर्माण और निर्माण ने पीछा किया और बढ़ते खतरे का भी सामना किया। सेवा, रसद, कला और ऊर्जा क्षेत्रों में साइबर हमलों का लक्ष्य बनने का अपेक्षाकृत कम जोखिम था। हालाँकि, विशेष रूप से वैश्विक अशांति और वित्तीय अनिश्चितताओं को देखते हुए, सभी उद्योगों की कंपनियों को सतर्क रहना चाहिए।

इन त्रैमासिक मूल्यांकनों के लिए धन्यवाद, आर्कटिक वुल्फ और टेट्रा डिफेंस न केवल अपने ज्ञान को साझा कर सकते हैं, बल्कि नए पता लगाने के तरीके भी विकसित कर सकते हैं और मौजूदा लोगों में सुधार कर सकते हैं। आर्कटिक वुल्फ अपने ग्राहकों के साथ XNUMX/XNUMX काम करता है ताकि खतरे के परिदृश्य का अनुमान लगाया जा सके, नए समाधानों को लागू किया जा सके और आर्कटिक वुल्फ सिक्योरिटी ऑपरेशंस क्लाउड को बेहतर बनाने के लिए खतरे की खुफिया जानकारी और विश्लेषण का लाभ उठाया जा सके।

आर्कटिकवॉल्फ डॉट कॉम पर अधिक

आर्कटिक वुल्फ के बारे में आर्कटिक वुल्फ सुरक्षा संचालन में एक वैश्विक नेता है, जो साइबर जोखिम को कम करने के लिए पहला क्लाउड-देशी सुरक्षा संचालन मंच प्रदान करता है। समापन बिंदु, नेटवर्क और क्लाउड स्रोतों में फैले थ्रेट टेलीमेट्री के आधार पर, आर्कटिक वुल्फ® सिक्योरिटी ऑपरेशंस क्लाउड दुनिया भर में प्रति सप्ताह 1,6 ट्रिलियन से अधिक सुरक्षा घटनाओं का विश्लेषण करता है। यह लगभग सभी सुरक्षा उपयोग मामलों में कंपनी-महत्वपूर्ण अंतर्दृष्टि प्रदान करता है और ग्राहकों के विषम सुरक्षा समाधानों का अनुकूलन करता है। आर्कटिक वुल्फ प्लेटफॉर्म का उपयोग दुनिया भर में 2.000 से अधिक ग्राहक करते हैं। यह स्वचालित खतरे का पता लगाने और प्रतिक्रिया प्रदान करता है, जिससे सभी आकार के संगठनों को एक बटन के पुश पर विश्व स्तरीय सुरक्षा संचालन स्थापित करने में सक्षम बनाता है।