IoT - इंटरनेट ऑफ थिंग्स का विस्तार जारी है। न केवल गृह कार्यालय इसमें योगदान देता है। स्मार्ट हार्डवेयर लगातार व्यापक एप्लिकेशन ढूंढ रहा है। लेकिन इससे हमले की सतह और जोखिम भी बढ़ जाता है। निर्माताओं और उपयोगकर्ताओं को समान रूप से अधिक सुरक्षा सुनिश्चित करने के लिए कहा जाता है।

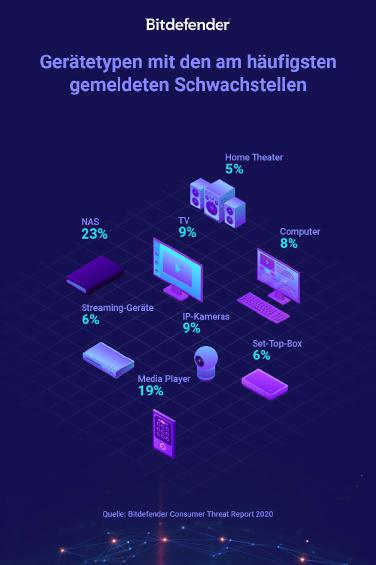

इंटरनेट ऑफ थिंग्स के खतरे अधिक विविध होते जा रहे हैं: कर्मचारी घर से अधिक बार कंपनी नेटवर्क का उपयोग कर रहे हैं, जबकि एक ही समय में निजी तौर पर स्मार्ट उपकरणों का अधिक बार उपयोग कर रहे हैं। यह चलन जारी है: बर्ग इनसाइट के विश्लेषकों के अनुसार, यूरोप में 20,2 प्रतिशत की वार्षिक वृद्धि की उम्मीद की जा सकती है। इससे जोखिम भी बढ़ जाता है। बिटडेफेंडर टेलीमेट्री ने पाया कि 2020 में 23 प्रतिशत आईओटी भेद्यताएं एनएएस स्टोरेज में पाई गईं, जबकि 19 प्रतिशत मीडिया प्लेयर्स में पाई गईं, स्मार्ट टीवी और आईपी कैमरों में प्रत्येक में नौ प्रतिशत और प्रत्येक स्ट्रीमिंग डिवाइस और सेट-टॉप बॉक्स में छह प्रतिशत को समाप्त कर दिया गया।

ग्राहकों को बिना किसी हिचकिचाहट के अपने उपकरणों का उपयोग करने में सक्षम होना चाहिए। यह सुनिश्चित करना कई खिलाड़ियों का काम है, जिनमें पेशेवर संघ, प्राधिकरण और विधायिका शामिल हैं। हालांकि, सबसे पहले, निर्माता और उपयोगकर्ता स्वयं मांग में हैं।

प्रदाताओं के लिए विशिष्टताएँ: सुरक्षा मानक बढ़ाएँ

- सुरक्षित समाधान विकसित करना: जब IoT अनुप्रयोगों के लिए सुरक्षा की बात आती है तो अभी भी सुधार की गुंजाइश है। यहां तक कि सरल उपाय भी जोखिम को काफी हद तक कम कर सकते हैं। खतरे अक्सर लापरवाह विकास और पारदर्शिता की कमी से उत्पन्न होते हैं। डेवलपर्स उपयोगकर्ता खाते सेट करते हैं कि वे दस्तावेज नहीं करते हैं और मानक पासवर्ड प्रदान करते हैं। उपयोगकर्ताओं को इसकी जानकारी नहीं होती है, इसलिए वे इन सेटिंग्स को नहीं बदलते हैं, हालांकि खाते लाइव होने के बाद सभी कार्यों के साथ सक्रिय रहते हैं। वे अक्सर महत्वपूर्ण अधिकारों के साथ निहित होते हैं। साइबर अपराधी इसलिए ऐसे डिफ़ॉल्ट पासवर्ड खोजने की कोशिश करते हैं और संबंधित उपयोगकर्ताओं के लिए व्यवस्थित रूप से एप्लिकेशन की जांच करते हैं। इस कारण से, निर्माताओं को सभी उपयोगकर्ता खातों को निर्दिष्ट करना चाहिए, क्योंकि यही एकमात्र तरीका है जिससे उपयोगकर्ता उन्हें अलग-अलग लॉगिन डेटा निर्दिष्ट कर सकते हैं या उन्हें पूरी तरह से हटा सकते हैं। एक और खामी भी है: जब सेटअप चल रहा होता है, तो एप्लिकेशन अक्सर नेटवर्क पर असुरक्षित लॉगिन डेटा भेजते हैं। निर्माता भी इस बारे में कुछ कर सकते थे।

- सुरक्षित व्यवहार की मांग करें: निर्माता यह सुनिश्चित कर सकते हैं कि उपयोगकर्ता अपने स्वयं के पासवर्ड से अधिक सावधान रहें। सेटअप के दौरान, आप निर्दिष्ट कर सकते हैं कि उपयोगकर्ता को एक्सेस डेटा को बदलना होगा। इस तरह, वे सरल तरीके से सफलतापूर्वक अधिक सुरक्षा प्रदान करते हैं।

- अपडेट बेचना: सॉफ्टवेयर हमेशा अप टू डेट होना चाहिए, खासकर IoT उत्पादों के साथ। हालाँकि, उपयोगकर्ताओं के लिए अपडेट शुरू करना अक्सर बहुत बोझिल होता है या वे इसके बारे में नहीं सोचते हैं। आप सेटिंग्स से निपटने के बिना आसानी से डिवाइस और सॉफ्टवेयर का उपयोग करना चाहते हैं। इसलिए निर्माताओं को स्वचालित रूप से अपडेट आयात करना चाहिए और अपने ग्राहकों को अवांछित कार्य चरणों से बचाना चाहिए।

- मानक ऑपरेटिंग सिस्टम का प्रयोग करें: मानक ऑपरेटिंग सिस्टम का उपयोग किया जाना चाहिए। बिटडेफेंडर टेलीमेट्री डेटा से पता चलता है कि 96 प्रतिशत सुरक्षा खामियों के लिए मालिकाना ऑपरेटिंग सिस्टम जिम्मेदार हैं। इनका उपयोग केवल 34 प्रतिशत उपकरणों में किया जाता है।

निर्माता और सुरक्षा विशेषज्ञों के बीच सहयोग भी उतना ही महत्वपूर्ण है। अक्सर ऐसा होता है। दुर्भाग्य से, कुछ कंपनियों ने अभी भी सुरक्षा के लिए किसी संपर्क व्यक्ति का नाम नहीं लिया है। नतीजतन, कमजोरियों को इतनी जल्दी दूर नहीं किया जा सकता है।

निजी उपयोगकर्ताओं और कंपनियों के लिए होमवर्क

IoT उपकरणों में खामियां, बिटडेफेंडर कस्टमर थ्रेट रिपोर्ट 2020 (इमेज: बिटडेफेंडर)।

- संभावित खतरों से अवगत रहें: साइबर अपराधियों द्वारा निजी उपयोगकर्ताओं को भी निशाना बनाया जा सकता है। वे अक्सर मानते हैं कि उनके अपने घरेलू नेटवर्क में हमलावरों की कोई दिलचस्पी नहीं है। लेकिन वे गलत हैं। एक शानदार अपार्टमेंट कुछ हैकर्स को डिजिटल डोरनॉब को नियंत्रित करने के लिए प्रोत्साहित कर सकता है। और भले ही हमलावर वास्तव में स्वयं उपयोगकर्ताओं को लक्षित नहीं कर रहे हों, उदाहरण के लिए, वे अभी भी अपने नेटवर्क के माध्यम से DDoS हमलों को लॉन्च करने के लिए अपने हार्डवेयर में खामियों का उपयोग करते हैं। अन्य हैकर इस तरह से कॉर्पोरेट नेटवर्क में प्रवेश करने के अवसर को जब्त करना चाहते हैं - और शायद उपयोगकर्ता को नोटिस किए बिना भी, क्योंकि उन पर सीधे हमला नहीं किया जाता है।

- सस्ते उत्पाद आपको महंगे पड़ सकते हैं: जो लोग सस्ते उत्पाद खरीदते हैं उनके अधिक जोखिम लेने की संभावना अधिक होती है। जहां तक सुरक्षा का संबंध है, कोई भी ब्रांड अक्सर अपर्याप्त रूप से सुसज्जित नहीं होता है। इसके अलावा, उनके पास अक्सर हॉटलाइन नहीं होती है। अगर ऐसा है तो पहुंचना मुश्किल है। एक स्थापित निर्माता से एक ब्रांडेड डिवाइस आमतौर पर वह वादा करता है जो वह वादा करता है और बेहतर समर्थन प्रदान करता है।

- अपने स्वयं के IoT उपकरण को अपडेट करना: उपकरणों का उपयोग अक्सर तब तक किया जाता है जब तक कि वे काम करना बंद न कर दें। हालाँकि, यह एक समस्या हो सकती है, क्योंकि कई निर्माता केवल अपने उत्पादों को कम उम्र के लिए डिज़ाइन करते हैं, न कि लंबे समय तक उपयोग के लिए। इसका मतलब यह भी हो सकता है कि यदि उपकरण अभी भी उपयोग में है तो समर्थन समाप्त हो गया है - या यह कि प्रदाता बाजार से पूरी तरह से गायब हो गया है।

- पासवर्ड साफ-सफाई का अभ्यास करें: उपयोगकर्ताओं को प्रदान किए गए पासवर्ड को जल्दी से बदलना चाहिए। बाद में भी, आपको उन्हें नियमित रूप से बदलना चाहिए या पासवर्ड मैनेजर का उपयोग करना चाहिए। डिफ़ॉल्ट पासवर्ड साइबर अपराधियों के लिए कोई बाधा नहीं है उनके पास इंटरनेट सर्च इंजन हैं जिसके माध्यम से वे सीधे और बड़ी संख्या में आईओटी उपकरणों को ढूंढ सकते हैं। किसी व्यक्ति के बारे में हैकर्स के पास क्या जानकारी है, जैसे सेवाओं पर पाया जा सकता है https://dehashed.com पता लगाना। वे अपने स्वयं के लॉगिन डेटा के संभावित समझौते का एक त्वरित अवलोकन प्रदान करते हैं, जो कि सस्ती है और हमेशा अद्यतित है।

- अपने खुद के डेटा की सुरक्षा पर नज़र रखें: IoT डिवाइस डेटा ट्रांसमिट करने के लिए बने हैं। यदि यह डेटा यूरोपीय संघ के बाहर किसी सर्वर पर स्थित है, तो उस पर भिन्न और अक्सर अधिक ढीले डेटा सुरक्षा दिशानिर्देश लागू होते हैं। इसे कभी नहीं भूलना चाहिए।

जब IoT सुरक्षा की बात आती है तो केवल निर्माता और उपयोगकर्ता ही जिम्मेदार नहीं होते हैं। यदि वे दूर से काम कर रहे हैं तो कंपनियां अपने कर्मचारियों की कॉर्पोरेट नेटवर्क तक पहुंच की निगरानी करने के लिए भी अच्छा करेंगी। यदि आईटी विभाग समापन बिंदु तक नहीं पहुंच सकता है, तो आवश्यक होने पर नेटवर्क स्तर पर भी सुरक्षा प्रदान की जा सकती है। इसी तरह, प्राधिकरण और उद्योग संघ अब इंटरनेट ऑफ थिंग्स की सुरक्षा को आगे बढ़ाने की आवश्यकता को अनदेखा नहीं कर सकते हैं।

Bitdefender.com पर PDF से अधिक

Kaspersky के बारे में Kaspersky 1997 में स्थापित एक अंतरराष्ट्रीय साइबर सुरक्षा कंपनी है। Kaspersky की डीप थ्रेट इंटेलिजेंस और सुरक्षा विशेषज्ञता दुनिया भर में व्यवसायों, महत्वपूर्ण बुनियादी ढांचे, सरकारों और उपभोक्ताओं की सुरक्षा के लिए नवीन सुरक्षा समाधानों और सेवाओं की नींव के रूप में कार्य करती है। कंपनी के व्यापक सुरक्षा पोर्टफोलियो में जटिल और उभरते साइबर खतरों से बचाव के लिए अग्रणी एंडपॉइंट सुरक्षा और विशेष सुरक्षा समाधानों और सेवाओं की एक श्रृंखला शामिल है। 400 मिलियन से अधिक उपयोगकर्ता और 250.000 कॉर्पोरेट ग्राहक Kaspersky प्रौद्योगिकियों द्वारा सुरक्षित हैं। www.kaspersky.com/ पर Kaspersky के बारे में अधिक जानकारी