आज, किसी कंपनी की सफलता के लिए डेटा सुरक्षा और डिजिटल बुनियादी ढांचे की सुरक्षा महत्वपूर्ण हैं। कंपनियां खगोलीय गति से नए डेटा उत्पन्न कर रही हैं। डेटा लंबे समय से एक डिजिटल मुद्रा बन गया है - और इसका मूल्य हर दिन बढ़ रहा है। अपरिवर्तनीय संग्रहण अधिक डेटा सुरक्षा सुनिश्चित करता है।

इस प्रकार, आईटी सुरक्षा और प्रशासन टीमों के लिए सुरक्षा खतरों और अन्य डेटा हानि से सुरक्षा सर्वोपरि है। डेटा स्थिरता और प्रामाणिकता सुनिश्चित की जानी चाहिए क्योंकि संगठन उद्योग और सरकारी अनुपालन जनादेश और अन्य SLAs से जूझते हैं। लेकिन बाहरी हमलावरों और मैलवेयर से डेटा सुरक्षा भी एक प्रमुख भूमिका निभाती है।

अक्सर, हालांकि, इस डेटा की सुरक्षा को केवल एकतरफा देखा जाता है और संपूर्ण बैकअप पथ को केवल सबसे खराब स्थिति के रूप में देखा जाता है।

बैकअप एक अच्छी शुरुआत है

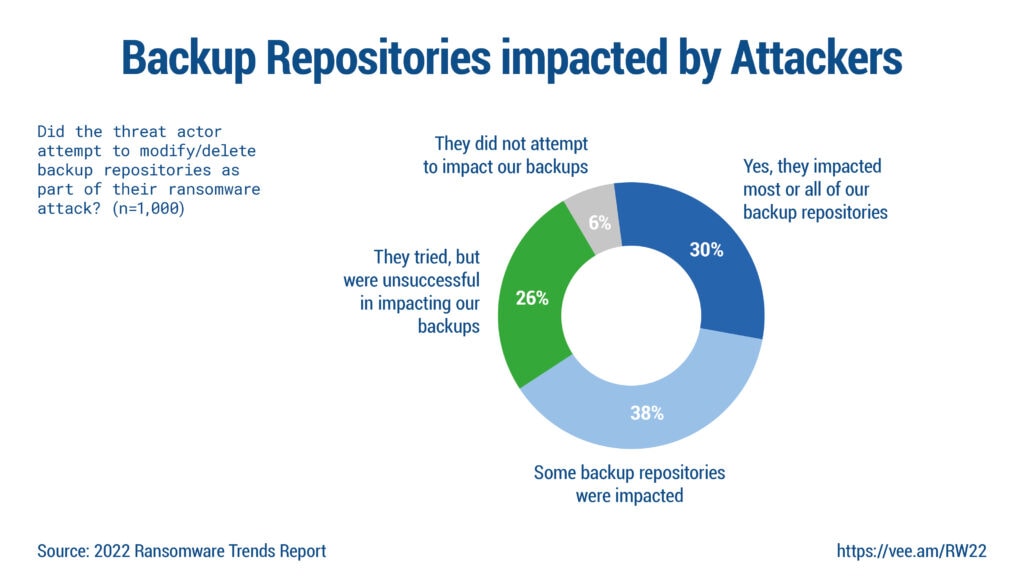

डेटा भ्रष्टाचार या हानि की स्थिति में डेटा को अंतिम ज्ञात स्वच्छ स्थिति में बैकअप करना अब एक सामान्य अभ्यास है। लेकिन तब क्या होता है जब वह बैकअप ही सुरक्षा भंग का शिकार हो जाता है? वीम के एक हालिया अध्ययन के अनुसार, सभी हमलों में से 90% से अधिक पहले बैकअप को लक्षित करते हैं। लगभग तीन चौथाई सफल भी हैं।

🔎 साइबर ठग तेजी से कंपनी बैकअप को निशाना बना रहे हैं ताकि उन्हें रैनसमवेयर हमले से उबरने से रोका जा सके; अपरिवर्तनीय भंडारण बैकअप की सुरक्षा करता है (छवि: फास्ट-एलटीए)।

संग्रहीत डेटा (प्राथमिक डेटा और बैकअप) को अवांछित और अप्रत्याशित डेटा सुरक्षा उल्लंघनों से बचाने के लिए प्रभावी सुरक्षा तंत्र स्थापित करना महत्वपूर्ण है - चाहे अंदर से या बाहर से। और उच्च फिरौती की मांग का भुगतान न करने और डेटा के डिक्रिप्शन की आशा करने के लिए।

डेटा परिवर्तनशील नहीं होना चाहिए

इस डेटा सुरक्षा चुनौती का उत्तर है: अपरिवर्तनीय भंडारण, यानी अपरिवर्तनीय भंडारण।

अपरिवर्तनीय भंडारण का सिद्धांत यह है कि डेटा को किसी के द्वारा छेड़छाड़ या हटाया नहीं जा सकता है, चाहे उनका इरादा कुछ भी हो। एक बार समय की अवधि के लिए अपरिवर्तनीयता निर्धारित हो जाने के बाद, डेटा अपने मूल और अपरिवर्तित रूप में तब तक बना रहेगा जब तक कि समय की अवधि समाप्त नहीं हो जाती। इस समय के दौरान, डेटा अपरिवर्तनीय और गैर-मिटाने योग्य होता है, इसलिए डेटा प्रतिधारण और डेटा अखंडता दोनों आवश्यकताओं को पूरा किया जाता है।

अपरिवर्तनीय भंडारण के प्रमुख अनुप्रयोग और लाभ

- रैंसमवेयर और अन्य साइबर हमलों से सुरक्षा: अपरिवर्तनीयता सुनिश्चित करती है कि प्राथमिक डेटा और बैकअप को एन्क्रिप्ट या परिवर्तित नहीं किया जा सकता है, जिससे वे दुर्भावनापूर्ण अभिनेताओं के लिए अभेद्य बन जाते हैं।

- दुर्भावनापूर्ण आंतरिक खतरों की रोकथाम, उदा. B. जब कोई असंतुष्ट कर्मचारी सुरक्षित फाइलों को हटाने या संशोधित करने का प्रयास करता है

- उपयोगकर्ताओं को गलती से फ़ाइलों को हटाने और सामग्री को संशोधित करने से रोकना

- डेटा भ्रष्टाचार के लिए नेतृत्व करने वाली मानवीय त्रुटियों और बगों से सुरक्षा

- उन नीतियों का अनुपालन करना जो निर्धारित करती हैं कि डेटा की सटीक प्रतियों को एक निर्दिष्ट समयावधि (वीडियो और ऑडियो निगरानी फुटेज, बैकअप, लॉग फाइल, ऐतिहासिक विश्लेषण डेटा, आदि) के लिए बनाए रखा जाना चाहिए।

- मुकदमेबाजी की जरूरतों के लिए डेटा प्रामाणिकता बनाए रखना, जैसे बी कानूनी प्रतिधारण अवधि, साक्ष्य की एक श्रृंखला प्रदान करना और डिजिटल साक्ष्य हासिल करना

- प्रतिधारण नीति में परिवर्तन और पुनर्प्राप्ति बिंदुओं को हटाने से बैकअप की सुरक्षा

आपको कैसी प्रतिक्रिया देनी चाहिए?

डेटा की अपरिवर्तनीयता की अवधारणा को विभिन्न स्टोरेज मीडिया और विभिन्न तकनीकों का उपयोग करके लागू किया जा सकता है। आप यह जान सकते हैं कि ये क्या हैं और आप हमारे विशिष्ट श्वेत पत्र "अपरिवर्तनीय संग्रहण" में अपनी आवश्यकताओं को कैसे पूरा कर सकते हैं।

FAST-LTA.de पर श्वेत पत्र के लिए

के बारे में FAST LTA लिमिटेड FAST LTA सुरक्षित माध्यमिक और दीर्घकालिक भंडारण प्रणालियों के विशेषज्ञ हैं। टिकाऊ और कम रखरखाव वाले हार्डवेयर का संयोजन, डेटा बैकअप के लिए एकीकृत सॉफ़्टवेयर और 10 साल तक की अवधि के ऑन-साइट रखरखाव अनुबंध संग्रह और बैकअप अनुप्रयोगों से डेटा का दीर्घकालिक, लागत प्रभावी भंडारण सुनिश्चित करते हैं। इन-हाउस विकास जैसे स्थानीय इरेज़र कोडिंग, हार्डवेयर WORM का उपयोग करके सीलिंग और कुशल ऊर्जा प्रबंधन मध्यम आकार के ग्राहकों को रैनसमवेयर हमलों और गलत कॉन्फ़िगरेशन के माध्यम से डेटा हानि से बचाने और विनियामक और कानूनी आवश्यकताओं (GDPR) को पूरा करने में मदद करते हैं। म्यूनिख प्रदाता के समाधान ने स्वास्थ्य सेवा, लोक प्रशासन, फिल्म/टीवी/वीडियो और उद्योग में हजारों प्रतिष्ठानों में खुद को साबित किया है।