डेटा ट्रैफ़िक के संदर्भ में औद्योगिक कंपनियों में बढ़ी हुई सुरक्षा आवश्यकताएँ इसलिए नितांत आवश्यक हैं ताकि बाहर से साइबर हमलों को रोका जा सके और इस प्रकार उत्पादन जारी रखा जा सके। सुरक्षित प्रमाणीकरण और किसी भी अभिगम नियंत्रण के लिए उपयोगकर्ता के अनुकूल, ProSoft गेटकीपर प्रस्तुत करता है, निकटता प्रमाणीकरण का उपयोग करके एक बुद्धिमान और वायरलेस लॉगिन प्रबंधन।

एक ओर, "भविष्य का कारखाना" प्रभावी समय-समय पर उत्पादन के साथ-साथ बुद्धिमान और आत्म-नियंत्रित प्रणालियों के लिए खड़ा है। दूसरी ओर, यह बढ़े हुए डेटा ट्रैफ़िक और लोगों और मशीनों और मशीनों के बीच आपस में संचार के लिए भी खड़ा है। डेटा ट्रैफ़िक के संदर्भ में औद्योगिक कंपनियों में बढ़ी हुई सुरक्षा आवश्यकताएँ इसलिए नितांत आवश्यक हैं ताकि बाहर से साइबर हमलों को रोका जा सके और इस प्रकार उत्पादन जारी रखा जा सके। इन बढ़े हुए सुरक्षा उपायों को कारखाने के प्रत्येक कर्मचारी पर स्वयं भी लागू किया जाना चाहिए। उत्पादन-आंतरिक सिस्टम के सभी उपयोगकर्ताओं के लिए कीवर्ड इसलिए है: प्रत्येक अभिगम नियंत्रण के लिए सुरक्षित प्रमाणीकरण। एक ही समय में इस समय को प्रभावी और उपयोगकर्ता के अनुकूल बनाने के लिए, ProSoft गेटकीपर प्रस्तुत करता है, जो निकटता प्रमाणीकरण का उपयोग करके एक बुद्धिमान और वायरलेस लॉगिन प्रबंधन है।

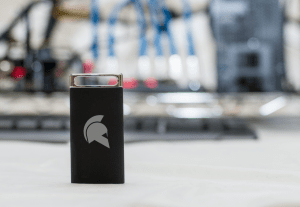

उद्योग के लिए: ब्लूटूथ हलबर्ड टोकन

ProSoft GmbH के प्रबंध निदेशक रॉबर्ट कोरहेर कहते हैं, "गेटकीपर स्थैतिक प्रमाणीकरण का विस्तार और सुधार करता है, जो केवल एक नाम और पासवर्ड दर्ज करके किया जाता है, और बहु-कारक प्रमाणीकरण, जो पासकोड द्वारा सुरक्षित होता है, जो केवल एक बार मान्य होता है।"

जटिल पासवर्ड की तुलना में हलबर्ड टोकन के साथ अधिक सुरक्षा

औद्योगिक उत्पादन में, व्यक्तिगत सुरक्षा आवश्यकताओं के आधार पर दो परिदृश्य संभव हैं: मानक अनुप्रयोग में, संयंत्र संचालक अपने टोकन के साथ अपनी मशीन से संपर्क करता है। यह टर्मिनल पर स्थापित USB निकटता सेंसर (ब्लूटूथ रिसीवर) द्वारा पहचाना जाता है और स्वचालित रूप से पंजीकृत होता है। यदि वह फिर से स्थान छोड़ता है, तो ऑपरेटर टर्मिनल स्वचालित रूप से लॉक हो जाता है।

यदि उच्च सुरक्षा आवश्यकताएँ लागू होती हैं, तो दृष्टिकोण के अलावा - तथाकथित दो-कारक प्रमाणीकरण के अलावा एक फिंगरप्रिंट सेंसर के माध्यम से एक पिन प्रविष्टि या बायोमेट्रिक सुविधाओं की पुष्टि भी संभव है।

ProSoft.com पर अधिक

प्रोसॉफ्ट के बारे में ProSoft की स्थापना 1989 में बड़े कंप्यूटर वातावरण में जटिल सॉफ़्टवेयर समाधान प्रदाता के रूप में की गई थी। 1994 के बाद से, कंपनी ने मैक ओएस, लिनक्स, साथ ही मोबाइल वातावरण और अंत उपकरणों सहित आधुनिक, विषम Microsoft विंडोज इन्फ्रास्ट्रक्चर के लिए नेटवर्क प्रबंधन और आईटी सुरक्षा समाधानों पर ध्यान केंद्रित किया है। विशेषज्ञ निगमों और मध्यम आकार की कंपनियों के लिए कुशल सॉफ्टवेयर और हार्डवेयर का प्रबंधन करते हैं और खुद को आईटी सुरक्षा के विशेषज्ञ के रूप में स्थापित किया है। इसके अलावा, एक मूल्य-वर्धित वितरक (VAD) के रूप में, ProSoft निर्माताओं को "गो-टू-मार्केट" और यूरोप के जर्मन-भाषी हिस्से में नए समाधानों के बाज़ार लॉन्च के साथ समर्थन करता है।