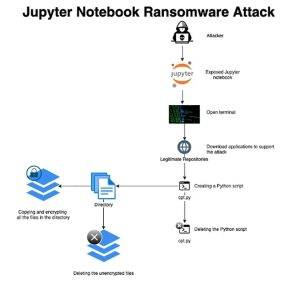

टीम नॉटिलस, एक्वा सिक्योरिटी की क्लाउड-नेटिव टेक्नोलॉजी स्टैक में विशेषज्ञता वाली अनुसंधान इकाई ने एक नए हमले के वेक्टर की खोज की है जिसका उपयोग साइबर अपराधी रैनसमवेयर चलाने वाली कंपनियों को लक्षित करने के लिए कर सकते हैं। पहली बार, टीम ने डेटा पेशेवरों के साथ लोकप्रिय ओपन सोर्स सॉफ़्टवेयर ज्यूपिटर नोटबुक को लक्षित करने वाले पायथन-आधारित रैंसमवेयर हमले का खुलासा किया।

हमलावर पहले गलत कॉन्फ़िगर किए गए वातावरण के माध्यम से पहुंच प्राप्त करते हैं और फिर रैनसमवेयर स्क्रिप्ट चलाते हैं जो सर्वर पर निर्दिष्ट पथ में प्रत्येक फ़ाइल को एन्क्रिप्ट करता है और फिर हमले को अस्पष्ट करने के लिए निष्पादन के बाद खुद को हटा देता है। क्योंकि ज्यूपिटर नोटबुक का उपयोग डेटा का विश्लेषण करने और डेटा मॉडल बनाने के लिए किया जाता है, यदि इन वातावरणों को ठीक से सुरक्षित नहीं किया जाता है, तो यह हमला संगठनों को महत्वपूर्ण नुकसान पहुंचा सकता है।

व्यवसाय और शोधकर्ता जोखिम में हैं

शोधकर्ताओं ने एक वास्तविक दुनिया के कॉर्पोरेट वातावरण का अनुकरण करने के लिए डिज़ाइन किए गए इंटरनेट से जुड़े ज्यूपिटर एप्लिकेशन का उपयोग करके एक हनीपोट स्थापित किया। इस प्रकार इसमें ज्यूपिटर नोटबुक के वास्तविक उदाहरणों और कच्चे डेटा तक पहुंच होती है जिसे हमलावर एन्क्रिप्ट कर सकता है। एक्वा सिक्योरिटी का ट्रेसी, लिनक्स के लिए एक ओपन सोर्स रनटाइम सिक्योरिटी और फोरेंसिक टूल का इस्तेमाल हमले का पता लगाने के लिए किया गया था।

साइबर अपराधी रैंसमवेयर (छवि: एक्वा सुरक्षा) के साथ नोटबुक पर हमला करने के लिए लोकप्रिय ज्यूपिटर सॉफ्टवेयर का उपयोग करते हैं।

ज्यूपिटर नोटबुक उपयोगकर्ताओं के लिए इस पद्धति से बचाव के लिए कुछ सुझाव दिए गए हैं

- अपने डेटा डेवलपमेंट एप्लिकेशन तक पहुंच को नियंत्रित करने के लिए टोकन या अन्य प्रमाणीकरण विधि का उपयोग करें।

- ट्रांज़िट में डेटा की सुरक्षा के लिए एसएसएल का उपयोग करना सुनिश्चित करें।

- इंटरनेट एक्सेस को पूरी तरह से अवरुद्ध करके या यदि पर्यावरण को इंटरनेट एक्सेस की आवश्यकता है, तो इनबाउंड ट्रैफ़िक को नियंत्रित करने के लिए नेटवर्क नियमों या वीपीएन का उपयोग करके इनबाउंड ट्रैफ़िक को एप्लिकेशन तक सीमित करें। आउटबाउंड एक्सेस को प्रतिबंधित करने की भी सिफारिश की गई है।

- अपने एप्लिकेशन को किसी विशेषाधिकार प्राप्त उपयोगकर्ता या सीमित अधिकारों वाले उपयोगकर्ता के साथ चलाएं।

- सुनिश्चित करें कि आप सभी ज्यूपिटर नोटबुक उपयोगकर्ताओं को जानते हैं। आप उपयोगकर्ताओं को एक Sqlite3 डेटाबेस में क्वेरी कर सकते हैं जो आपको निम्न पथ में मिलना चाहिए: './root/.local/share/jupyter/nbsignatures.db'। यदि सर्वर पर एसएसएच एक्सेस सक्षम है, तो आप यह सुनिश्चित करने के लिए अधिकृत एसएसएच कुंजी फाइलों की भी जांच कर सकते हैं कि आप सभी कुंजियों को जानते हैं और कोई अज्ञात उपयोगकर्ता या कुंजी नहीं है।

एक्वा सिक्योरिटी ने एक विस्तृत ब्लॉग प्रकाशित किया है जिसमें टीम नॉटिलस हनीपोट और देखे गए हमलों की मार श्रृंखला का विवरण दिया गया है: थ्रेट अलर्ट: पहला पायथन रैंसमवेयर अटैक टार्गेटिंग ज्यूपिटर नोटबुक।

Aquasec.com पर अधिक

एक्वा सुरक्षा के बारे में

एक्वा सिक्योरिटी सबसे बड़ा प्योर क्लाउड नेटिव सुरक्षा प्रदाता है। एक्वा अपने ग्राहकों को अपने डिजिटल परिवर्तन को नया करने और तेज करने की स्वतंत्रता देता है। एक्वा प्लेटफॉर्म आपूर्ति श्रृंखला, क्लाउड इंफ्रास्ट्रक्चर और चल रहे वर्कलोड को सुरक्षित करने के लिए एप्लिकेशन लाइफसाइकिल में रोकथाम, पहचान और प्रतिक्रिया स्वचालन प्रदान करता है-चाहे वे कहीं भी तैनात हों।