अप्रयुक्त और भूले हुए उपकरणों की समस्या - एक मिडास रैंसमवेयर हमले का कालक्रम। सोफोस रैपिड रिस्पांस टीम बताती है कि कैसे साइबर अपराधी एक वास्तविक मिडास हमले के मामले में आगे बढ़े और कैसे वे रैंसमवेयर हमले को शुरू करने से पहले अक्टूबर से दिसंबर 2021 तक वाणिज्यिक उपकरणों के माध्यम से नेटवर्क में चले गए।

एक एकीकृत सुरक्षा पारिस्थितिकी तंत्र और जीरो ट्रस्ट के साथ, हमलावरों के पास नेटवर्क में घुसपैठ करने की बहुत कम संभावना होती और हमलावर संगठन का अनधिकृत नेटवर्क एक्सेस पर अधिक नियंत्रण होता।

मिडास रैंसमवेयर के साथ बड़ा हमला

दिसंबर 2021 में एक प्रौद्योगिकी प्रदाता पर रैनसमवेयर हमले के बाद सोफोस रैपिड रिस्पांस टीम को मदद के लिए बुलाया गया। फोरेंसिक निष्कर्षों से पता चलता है कि हमले में कम से कम दो अलग-अलग वाणिज्यिक रिमोट एक्सेस टूल और एक ओपन-सोर्स विंडोज यूटिलिटी का इस्तेमाल किया गया था। अपने विश्लेषण के दौरान, विशेषज्ञों ने इस बात के प्रमाण भी खोजे कि साइबर अपराधी रैनसमवेयर प्रकट होने से कम से कम दो महीने पहले एक डोमेन नियंत्रक और नेटवर्क के अन्य कंप्यूटरों पर सक्रिय थे। यह घटनाओं की एक क्लासिक श्रृंखला से मेल खाती है जिसे शायद एक सतत सुरक्षा रणनीति और शून्य भरोसे से रोका जा सकता था।

एक विशिष्ट आईटी संरचना में जोखिम होते हैं

हमला करने वाली कंपनी ने उस तरह का एक आईटी और सुरक्षा ढांचा संचालित किया जो हजारों बार पाया जा सकता है। Citrix का उपयोग कर्मचारी डेस्कटॉप को वर्चुअलाइज करने के लिए किया गया था। नेटवर्क टोपोलॉजी को सपाट रूप से व्यवस्थित किया गया था, जिसमें पूरे नेटवर्क को वीपीएन के माध्यम से एक्सेस किया जा सकता था। अधिकांश भौतिक उपकरणों में वर्चुअल मशीन चलाने वाले विंडोज सर्वर शामिल थे। नेटवर्क का कोई विभाजन नहीं था। कुल मिलाकर, एक विशिष्ट बुनियादी ढाँचा जो साइबर हमले को तुलनात्मक रूप से आसान बनाता है।

हमले का कोर्स

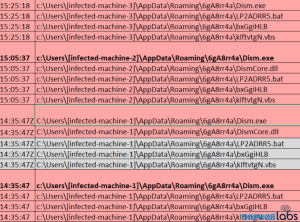

हमले को खतरे के अभिनेताओं द्वारा कई कार्यों के साथ अंजाम दिया गया था, एक समय में एक मशीन पर कई पॉवरशेल स्क्रिप्ट चलाने के लिए विंडोज सेवाओं का निर्माण किया गया था, जो रास्ते में उनके हमले में अन्य मशीनों को शामिल करता था। इसने उन्हें SMB प्रोटोकॉल के माध्यम से किसी भी अन्य मशीन तक पहुँचने में सक्षम बनाया, चाहे वह सर्वर हो या VM।

ज़ीरो ट्रस्ट वातावरण में, उचित रूप से कॉन्फ़िगर किए गए एक्सेस नियंत्रण हमलावरों को एक समझौता किए गए कंप्यूटर को दूसरे के विरुद्ध उपयोग करने से रोक सकते थे।

रेट्रोस्पेक्ट में, फोरेंसिक 13 अक्टूबर को संभावित रूप से पहला समझौता करने में सक्षम थे। यह 7 दिसंबर तक नहीं था कि हमलावरों ने रैंसमवेयर बाइनरी को नेटवर्क में कंप्यूटरों में वितरित करना शुरू किया। नतीजतन, घुसपैठियों को दो महीने से अधिक समय तक किसी का ध्यान नहीं गया। उन्होंने आदेशों को निष्पादित किया, आंतरिक आरडीपी कनेक्शन शुरू किए, पहले से स्थापित व्यावसायिक रिमोट एक्सेस सॉफ़्टवेयर का उपयोग किया, डेटा को क्लाउड पर एक्सफ़िल्टर्ड किया, और लक्ष्य के डोमेन नियंत्रकों में से किसी एक से फ़ाइलों को स्थानांतरित किया।

अप्रयुक्त और भूले हुए उपकरणों की समस्या

एक घंटे के दौरान कई कंप्यूटरों पर बार-बार कमांड चलाने से ऐसी सेवाएँ स्थापित होती हैं जो स्टार्टअप पर दुर्भावनापूर्ण DismCore.dll को साइडलोड कर देती हैं (छवि: सोफोस)।

जबकि मिडास कुछ अन्य रैंसमवेयर परिवारों की तरह एक प्रमुख खतरा नहीं है, हमलावर पूरी घटना के दौरान एक परिचित पैटर्न का पालन करते दिखे। उन्होंने पारंपरिक विंडोज प्रबंधन उपकरण और प्रक्रियाओं (जैसे पावरशेल और परिनियोजन छवि सर्विसिंग और प्रबंधन उपकरण) के साथ-साथ व्यावसायिक रिमोट एक्सेस टूल्स (एनीडेस्क और टीम व्यूअर) का इस्तेमाल किया, जो एंटी-मैलवेयर अलर्ट को ट्रिगर करने की कम संभावना रखते हैं।

इस घटना में, कंपनी की IT टीम ने AnyDesk, TeamViewer, साथ ही कई अन्य रिमोट एक्सेस टूल्स का परीक्षण किया। हालांकि उपकरणों का अंततः उपयोग नहीं किया गया था, वे विभिन्न सर्वरों पर अप्रयुक्त रहते हैं, जिनका साइबर अपराधी अपने लाभ के लिए उपयोग करते हैं। कुछ मामलों में, उन्होंने हमले वाली कंपनी द्वारा उपयोग किए जाने वाले समापन बिंदु सुरक्षा उत्पादों की पहचान करने और उन्हें बायपास करने के लिए ओपन-सोर्स प्रोसेस हैकर टूल का भी उपयोग किया।

जीरो ट्रस्ट वाला एक सुरक्षा पारिस्थितिकी तंत्र संरक्षित होता

"यह एक अच्छा उदाहरण है कि कई कंपनियों के साथ क्या हो सकता है क्योंकि वे अपने आईटी को एक या दूसरे तरीके से चलाते हैं। मुख्य रूप से बाहर से कंपनी नेटवर्क का परिरक्षण निश्चित रूप से एक एकीकृत सुरक्षा पारिस्थितिकी तंत्र के संबंध में एक प्रभावी सुरक्षा पद्धति है। हालाँकि, इस परिधि-आधारित दृष्टिकोण में भी अधिक से अधिक अंतराल हैं। कर्मचारी तेजी से काम कर रहे हैं, अन्य नेटवर्क के माध्यम से भी। सॉफ्टवेयर-एज-ए-सर्विस एप्लिकेशन (सास), क्लाउड प्लेटफॉर्म और क्लाउड-आधारित सेवाएं भी हैं। शायद ही कोई कॉर्पोरेट नेटवर्क हो जिसमें इसमें एकीकृत सभी प्रणालियाँ सुरक्षित हों। सोफोस के सुरक्षा विशेषज्ञ माइकल वीट कहते हैं, "यह वह जगह है जहां जीरो ट्रस्ट अवधारणा - किसी पर भरोसा नहीं करना और हर चीज की जांच करना - खेल में आता है।"

Sophos.com पर अधिक

सोफोस के बारे में सोफोस पर 100 देशों में 150 मिलियन से अधिक उपयोगकर्ता भरोसा करते हैं। हम जटिल आईटी खतरों और डेटा हानि के विरुद्ध सर्वोत्तम सुरक्षा प्रदान करते हैं। हमारे व्यापक सुरक्षा समाधानों को तैनात करना, उपयोग करना और प्रबंधित करना आसान है। वे उद्योग में स्वामित्व की सबसे कम कुल लागत की पेशकश करते हैं। सोफोस पुरस्कार विजेता एन्क्रिप्शन समाधान, एंडपॉइंट, नेटवर्क, मोबाइल डिवाइस, ईमेल और वेब के लिए सुरक्षा समाधान प्रदान करता है। मालिकाना विश्लेषण केंद्रों के हमारे वैश्विक नेटवर्क सोफोसलैब्स से भी समर्थन प्राप्त है। सोफोस का मुख्यालय बोस्टन, यूएसए और ऑक्सफोर्ड, यूके में है।