ऑनलाइन बैंकिंग ट्रोजन समूह ट्रिकबोट अभी भी सक्रिय है। विश्लेषण से पता चलता है कि बॉटनेट के लिए अतिरिक्त कार्यों के साथ नए वीएनसी मॉड्यूल विकसित किए जा रहे हैं। बिटडेफेंडर में थ्रेट रिसर्च एंड रिपोर्टिंग के निदेशक बोगडान बोत्जातु की एक तकनीकी रिपोर्ट।

ट्रिकबोट मैलवेयर और संबंधित बॉटनेट 2016 में पहली बार खोजे जाने के बाद से सक्रिय हैं। इस दौरान इसके पीछे हमलावर समूह दुनिया भर में कई मिलियन पीसी को संक्रमित करने में कामयाब रहा। डायर मालवेयर वातावरण से उभरे ट्रिकबोट अभिनेताओं ने प्लगइन मॉड्यूल और अतिरिक्त घटकों का एक वास्तविक पारिस्थितिकी तंत्र बनाया है और लगातार नई कार्यात्मकताओं पर काम कर रहे हैं: विशेषज्ञ वर्तमान में वर्चुअल नेटवर्क कंप्यूटिंग (वीएनसी) मॉड्यूल वीएनसीडीआईआई के आगे के विकास का अवलोकन कर रहे हैं। हमलावर वैकल्पिक डेस्कटॉप के माध्यम से संक्रमित कंप्यूटरों पर व्यापक जानकारी तक पहुँच सकते हैं और नए दुर्भावनापूर्ण कार्यों को लोड कर सकते हैं।

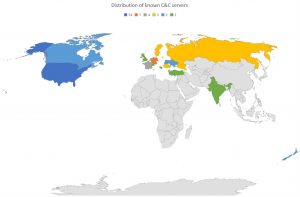

बिटडेफेंडर लैब्स के नवीनतम विश्लेषण से साबित होता है कि ट्रिकबोट समूह कानून प्रवर्तन एजेंसियों के बढ़ते दबाव के बावजूद अपने बॉटनेट पर बड़े जोश के साथ काम कर रहा है। रूस, बेलारूस, यूक्रेन और सूरीनाम से संचालित साइबर क्रिमिनल गैंग अपने कमांड-एंड-कंट्रोल सर्वर इन्फ्रास्ट्रक्चर को लगातार विकसित कर रहा है। पहचाने गए 71 कमांड और कंट्रोल सर्वरों में से 54 वर्तमान में यूएसए में, सात जर्मनी में और तीन फ्रांस में स्थित हैं।

कमांड सेंटर से संपर्क करें

ट्रिकबोट मालवेयर का वर्तमान वर्चुअल नेटवर्क कंप्यूटिंग (VNC) मॉड्यूल tvncDll आक्रमण किए गए सिस्टम की निगरानी और जानकारी एकत्र करने के लिए नए कार्य प्रदान करता है। tvncDll vncDll मॉड्यूल का एक अद्यतन है जिसका उपयोग समूह पहले चयनित प्रमुख लक्ष्यों पर हमला करने के लिए करता था। अपडेट और बग फिक्स की बहुत उच्च आवृत्ति दर्शाती है कि सिस्टम पर आपराधिक डेवलपर्स कितनी तीव्रता से काम कर रहे हैं।

TVncDlI एक मालिकाना संचार प्रोटोकॉल का उपयोग करता है जो पीड़ित के ज्ञान के बिना कमांड और कंट्रोल (C2) सर्वर पर मॉड्यूल द्वारा प्रसारित डेटा को अस्पष्ट करता है।

सफल संक्रमण के तुरंत बाद

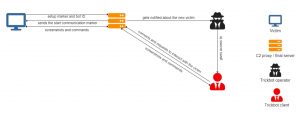

एक सफल संक्रमण के बाद, C2 सर्वर vnconf कॉन्फ़िगरेशन फ़ाइल को कंट्रोल फ़ंक्शन और SetConf कमांड के माध्यम से मॉड्यूल में भेजता है। इस कॉन्फ़िगरेशन फ़ाइल में पूर्वनिर्धारित C2 सर्वर के अधिकतम नौ IP पते शामिल हैं। सर्वर पीड़ितों और हमलावरों के बीच मध्यस्थ के रूप में कार्य करते हैं और वर्तमान में हैकर्स को फ़ायरवॉल के पीछे पीड़ितों के सिस्टम तक पहुँचने की अनुमति देते हैं।

सेटअप के दौरान, क्लाइंट मॉड्यूल पहले एक मार्कर भेजकर अपने अस्तित्व के पहले उपलब्ध C2 सर्वर को सूचित करता है और आगे के आदेशों की प्रतीक्षा करता है। यह बॉट आईडी भी भेजता है, जो विशिष्ट रूप से कंप्यूटर पर कार्यान्वित मॉड्यूल की पहचान करता है।

सर्वर से प्रतिक्रिया के आधार पर

- मॉड्यूल या तो निष्क्रिय रहता है और कार्रवाई करने के लिए C2 सर्वर से सिग्नल की प्रतीक्षा करता है,

- यह अपनी गतिविधि को समाप्त करता है और ट्रिकबोट से मॉड्यूल को उसकी मेमोरी से हटाने के लिए कहता है, या

- यह ऑपरेशनल मोड में चला जाता है। यह क्लाइंट और दुर्भावनापूर्ण होस्ट के बीच संदेशों का आदान-प्रदान शुरू करता है। फुल डुप्लेक्स में, वैकल्पिक डेस्कटॉप के स्क्रीनशॉट और क्लिपबोर्ड की जानकारी पीड़ित सिस्टम से भेजी जाती है।

संदेह कम करने के लिए C2 सर्वर के साथ डेटा ट्रैफ़िक पोर्ट 443 पर चलता है। जबकि इस बंदरगाह के माध्यम से यातायात आमतौर पर एसएसएल या टीएलएस होता है, साइबर अपराधी डेटा को अनएन्क्रिप्टेड भेजते हैं।

मॉड्यूल के नियंत्रण में वैकल्पिक डेस्कटॉप

मॉड्यूल अपना वैकल्पिक डेस्कटॉप बनाता है जिस पर हमलावर का मॉड्यूल पर पूर्ण नियंत्रण होता है (चित्र 4)। घुसपैठिए Cmd.exe मेनू आइटम के माध्यम से PowerShell का उपयोग करके कई कार्य कर सकते हैं। यह भी शामिल है:

- नेटवर्क के भीतर हमले शुरू करने के लिए नए पेलोड डाउनलोड करना

- विभिन्न दस्तावेज़ या ई-मेल इनबॉक्स खोलना,

- और पीड़ित कंप्यूटर से कमांड और कंट्रोल सर्वर पर डेटा और सूचना अपलोड करना।

नेटिव ब्राउज़र बटन पासवर्ड डंप में पासवर्ड प्रकटीकरण की अनुमति देता है। इस सुविधा का विकास पूरे जोरों पर है, जैसा कि कई साप्ताहिक अपडेट से पता चलता है। "नेटिव ब्राउज़र" पर बायाँ-क्लिक करने से इंटरनेट एक्सप्लोरर (चित्र 5) के माध्यम से एक्सेस डेटा को डंप करने के विकल्प के साथ एक अलग ब्राउज़र दिखाई देता है। जाहिर है, हालांकि, क्रोम, फ़ायरफ़ॉक्स और ओपेरा के लिए यह विकल्प प्रदान करने की योजना बनाई जा रही है। इसके लिए बटन बनाए गए हैं।

पृष्ठभूमि में जटिल बुनियादी ढाँचे

इन विश्लेषणों से पता चलता है कि कैसे साइबर अपराधी हमलावर अपने हमले के तरीकों में लगातार सुधार कर रहे हैं और जटिल ट्रिकबोट इन्फ्रास्ट्रक्चर का निर्माण कर रहे हैं और अपनी जोखिम क्षमता को बढ़ा रहे हैं। बिटडेफेंडर लैब्स के विशेषज्ञों द्वारा ट्रिकबोट के लिए नए विकास का पूरा विश्लेषण बिटडेफेंडर पर ऑनलाइन पाया जा सकता है।

Bitdefender.com पर अधिक

बिटडेफेंडर के बारे में बिटडेफ़ेंडर साइबर सुरक्षा समाधान और एंटीवायरस सॉफ़्टवेयर में वैश्विक अग्रणी है, जो 500 से अधिक देशों में 150 मिलियन से अधिक सिस्टम की सुरक्षा करता है। 2001 में इसकी स्थापना के बाद से, कंपनी के नवाचारों ने नियमित रूप से निजी ग्राहकों और कंपनियों के लिए उपकरणों, नेटवर्क और क्लाउड सेवाओं के लिए उत्कृष्ट सुरक्षा उत्पाद और बुद्धिमान सुरक्षा प्रदान की है। पसंद के आपूर्तिकर्ता के रूप में, बिटडेफ़ेंडर तकनीक दुनिया के तैनात सुरक्षा समाधानों के 38 प्रतिशत में पाई जाती है और उद्योग के पेशेवरों, निर्माताओं और उपभोक्ताओं द्वारा समान रूप से विश्वसनीय और मान्यता प्राप्त है। www.bitdefender.de