मैंडिएंट के अनुसार, ALPHV का एक रैंसमवेयर पार्टनर वेरिटास बैकअप इंस्टॉलेशन में पुरानी कमजोरियों की तलाश कर रहा है। अंतराल वास्तव में 2021 से ज्ञात हैं - लेकिन उनमें से कई को पैच नहीं किया गया है। वर्तमान में वेब पर 8.500 से अधिक बैकअप उदाहरण खोजना संभव होना चाहिए।

मैंडिएंट ने एक नए ALPHV रैंसमवेयर पार्टनर (उर्फ ब्लैककैट रैंसमवेयर) को देखा है, जिसे UNC4466 के रूप में ट्रैक किया गया है, जो कमजोरियों के लिए वेरिटास बैकअप एक्सेक इंस्टॉलेशन को लक्षित कर रहा है, CVE-2021-27876, CVE-2021-27877 और CVE -2021-27878 कमजोर हैं। ये सीवीई मार्च 2021 से ज्ञात हैं और पैच भी उपलब्ध हैं। हालाँकि, कुछ व्यवस्थापकों ने अभी तक पैच लागू नहीं किए हैं।

नेटवर्क में 8.500 Veritas Backup Exec उदाहरण

एक वाणिज्यिक इंटरनेट स्कैनिंग सेवा ने Veritas Backup Exec इंस्टेंसेस के 8.500 से अधिक इंस्टॉलेशन की पहचान की है जो वर्तमान में इंटरनेट के माध्यम से एक्सेस किए जा सकते हैं। यह संभव है कि इनमें से कई सिस्टम पैच न किए गए हों और इसलिए असुरक्षित हों। पिछले ALPHV हमलों की मैंडियंट द्वारा जांच की गई, मुख्य रूप से चोरी की गई साख पर निर्भर थी। यह हमला ज्ञात कमजोरियों का फायदा उठाकर लक्ष्य में बदलाव हो सकता है।

ALPHV नवंबर 2021 में रैंसमवेयर-ए-ए-सर्विस के रूप में उभरा, जिसके बारे में कुछ शोधकर्ताओं ने दावा किया कि यह ब्लैकमैटर और डार्कसाइड रैंसमवेयर का उत्तराधिकारी है। जबकि कुछ रैंसमवेयर ऑपरेटरों ने महत्वपूर्ण बुनियादी ढांचे और स्वास्थ्य सुविधाओं को प्रभावित करने से बचने के लिए नियम जारी किए हैं, ALPHV ने इन संवेदनशील उद्योगों को लक्षित करना जारी रखा है।

वेरिटास भेद्यता समयरेखा

- मार्च 2021 में, Veritas ने Veritas Backup Exec 16.x, 20.x और 21.x में तीन गंभीर कमजोरियों की सूचना देने वाली एक एडवाइजरी जारी की।

- 23 सितंबर, 2022 को, एक METASPLOIT मॉड्यूल जारी किया गया था जो इन कमजोरियों का फायदा उठाता है और एक सत्र बनाता है जिसके माध्यम से हमलावर पीड़ित प्रणाली के साथ बातचीत कर सकता है।

- 22 अक्टूबर, 2022 को, मैंडियंट ने पहली बार जंगल में वेरिटास कमजोरियों का शोषण देखा।

व्यवस्थापकों को निश्चित रूप से अपने Veritas Backup Exec उदाहरणों की जाँच करनी चाहिए और अंतराल को बंद करना चाहिए। क्योंकि रैंसमवेयर और इस तरह के प्रवेश द्वार के रूप में सेवा करने के लिए पुरानी, अभेद्य कमजोरियों के लिए यह तेजी से सामान्य होता जा रहा है। VMware ESXi सर्वर पर पिछले बड़े हमले का भी गैर-आधुनिकीकृत या पैच किए गए संस्करणों में एक पुरानी भेद्यता के माध्यम से शोषण किया गया था।

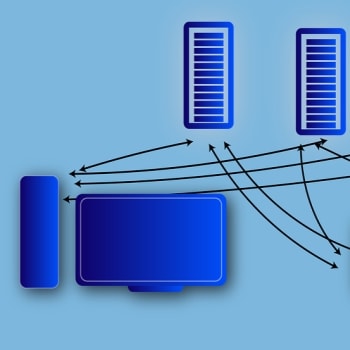

अपने ब्लॉग में, मैंडिएंट दिखाता है कि वेरिटास बैकअप एक्ज़ेक इंस्टॉलेशन में कमजोरियों पर हमला तकनीकी रूप से कितना सटीक है।

Mandiant.com पर अधिक

ग्राहक के बारे में मैंडिएंट गतिशील साइबर रक्षा, खतरे की खुफिया जानकारी और घटना की प्रतिक्रिया में एक मान्यता प्राप्त नेता है। साइबर फ्रंटलाइन पर दशकों के अनुभव के साथ, Mandiant संगठनों को आत्मविश्वास से और सक्रिय रूप से साइबर खतरों से बचाव करने और हमलों का जवाब देने में मदद करता है। मैंडियंट अब Google क्लाउड का हिस्सा है।