La plupart des cybercriminels appartiennent simplement à des sociétés criminelles. Et là aussi, il y a une concurrence malvenue. Vous pouvez soit utiliser des logiciels malveillants pour accéder aux informations importantes d'autres attaquants, soit vendre des logiciels malveillants en tant que service avec une porte dérobée intégrée afin que vous puissiez accéder vous-même aux données. Zscaler a examiné le logiciel malveillant de porte dérobée contre d'autres cybercriminels.

Le vol d'informations est fondamental pour que les cybergangs puissent accéder aux systèmes et lancer de plus grandes campagnes de logiciels malveillants contre les entreprises. Dans une analyse récente du malware Prynt Stealer, les chercheurs en sécurité ThreatLabz de Zscaler ont découvert que le vol d'informations est également un phénomène courant chez les cybercriminels.

Vol d'informations chez les cybercriminels

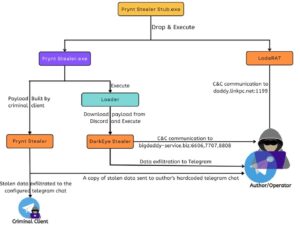

Le code malveillant conçu pour voler des informations sur l'entreprise, comme le voleur d'informations Prynt, est souvent configuré par les créateurs via un constructeur, puis vendu à des acteurs de la menace moins expérimentés. Lors de l'analyse du Prynt Stealer, les chercheurs en sécurité ont découvert une porte dérobée qui transfère automatiquement des copies des données exfiltrées des victimes vers un chat Telegram privé. Ce chat est surveillé par les développeurs du constructeur, qui peuvent l'utiliser pour accéder aux données volées. De cette manière, les données des organisations volées tombent entre les mains de multiples acteurs de la menace, augmentant le risque d'une ou plusieurs attaques à grande échelle.

Prynt Stealer vole la concurrence

À l'aide de Prynt Stealer, les cybercriminels peuvent collecter des informations d'identification stockées sur des systèmes compromis, notamment des navigateurs Web, des clients VPN/FTP et des applications de messagerie et de jeu. Le voleur a été programmé sur la base de projets open source tels que AsyncRAT et StormKitty. Selon les conclusions des chercheurs en sécurité, les familles de logiciels malveillants DarkEye et WorldWind, qui volent également des informations, sont presque identiques à Prynt Stealer.

Prynt Stealer est une famille de logiciels malveillants voleurs d'informations relativement nouvelle écrite en .NET. Prynt Stealer est partiellement copié directement à partir des référentiels des variantes WorldWind et DarkEye et on pense qu'il provient du même auteur de logiciels malveillants. De nombreuses parties du code Prynt Stealer, empruntées à d'autres familles de logiciels malveillants, ne sont pas utilisées mais sont présentes dans le binaire en tant que code inaccessible. Les fichiers capturés par la victime sont transmis au compte Telegram d'un opérateur Prynt. Ce que l'opérateur ne doit cependant pas savoir, c'est qu'une copie de ces données est également envoyée à l'auteur réel du malware via un autre canal Telegram intégré. Le code DarkEye est utilisé comme porte dérobée.

Logiciels malveillants de porte dérobée gratuits

Cette approche a déjà été observée par les auteurs de logiciels malveillants dans le passé lorsque les logiciels malveillants étaient mis à disposition gratuitement. L'auteur profite des activités des cybercriminels qui utilisent ses logiciels malveillants et en infectent les entreprises. Étant donné que tous les échantillons de Prynt Stealer découverts ont le même canal Telegram intégré, cela suggère l'installation délibérée de la porte dérobée à des fins de monétisation, bien que certains clients paient également pour Prynt Stealer.

Conclusion : Il n'y a pas d'honneur parmi les voleurs

La disponibilité gratuite du code source de nombreuses familles de logiciels malveillants a rendu le développement et la personnalisation plus faciles que jamais pour les pirates ayant peu de connaissances en programmation. En conséquence, de nombreuses nouvelles familles de logiciels malveillants sont apparues au fil des ans sur la base de projets de logiciels malveillants open source populaires tels que NjRat, AsyncRAT et QuasarRAT. L'auteur de Prynt Stealer est allé plus loin et a ajouté une porte dérobée pour voler ses clients. Pour ce faire, il a créé un jeton Telegram et un ID de chat dans le logiciel malveillant. Cette tactique n'est pas nouvelle et montre une fois de plus qu'il n'y a pas d'honneur parmi les voleurs.

Plus sur Zscaler.com

À propos de Zscaler

Zscaler accélère la transformation numérique afin que les clients puissent devenir plus agiles, efficaces, résilients et sécurisés. Zscaler Zero Trust Exchange protège des milliers de clients contre les cyberattaques et la perte de données en connectant en toute sécurité les personnes, les appareils et les applications partout. Le Zero Trust Exchange basé sur SSE est la plus grande plate-forme de sécurité cloud en ligne au monde, distribuée dans plus de 150 centres de données à travers le monde.