Les informations sur les risques permettent de protéger les modèles de travail hybrides même après la pandémie. Trend Micro, l'un des principaux fournisseurs mondiaux de solutions de cybersécurité, fournit des informations sur la posture de sécurité des identités et des appareils sur la base d'informations complètes sur les risques. Pour les clients, cela est essentiel pour atteindre une véritable sécurité Zero Trust.

Selon le cabinet d'analystes Forrester (1), « Zero Trust Network Access (ZTNA) est la technologie de sécurité caractéristique de la pandémie corona. Bien qu'il (ZTNA) libère en douceur les utilisateurs des technologies VPN héritées, il a poussé les organisations à repenser la façon dont elles utilisent la sécurité (et les réseaux) aujourd'hui et à l'avenir.

Même les appareils vérifiés ne sont plus sécurisés

Les organisations ne peuvent plus présumer que les appareils vérifiés ou approuvés et les identités individuelles sont sécurisés. D'une part, cela est dû à une main-d'œuvre distribuée qui utilise une variété de systèmes pour accéder aux ressources de l'entreprise. D'autre part, ceux-ci sont hébergés à différents endroits - du centre de données de l'entreprise aux applications cloud ou SaaS.

La confiance zéro est une stratégie clé pour accroître la sécurité des données et des systèmes critiques. C'est le moyen approprié de sécuriser le lieu de travail hybride en constante évolution du futur d'une manière plus agile et efficace que les architectures de sécurité traditionnelles ne peuvent le fournir.

Compréhension des risques basée sur les solutions Zero Trust

Cependant, le marché est très complexe. Les décisions de confiance et d'accès sont prises sans contexte ni compréhension complète des risques sur la base de solutions dites Zero Trust.

"Pendant des années, les fournisseurs ont revendiqué la "confiance zéro" en appliquant la revendication à tous les types de solutions sans savoir comment mesurer réellement la confiance", a déclaré Richard Werner, consultant commercial chez Trend Micro. « Trend Micro est idéalement positionné pour fournir des informations critiques grâce à sa solution complète de détection et de réponse étendues (XDR). Ceux-ci incluent non seulement l'intégrité de l'identité et de l'appareil, mais également les risques liés aux e-mails. Sur cette base, les entreprises peuvent construire une stratégie Zero Trust réussie.

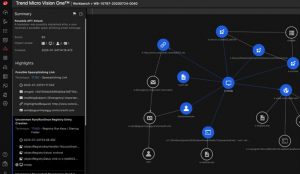

Base : Trend Micro Vision One

L'approche Zero Trust de Trend Micro exploite largement les capacités de Trend Micro Vision One. La plate-forme fournit des informations détaillées grâce à une solution XDR complète couvrant la messagerie, le cloud, les réseaux et les applications SaaS. Grâce à une évaluation continue de la situation en matière de sécurité et à des informations complètes, les équipes de sécurité informatique peuvent prendre des décisions fondées.

Avantages pour les entreprises

État des risques et de la sécurité basé sur une évaluation continue des utilisateurs, des appareils, des applications et du contenu. Cela prend en charge le contrôle d'accès automatisé, signale les incidents pour enquête et crée des tableaux de bord permettant aux RSSI et aux équipes SOC de prendre des décisions éclairées.

Chaque fois qu'un appareil ou un utilisateur tente d'accéder aux ressources de l'entreprise, une connexion sécurisée est établie en fonction de l'évaluation de l'état de santé. Cela inclut l'intégration de l'API Cloud Access Security Broker (CASB) pour les applications SaaS, les points d'application des politiques devant les ressources de l'entreprise et la prise en charge du blocage de l'accès à des applications spécifiques à l'aide d'agents de point de terminaison existants.

Pour les équipes SOC, la visibilité sur l'utilisation des e-mails est particulièrement importante, car l'activité de phishing par les utilisateurs internes pourrait indiquer que l'identité des utilisateurs a été compromise - un signe précoce courant d'une attaque de ransomware.

Les clients peuvent tirer parti des évaluations des risques Zero Trust de Trend Micro pour alimenter SASE et d'autres solutions tierces via des API pour une valeur ajoutée. Les décideurs peuvent utiliser les informations et le tableau de bord pour mieux comprendre comment la posture de sécurité de leur organisation évolue au fil du temps.

Plus sur Trendmicro.com

À propos de Trend Micro En tant que l'un des principaux fournisseurs mondiaux de sécurité informatique, Trend Micro aide à créer un monde sécurisé pour l'échange de données numériques. Avec plus de 30 ans d'expertise en matière de sécurité, de recherche sur les menaces mondiales et d'innovation constante, Trend Micro offre une protection aux entreprises, aux agences gouvernementales et aux consommateurs. Grâce à notre stratégie de sécurité XGen™, nos solutions bénéficient d'une combinaison intergénérationnelle de techniques de défense optimisées pour les environnements de pointe. Les informations sur les menaces en réseau permettent une protection meilleure et plus rapide. Optimisées pour les charges de travail cloud, les terminaux, les e-mails, l'IIoT et les réseaux, nos solutions connectées offrent une visibilité centralisée sur l'ensemble de l'entreprise pour une détection et une réponse plus rapides aux menaces.