Dans le dernier rapport, les experts en sécurité découvrent de nouveaux vecteurs d'attaque, la résilience des cybercriminels et des visages familiers : le rapport ESET Threat Report H1 2023 montre que les règles du jeu pour les cybercriminels changent. Un vecteur d'attaque spécial : OneNote au lieu des macros Office.

Les macros Office sont l'une des principales cybermenaces depuis de nombreuses années. Après que Microsoft a modifié les règles à cet égard, les pièces jointes OneNote ont pris le relais en tant que lanceurs de logiciels malveillants. C'est le résultat de la dernière édition du rapport ESET Threat Report H1 2023. De plus, entre décembre 2022 et mai XNUMX, les chercheurs d'ESET ont fait d'autres découvertes inquiétantes : les cybercriminels font preuve d'une adaptabilité remarquable pour atteindre leur cible non seulement en exploitant les vulnérabilités. obtenir. De plus, quelqu'un croyait que les morts reviennent de manière détournée et les cartes sont également rebattues avec d'autres vieilles connaissances de ransomwares.

OneNote au lieu des macros Office : le vecteur d'attaque change

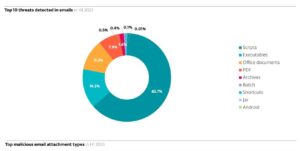

ESET Thread Report H1 2023 : En ce qui concerne les pièces jointes dangereuses, les scripts sont en avance avec plus de 60 % (Image : ESET).

« Au cours du premier semestre de l'année, nous avons vu des développements intéressants de la part des cybercriminels. Ils deviennent de plus en plus adaptables en termes de vecteurs d'attaque : en exploitant des vulnérabilités, des accès non autorisés, en compromettant des données sensibles ou en escroquant des particuliers. La recherche de nouveaux vecteurs d'attaque est également due aux mesures de protection modifiées de Microsoft », explique Roman Kováč, directeur de la recherche chez ESET. Pour des raisons de sécurité, le géant de la tech a annoncé début 2022 qu'il restreindrait les macros VBA depuis Internet dans les applications Office afin que les scripts ne se lancent pas automatiquement.

"En conséquence, nous avons observé de nouvelles tentatives d'attaque opportunes par des cybercriminels pour contourner les mesures de sécurité de Microsoft en remplaçant les macros Office par des fichiers OneNote et en utilisant l'option d'intégration de scripts et de fichiers directement dans OneNote", poursuit Kováč. Une augmentation spectaculaire peut être observée de janvier à mai 2023 en particulier. Selon ESET Telemetry, février et mars ont été les mois les plus chargés, les fichiers OneNote étant utilisés comme passerelle pour diverses familles de logiciels malveillants, notamment Emotet, RedLine Stealer, Qbot, etc. Les ajustements ultérieurs des paramètres par défaut par Microsoft ont poussé les cybercriminels à rechercher des vecteurs d'attaque alternatifs, ce qui se reflète également dans le nombre croissant d'attaques par force brute sur Microsoft SQL Server.

Applications de crédit Android trompeuses et e-mails de sextorsion flottant

En raison de la hausse des taux d'intérêt, de nombreuses personnes recherchent des prêts bon marché : au cours du premier semestre de l'année, les chercheurs ont observé une croissance alarmante des fausses applications Android d'aide financière telles que les prêts. Ces applications se présentent comme des courtiers en prêts personnels légitimes promettant un accès rapide et facile à l'argent. Cependant, le prêt promis n'existe pas, ce logiciel espion ne cible que les informations personnelles et financières des utilisateurs. Par rapport au second semestre 2022, les détections de toutes les applications de prêt d'argent ont augmenté de près de 90 % de janvier à mai. Cela a augmenté la croissance globale des logiciels espions Android à 19 %.

Le retour des escroqueries dites de sextorsion montre également que les cybercriminels n'ont pas à réinventer la roue pour faire du profit. Les e-mails d'extorsion ont connu une augmentation considérable de 201 % au cours du premier semestre de l'année, principalement au Japon et dans plusieurs pays européens.

Toujours actif : Emotet, ransomware, crypto-malware

Les données de télémétrie d'ESET suggèrent que les opérateurs du tristement célèbre botnet Emotet ont du mal à trouver de nouveaux vecteurs d'attaque. Au cours du premier semestre de l'année, il y a eu trois campagnes de malspam différentes avec des méthodes d'infiltration et d'ingénierie sociale légèrement différentes. La diminution des attaques et les approches en constante évolution suggèrent que les résultats ne sont pas satisfaisants et qu'un autre groupe a peut-être repris le botnet.

Dans l'industrie des ransomwares, les pirates ont utilisé le code source précédemment divulgué pour créer de nouvelles variantes de ransomwares. « Le code source divulgué des familles de ransomwares comme Babyk, LockBit et Conti permet même aux profanes de mener des activités de ransomware. Mais pour nous, en tant que défenseurs, cela nous permet de couvrir et de nous défendre contre un plus large éventail de variantes avec un ensemble plus général ou connu de détections et de règles », explique Roman Kováč, directeur de la recherche chez ESET.

Les capacités de cryptomining et de cryptostealing sont déplacées

Alors que les menaces de crypto-monnaie sont en déclin, selon la télémétrie ESET - et même pas ravivées par la récente augmentation de la valeur du bitcoin - l'activité cybercriminelle liée à la crypto-monnaie reste active. Les fonctions de cryptomining et de cryptostealing sont de plus en plus intégrées dans d'autres programmes malveillants. Cette tendance suit un modèle observé dans le passé, lorsque, par exemple, un logiciel malveillant d'enregistreur de frappe était reconnu comme une menace à part entière, mais a progressivement évolué pour devenir une capacité commune à de nombreuses familles de logiciels malveillants.

Plus sur ESET.com

À propos d'ESET ESET est une société européenne dont le siège est à Bratislava (Slovaquie). Depuis 1987, ESET développe des logiciels de sécurité primés qui ont déjà aidé plus de 100 millions d'utilisateurs à profiter de technologies sécurisées. Le large portefeuille de produits de sécurité couvre toutes les principales plates-formes et offre aux entreprises et aux consommateurs du monde entier l'équilibre parfait entre performance et protection proactive. La société dispose d'un réseau de vente mondial dans plus de 180 pays et de bureaux à Jena, San Diego, Singapour et Buenos Aires. Pour plus d'informations, visitez www.eset.de ou suivez-nous sur LinkedIn, Facebook et Twitter.