Depuis janvier 2023, les cybercriminels ciblent les implémentations des solutions logicielles ManageEngine de Zoho Corporation dans le monde entier avec une attaque opportuniste. Les cybercriminels utilisent des analyses automatisées pour puiser dans un vaste champ de victimes potentielles de rançongiciels ou d'espionnage industriel.

Bitdefender Labs a analysé les premières attaques dans leur télémétrie. La nouvelle campagne est un autre exemple des analyses de vulnérabilité opportunistes, initialement automatisées, plus courantes par les cybercriminels, suivies d'attaques hybrides ciblées. Le but des attaquants est d'exécuter du code à distance (Remote Code Execution - RCE) afin de jouer des payloads supplémentaires ou de se lancer dans l'espionnage industriel. Environ 2.000 4.000 à 10 2023 serveurs avec accès Internet sont potentiellement concernés dans le monde. Un patch est fortement recommandé. ManageEngine avait déjà publié le rapport sur la vulnérabilité CVE-2022-47966 le 24 janvier XNUMX, qui affecte XNUMX produits.

Correctif de vulnérabilité disponible

ManageEngine, la division de gestion informatique d'entreprise de Zoho Corporation, propose un vaste portefeuille d'outils en temps réel pour surveiller les environnements informatiques. Les attaques contre l'exploit ManageEngine CVE-20-2023 se multiplient dans le monde depuis le 2022 janvier 47966. Cette exécution de code à distance (RCE) permet la prise de contrôle complète des systèmes compromis par un attaquant non authentifié. Au total, 24 produits ManageEngine différents sont vulnérables. Deux à quatre mille serveurs Internet ont des versions de ManageEngine qui sont des victimes potentielles avec la preuve de concept (PoC) documentée par l'équipe Horizon3.ai. Tous les serveurs ne peuvent pas être attaqués avec ce PoC car le framework XML Security Assertion Markup Language (SAML) doit être configuré.

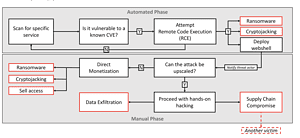

🔎 Attaques hybrides : l'analyse automatisée de la vulnérabilité RCE se transforme en une attaque ciblée (Image : Bitdefender).

Les attaques hybrides spray-and-pray sont à la mode

Les attaques actuelles sont un autre exemple d'une tendance croissante à lancer des attaques mondiales évolutives. Le point de départ est une analyse opportuniste automatisée d'une vulnérabilité RCE, souvent après un PoC publié. De telles attaques ont déjà ciblé les environnements Microsoft Exchange, Apache ou VMware ESXI. Les systèmes vulnérables découverts lors de l'analyse sont alors automatiquement compromis. À la suite de ces tactiques de "pulvérisation et prière", même si de nombreuses entreprises corrigent leurs systèmes, les cybercriminels peuvent attaquer de nombreux autres serveurs connectés à Internet.

Potentiel de risque déplié

Dans les systèmes non corrigés, les attaquants implémentent alors des outils supplémentaires. Les courtiers d'accès initiaux vendant leur connaissance des vulnérabilités ont tenté d'initialiser le logiciel AnyDesk pour un accès à distance persistant. Dans d'autres cas, les auteurs ont joué la charge utile d'une nouvelle attaque de rançongiciel Buhti. D'autres ont essayé d'exploiter l'outil de simulation d'espionnage industriel Cobalt Strike ou l'outil d'association RAT el Red pour le pentesting et de les aliéner à leurs fins.

Les attaquants ne modifient souvent que très peu le PoC. En conséquence, l'effet immédiat d'une attaque n'est initialement que faible. De nombreuses victimes ne réagissent donc qu'avec des réparations temporaires ou des solutions de contournement. Les systèmes sont alors initialement considérés comme immunisés, mais sont ouverts à la prochaine modification par les attaquants.

Les entreprises devraient de toute urgence patcher leurs systèmes. Les solutions qui évaluent la réputation des adresses IP, des domaines ou des URL sont également importantes. Les approches de détection et de réponse étendues sont également utiles. L'aide externe des services de détection et de réponse gérés améliore également la défense contre de tels attaquants.

Plus sur Bitdefender.com

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de