Attaques ultra rapides sur les serveurs ESXi et les machines virtuelles VMware. Les chercheurs de Sophos découvrent un nouveau rançongiciel Python. Le rapport intitulé "Python Ransomware Script Targets ESXi Server for Encryption" fournit un aperçu plus approfondi.

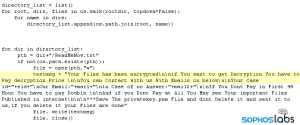

Sophos a publié les détails d'un nouveau ransomware basé sur Python que les cybercriminels utilisent pour attaquer et chiffrer les machines virtuelles exécutées sur les hyperviseurs ESXi. Dans le rapport intitulé "Python Ransomware Script Targets ESXi Server for Encryption", les experts des Sophos Labs décrivent une attaque à grande vitesse qui a mis moins de trois heures entre l'intrusion et le chiffrement.

Plateformes ESXi ciblées par VMware

"Il s'agit de l'une des attaques de ransomware les plus rapides jamais étudiées par Sophos, et elle semble cibler la plate-forme ESXi", a déclaré Andrew Brandt, chercheur principal chez Sophos. "Python est un langage de programmation qui n'est pas couramment utilisé pour les ransomwares. Cependant, Python est préinstallé sur les systèmes basés sur Linux tels que ESXi, de sorte que les attaques basées sur Python sur ces systèmes sont possibles. Les serveurs ESXi de VMware sont une cible attrayante pour les criminels rançongiciels en raison de leur capacité à attaquer simultanément plusieurs machines virtuelles exécutant des applications ou des services potentiellement critiques. Les attaques contre les hyperviseurs peuvent être à la fois rapides et extrêmement dévastatrices. Des groupes de rançongiciels comme DarkSide et REvil ciblent les serveurs ESXi dans leurs attaques.

Déroulement de l'attaque enquêtée

L'enquête a révélé que l'attaque a commencé à 0h30 un dimanche, lorsqu'un compte TeamViewer exécuté sur un ordinateur qui disposait également des informations d'identification de l'administrateur du domaine a été piraté.

À peine 10 minutes plus tard, les attaquants utilisent l'outil Advanced IP Scanner pour rechercher des cibles sur le réseau. Les SophosLabs pensent que le serveur ESXi était vulnérable sur le réseau car il avait un shell actif, une interface de programmation que les équipes informatiques utilisent pour les commandes et les mises à jour. Cela a permis aux cybercriminels d'installer un outil de communication réseau sécurisé appelé Bitvise sur la machine de l'administrateur du domaine, qui leur a donné un accès à distance au système ESXi, y compris le stockage utilisé par les machines virtuelles. Vers 3h40 du matin, le ransomware a été activé et a chiffré les disques durs des serveurs ESXi.

Remarque pour plus de sécurité

« Les administrateurs exécutant ESXi ou d'autres hyperviseurs sur leurs réseaux doivent suivre les meilleures pratiques de sécurité. Cela inclut l'utilisation de mots de passe forts et l'utilisation de l'authentification multifacteur dans la mesure du possible », explique Brandt. « ESXi Shell peut et doit être désactivé chaque fois que les employés ne l'utilisent pas pour la maintenance de routine, comme lors de l'installation d'un correctif. L'équipe informatique peut contrôler cela à l'aide des commandes de la console du serveur ou des outils de gestion logicielle fournis par le fournisseur. »

Les produits Endpoint, tels que Sophos Intercept X, protègent les systèmes en détectant les actions et le comportement des ransomwares et autres attaques. Toute tentative de chiffrement de fichiers sera bloquée en conséquence. Des avis de sécurité spécifiques aux hyperviseurs ESXi sont disponibles en ligne ici.

Plus sur Sophos.com

À propos de Sophos Plus de 100 millions d'utilisateurs dans 150 pays font confiance à Sophos. Nous offrons la meilleure protection contre les menaces informatiques complexes et la perte de données. Nos solutions de sécurité complètes sont faciles à déployer, à utiliser et à gérer. Ils offrent le coût total de possession le plus bas du secteur. Sophos propose des solutions de chiffrement primées, des solutions de sécurité pour les terminaux, les réseaux, les appareils mobiles, la messagerie et le Web. Vous bénéficiez également de l'assistance des SophosLabs, notre réseau mondial de centres d'analyse propriétaires. Le siège social de Sophos se trouve à Boston, aux États-Unis, et à Oxford, au Royaume-Uni.