Bitdefender observe une augmentation de l'occurrence de rootkits avec une signature numérique valide émise par Microsoft. Actuellement, l'objectif est toujours les joueurs en ligne. Mais d'autres cibles peuvent aussi être profitables aux attaquants.

Les experts de Bitdefender Labs ont identifié FiveSys, un nouveau rootkit qui utilise sa propre signature numérique valide émise par Microsoft au lieu d'abuser des signatures volées. FiveSys attaquerait les joueurs en ligne pour voler des identités numériques et intervenir de manière malveillante dans les achats en jeu. En utilisant une signature Microsoft nouvellement émise, les pirates poursuivent une toute nouvelle voie. Parce que jusqu'à présent, ils utilisaient des signatures volées à d'autres entreprises pour déclarer leurs logiciels malveillants légitimes et crédibles. Cette nouvelle approche est de plus en plus observée ces derniers mois.

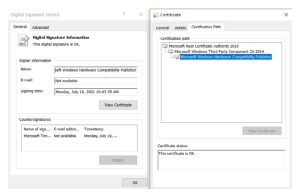

Les certificats Microsoft étaient valides

Bitdefender a informé Microsoft de l'utilisation abusive et a fourni les preuves appropriées, après quoi l'éditeur de logiciels a rappelé cette signature après un court laps de temps.

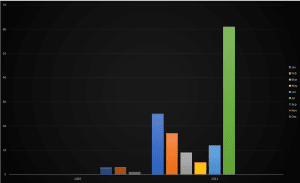

Ces derniers mois, les experts de Bitdefender ont observé une prolifération croissante de pilotes malveillants avec des signaux numériques valides émis dans le cadre du processus de signature Microsoft WHQL. Les activités observées au cours de l'année écoulée ont leur origine en Chine. Ils sont actuellement limités au pays et aux jeux disponibles sur le marché local et poursuivent des objectifs économiques. Les experts supposent que divers auteurs sont derrière ces attaques. Ceci est soutenu par le fait que les outils utilisés partagent les mêmes fonctionnalités mais sont implémentés différemment. La tâche principale du rootkit est de rediriger le trafic Internet vers un serveur proxy spécialement configuré. Pour ce faire, le pilote utilise un script local pour la configuration automatique du proxy pour le navigateur.

Méfiez-vous des signatures numériques pour les logiciels malveillants

Les experts supposent que les attaquants utiliseront de plus en plus les signatures numériques Microsoft pour camoufler leurs logiciels malveillants à l'avenir. L'une des principales raisons de cette nouvelle tactique est probablement les nouvelles exigences de Microsoft en matière de signature de pilotes : elles exigent que Microsoft signe numériquement tous les pilotes avant que le système d'exploitation ne les accepte. Cela garantit que le logiciel du pilote est validé et signé par le fournisseur du système d'exploitation. En conséquence, cependant, les signatures numériques n'offrent plus aucune indication sur le développeur réel. Un danger supplémentaire qui en découle : les signatures Microsoft pour de supposés pilotes sont susceptibles de tromper de nombreux utilisateurs pour qu'ils acceptent l'installation de logiciels malveillants avec une fausse bonne réputation.

Rootkit avec une signature numérique WHQL valide

Les activités de FiveSys ou Netfilter, le premier rootkit découvert avec une signature numérique WHQL valide, montrent que les pirates ont trouvé un moyen de contourner les exigences de Microsoft pour la création d'un certificat. Les cas individuels ne peuvent pas être présumés. Au contraire, d'autres logiciels malveillants utiliseront à l'avenir des signatures numériques spécialement émises.

Dans ce cas, les signatures numériques, qui sont en fait destinées à documenter la légitimité des logiciels et à créer la confiance, aident les attaquants à contourner les restrictions de chargement de modules tiers dans le noyau du système d'exploitation. Après avoir installé avec succès un rootkit, les développeurs malveillants peuvent profiter de privilèges pratiquement illimités.

Risques liés aux rootkits

Il y a plus de dix ans, les rootkits étaient à la pointe de la cybercriminalité. Ces programmes secrets sont conçus pour donner aux attaquants une place permanente sur les machines des victimes et cacher leurs activités au système d'exploitation et aux solutions anti-malware. Le logiciel malveillant dans le noyau du système d'exploitation se propage apparemment à nouveau après avoir été repoussé pour la dernière fois par les mécanismes de sécurité de Windows Vista.

Plus sur Bitdefender.com

À propos de Bitdefender Bitdefender est un leader mondial des solutions de cybersécurité et des logiciels antivirus, protégeant plus de 500 millions de systèmes dans plus de 150 pays. Depuis sa création en 2001, les innovations de l'entreprise ont régulièrement fourni d'excellents produits de sécurité et une protection intelligente pour les appareils, les réseaux et les services cloud pour les particuliers et les entreprises. En tant que fournisseur de choix, la technologie Bitdefender se trouve dans 38 % des solutions de sécurité déployées dans le monde et est approuvée et reconnue par les professionnels du secteur, les fabricants et les consommateurs. www.bitdefender.de